注意:建议阅读本文之前,先行阅读下面这篇文章,建立对密码学技术体系的整体认知:

https://blog.youkuaiyun.com/weixin_39190897/article/details/82223408

加密代码提供方

JDK:代码在java安装目录下的jre\lib\jce.jar包里;

CC:Apache公司提供的org.apache.commons.codec

主页: http://commons.apache.org/proper/commons-codec/

BC:org.bouncecastle

主页: http://www.bouncycastle.org/java.html

基本常用的使用JDK就够了。

maven引入外部依赖方式:

<!-- https://mvnrepository.com/artifact/commons-codec/commons-codec -->

<dependency>

<groupId>commons-codec</groupId>

<artifactId>commons-codec</artifactId>

<version>1.11</version>

</dependency>

<!-- https://mvnrepository.com/artifact/org.bouncycastle/bcprov-jdk15on -->

<dependency>

<groupId>org.bouncycastle</groupId>

<artifactId>bcprov-jdk15on</artifactId>

<version>1.60</version>

</dependency>

加密分类

1、双向加密

双向加密即明文加密后形成的密文,可以通过逆向算法还原出明文。

(1)对称加密:即加密与解密用的是同一把秘钥,常用的对称加密技术有DES、AES、AES3、PBE等。

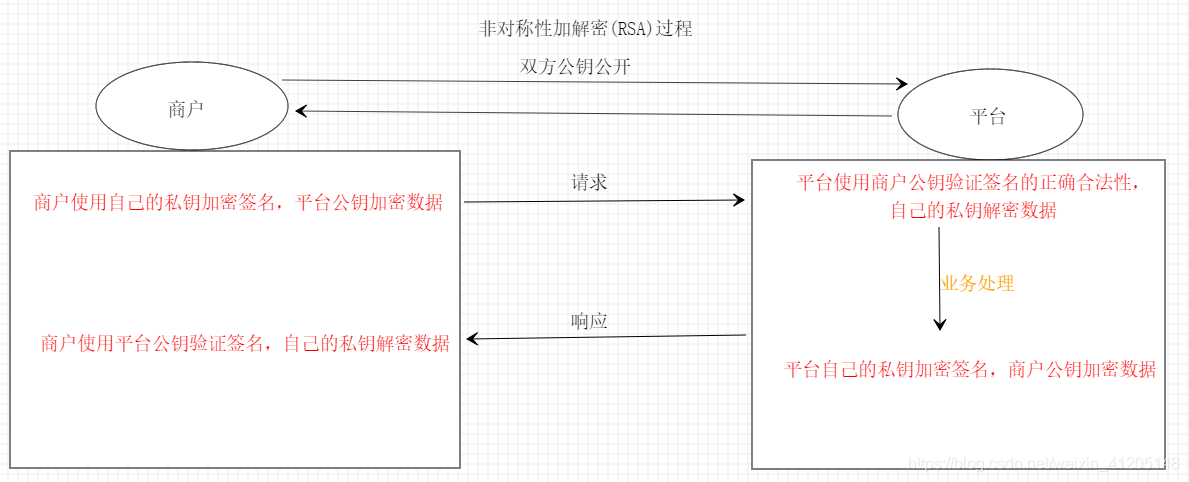

(2)非对称加密:加密与解密用的是不同的秘钥,常用的非对称加密技术有RSA、DH、ElGamal等。

1.1、对称加密

采用单钥密码系统的加密方法,同一个密钥可以同时用作信息的加密和解密,这种加密方法称为对称加密,也称为单密钥加密。

需要对加密和解密使用相同密钥的加密算法。由于其速度,对称性加密通常在消息发送方需要加密大量数据时使用。

1.2、非对称加密

假设这样一种场景A要发送一段消息给B,但是又不想以明文发送,所以就需要对消息进行加密。如果采用对称加密技术,那么加密与解密用的是同一把秘钥。除非B事先就知道A的秘钥,并且保存好,这样才可以解密A发来的消息。

由于对称技术只有一把秘钥,所以秘钥的管理是一个很麻烦的问题。而非对称技术的诞生就解决了这个问题。非对称加密与解密使用的是不同的秘钥,并且秘钥对是一一对应的,即用A的私钥加密的密文只有用A的公钥才能解密。

这样的话,每个人都有两把秘钥,私钥和公钥,私钥是只有自己才知道的,不能告诉别人,而公钥是公开的,大家都可以知道。这样,当A想要发送消息给B的时候,只需要用B的公钥对消息进行加密就可以了,由于B的私钥只有B才拥有,所以A用B的公钥加密的消息只有B才能解开。而B想更换自己的密钥时也很方便,只须把公钥告诉大家就可以了。

贴张图:

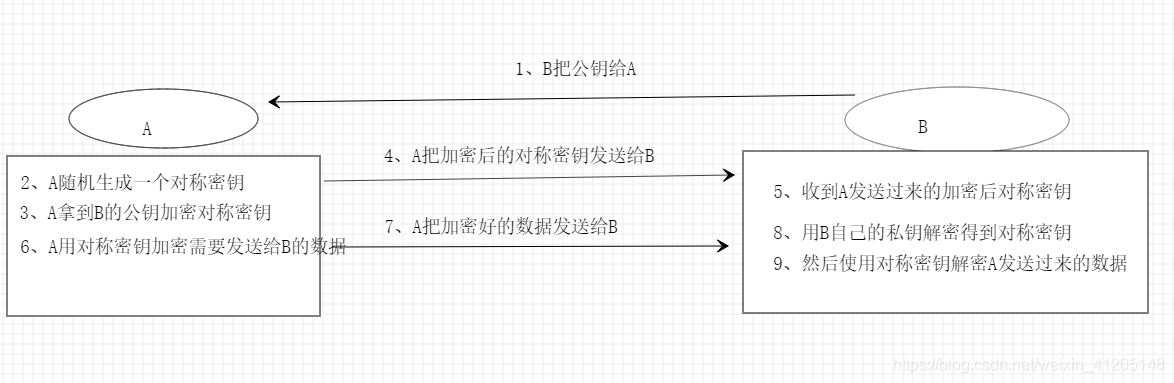

那么,既然非对称加密如此之好,对称加密就没有存在的必要了啊,其实不然,由于非对称加密算法的开销很大,所以如果直接以非对称技术来加密发送的消息效率会很差。那么怎么办呢?解决的办法也很简单,就是把对称加密技术与非对称加密技术结合起来使用。

举个例子:

假如A要发送一个消息给B,对于发送方的A:

(1) A先生成一个对称秘钥,这个秘钥可以是随机生成的;

(2) A用B的公钥加密第一步生成的这个对称秘钥;

(3) A把加密过的对称秘钥发给B;

(4) A用第一步生成的这个对称秘钥加密实际要发的消息;

(5) A把用对称秘钥加密的消息发给B.

对于接收方B:

(1)他先收到A发来的对称秘钥,这个秘钥是用B的公钥加密过的,所以B需要用自己的私钥来解密这个秘钥

(2)然后B又收到A发来的密文,这时候用刚才解密出来的秘钥来解密密文

对称性加密代码贴上:

package com.pica.cloud.health.sms.server.mapper.symmetric_encryption;

import java.security.Key;

import java.security.Security;

import javax.crypto.Cipher;

import javax.crypto.KeyGenerator;

import javax.crypto.SecretKey;

import javax.crypto.spec.SecretKeySpec;

import org.apache.commons.codec.binary.Hex;

import org.bouncycastle.jce.provider.BouncyCastleProvider;

/**

* @Description AES算法测试类

* @Author Chongwen.jiang

* @Date 2019/7/29 15:07

* @ModifyDate 2019/7/29 15:07

* @Params

* @Return

*/

public class AESTest {

public static final String src = "aes test";

public static void main(String[] args) {

jdkAES();

bcAES();

}

/**

* @Description 用jdk实现

* @Author Chongwen.jiang

* @Date 2019/7/29 15:09

* @ModifyDate 2019/7/29 15:09

* @Params []

* @Return void

*/

public static void jdkAES() {

try {

// 生成KEY

KeyGenerator keyGenerator = KeyGenerator.getInstance("AES");

keyGenerator.init(128);

// 产生密钥

SecretKey secretKey = keyGenerator.generateKey();

// 获取密钥

byte[] keyBytes = secretKey.getEncoded();

// KEY转换

Key key = new SecretKeySpec(keyBytes, "AES");

// 加密

Cipher cipher = Cipher.getInstance("AES/ECB/PKCS5Padding");

cipher.init(Cipher.ENCRYPT_MODE, key);

byte[] result = cipher.doFinal(src.getBytes());

System.out.println("jdk aes encrypt:" + Hex.encodeHexString(result));

// 解密

cipher.init(Cipher.DECRYPT_MODE, key);

result = cipher.doFinal(result);

System.out.println("jdk aes decrypt:" + new String(result));

} catch (Exception e) {

e.printStackTrace();

}

}

/**

* @Description 用bouncy castle实现

* @Author Chongwen.jiang

* @Date 2019/7/29 15:09

* @ModifyDate 2019/7/29 15:09

* @Params []

* @Return void

*/

public static void bcAES() {

try {

Security.addProvider(new BouncyCastleProvider());

// 生成KEY

KeyGenerator keyGenerator = KeyGenerator.getInstance("AES", "BC");

keyGenerator.getProvider();

keyGenerator.init(128);

// 产生密钥

SecretKey secretKey = keyGenerator.generateKey();

// 获取密钥

byte[] keyBytes = secretKey.getEncoded();

// KEY转换

Key key = new SecretKeySpec(keyBytes, "AES");

// 加密

Cipher cipher = Cipher.getInstance("AES/ECB/PKCS5Padding");

cipher.init(Cipher.ENCRYPT_MODE, key);

byte[] result = cipher.doFinal(src.getBytes());

System.out.println("bc aes encrypt:" + Hex.encodeHexString(result));

// 解密

cipher.init(Cipher.DECRYPT_MODE, key);

result = cipher.doFinal(result);

System.out.println("bc aes decrypt:" + new String(result));

} catch (Exception e) {

e.printStackTrace();

}

}

}

package com.pica.cloud.health.sms.server.mapper.symmetric_encryption;

import java.security.Key;

import java.security.Security;

import javax.crypto.Cipher;

import javax.crypto.KeyGenerator;

import javax.crypto.SecretKey;

import javax.crypto.SecretKeyFactory;

import javax.crypto.spec.DESKeySpec;

import org.apache.commons.codec.binary.Hex;

import org.bouncycastle.jce.provider.BouncyCastleProvider;

/**

* @Description DES算法实现测试类

* @Author Chongwen.jiang

* @Date 2019/7/29 15:11

* @ModifyDate 2019/7/29 15:11

* @Params

* @Return

*/

public class DESTest {

public static final String src = "des test";

public static void main(String[] args) {

jdkDES();

bcDES();

}

/**

* @Description 用jdk实现DES加解密

* @Author Chongwen.jiang

* @Date 2019/7/29 10:38

* @ModifyDate 2019/7/29 10:38

* @Params []

* @Return void

*/

public static void jdkDES() {

try {

// 生成KEY

KeyGenerator keyGenerator = KeyGenerator.getInstance("DES");

keyGenerator.init(56);

// 产生密钥

SecretKey secretKey = keyGenerator.generateKey();

// 获取密钥

byte[] bytesKey = secretKey.getEncoded();

// KEY转换

DESKeySpec desKeySpec = new DESKeySpec(bytesKey);

SecretKeyFactory factory = SecretKeyFactory.getInstance("DES");

Key convertSecretKey = factory.generateSecret(desKeySpec);

// 加密

Cipher cipher = Cipher.getInstance("DES/ECB/PKCS5Padding");

cipher.init(Cipher.ENCRYPT_MODE, convertSecretKey);

byte[] result = cipher.doFinal(src.getBytes());

System.out.println("jdk des encrypt:" + Hex.encodeHexString(result));

// 解密

cipher.init(Cipher.DECRYPT_MODE, convertSecretKey);

result = cipher.doFinal(result);

System.out.println("jdk des decrypt:" + new String(result));

} catch (Exception e) {

e.printStackTrace();

}

}

/**

* @Description 用bouncy castle实现DES加解密

* @Author Chongwen.jiang

* @Date 2019/7/29 10:38

* @ModifyDate 2019/7/29 10:38

* @Params []

* @Return void

*/

public static void bcDES() {

try {

Security.addProvider(new BouncyCastleProvider());

// 生成KEY

KeyGenerator keyGenerator = KeyGenerator.getInstance("DES", "BC");

keyGenerator.getProvider();

keyGenerator.init(56);

// 产生密钥

SecretKey secretKey = keyGenerator.generateKey();

// 获取密钥

byte[] bytesKey = secretKey.getEncoded();

// KEY转换

DESKeySpec desKeySpec = new DESKeySpec(bytesKey);

SecretKeyFactory factory = SecretKeyFactory.getInstance("DES");

Key convertSecretKey = factory.generateSecret(desKeySpec);

// 加密

Cipher cipher = Cipher.getInstance("DES/ECB/PKCS5Padding");

cipher.init(Cipher.ENCRYPT_MODE, convertSecretKey);

byte[] result = cipher.doFinal(src.getBytes());

System.out.println("bc des encrypt:" + Hex.encodeHexString(result));

// 解密

cipher.init(Cipher.DECRYPT_MODE, convertSecretKey);

result = cipher.doFinal(result);

System.out.println("bc des decrypt:" + new String(result));

} catch (Exception e) {

e.printStackTrace();

}

}

}

package com.pica.cloud.health.sms.server.mapper.symmetric_encryption;

import java.security.Key;

import java.security.SecureRandom;

import java.security.Security;

import javax.crypto.Cipher;

import javax.crypto.KeyGenerator;

import javax.crypto.SecretKey;

import javax.crypto.SecretKeyFactory;

import javax.crypto.spec.DESKeySpec;

import javax.crypto.spec.DESedeKeySpec;

import org.apache.commons.codec.binary.Hex;

import org.bouncycastle.jce.provider.BouncyCastleProvider;

/**

* @Description DES3算法实现测试类

* @Author Chongwen.jiang

* @Date 2019/7/29 15:07

* @ModifyDate 2019/7/29 15:07

* @Params

* @Return

*/

public class DES3Test {

public static final String src = "3des test";

public static void main(String[] args) {

jdk3DES();

bc3DES();

}

/**

* @Description 用jdk实现DES3加解密

* @Author Chongwen.jiang

* @Date 2019/7/29 10:39

* @ModifyDate 2019/7/29 10:39

* @Params

* @Return

*/

public static void jdk3DES() {

try {

// 生成KEY

KeyGenerator keyGenerator = KeyGenerator.getInstance("DESede");

// 必须长度是:112或168

// keyGenerator.init(168);

keyGenerator.init(new SecureRandom());

// 产生密钥

SecretKey secretKey = keyGenerator.generateKey();

// 获取密钥

byte[] bytesKey = secretKey.getEncoded();

// KEY转换

DESedeKeySpec desKeySpec = new DESedeKeySpec(bytesKey);

SecretKeyFactory factory = SecretKeyFactory.getInstance("DESede");

Key convertSecretKey = factory.generateSecret(desKeySpec);

// 加密

Cipher cipher = Cipher.getInstance("DESede/ECB/PKCS5Padding");

cipher.init(Cipher.ENCRYPT_MODE, convertSecretKey);

byte[] result = cipher.doFinal(src.getBytes());

System.out.println("jdk 3des encrypt:" + Hex.encodeHexString(result));

// 解密

cipher.init(Cipher.DECRYPT_MODE, convertSecretKey);

result = cipher.doFinal(result);

System.out.println("jdk 3des decrypt:" + new String(result));

} catch (Exception e) {

e.printStackTrace();

}

}

/**

* @Description 用bouncy castle实现DES3加解密

* @Author Chongwen.jiang

* @Date 2019/7/29 10:40

* @ModifyDate 2019/7/29 10:40

* @Params

* @Return

*/

public static void bc3DES() {

try {

Security.addProvider(new BouncyCastleProvider());

// 生成KEY

KeyGenerator keyGenerator = KeyGenerator.getInstance("DESede", "BC");

keyGenerator.getProvider();

keyGenerator.init(168);

// 产生密钥

SecretKey secretKey = keyGenerator.generateKey();

// 获取密钥

byte[] bytesKey = secretKey.getEncoded();

// KEY转换

DESedeKeySpec desKeySpec = new DESedeKeySpec(bytesKey);

SecretKeyFactory factory = SecretKeyFactory.getInstance("DESede");

Key convertSecretKey = factory.generateSecret(desKeySpec);

// 加密

Cipher cipher = Cipher.getInstance("DESede/ECB/PKCS5Padding");

cipher.init(Cipher.ENCRYPT_MODE, convertSecretKey);

byte[] result = cipher.doFinal(src.getBytes(

本文详细介绍了Java中常用的加解密技术,包括对称加密(如DES、AES)、非对称加密(如RSA、DH)以及数字签名证书。通过结合使用对称加密与非对称加密,可以解决秘钥管理和数据安全问题。文中还提供了具体的加密代码示例,以帮助理解这些技术的实际应用。

本文详细介绍了Java中常用的加解密技术,包括对称加密(如DES、AES)、非对称加密(如RSA、DH)以及数字签名证书。通过结合使用对称加密与非对称加密,可以解决秘钥管理和数据安全问题。文中还提供了具体的加密代码示例,以帮助理解这些技术的实际应用。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

397

397

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?