上传截断思路

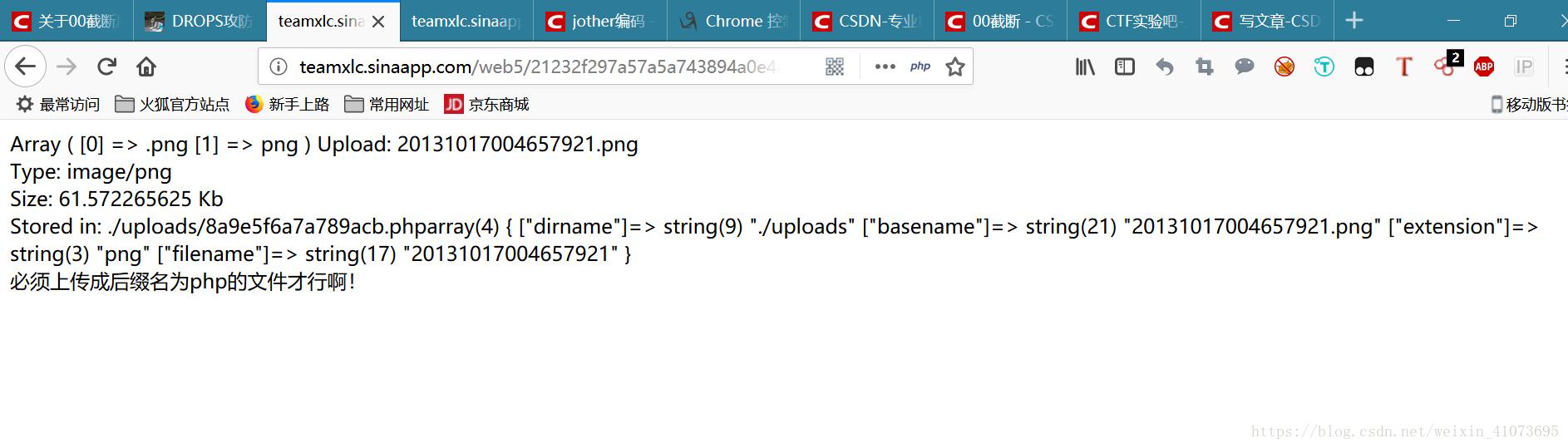

以本题为例,首先上传一个png格式的图片

返回得到错误

再上传一个php格式的文件

这时可以了解到这个刁钻的题意:所上传的文件要求是php后缀的文件,但必须是jpg,png,gif等文件类型,所以可以利用上传截断来达到目的

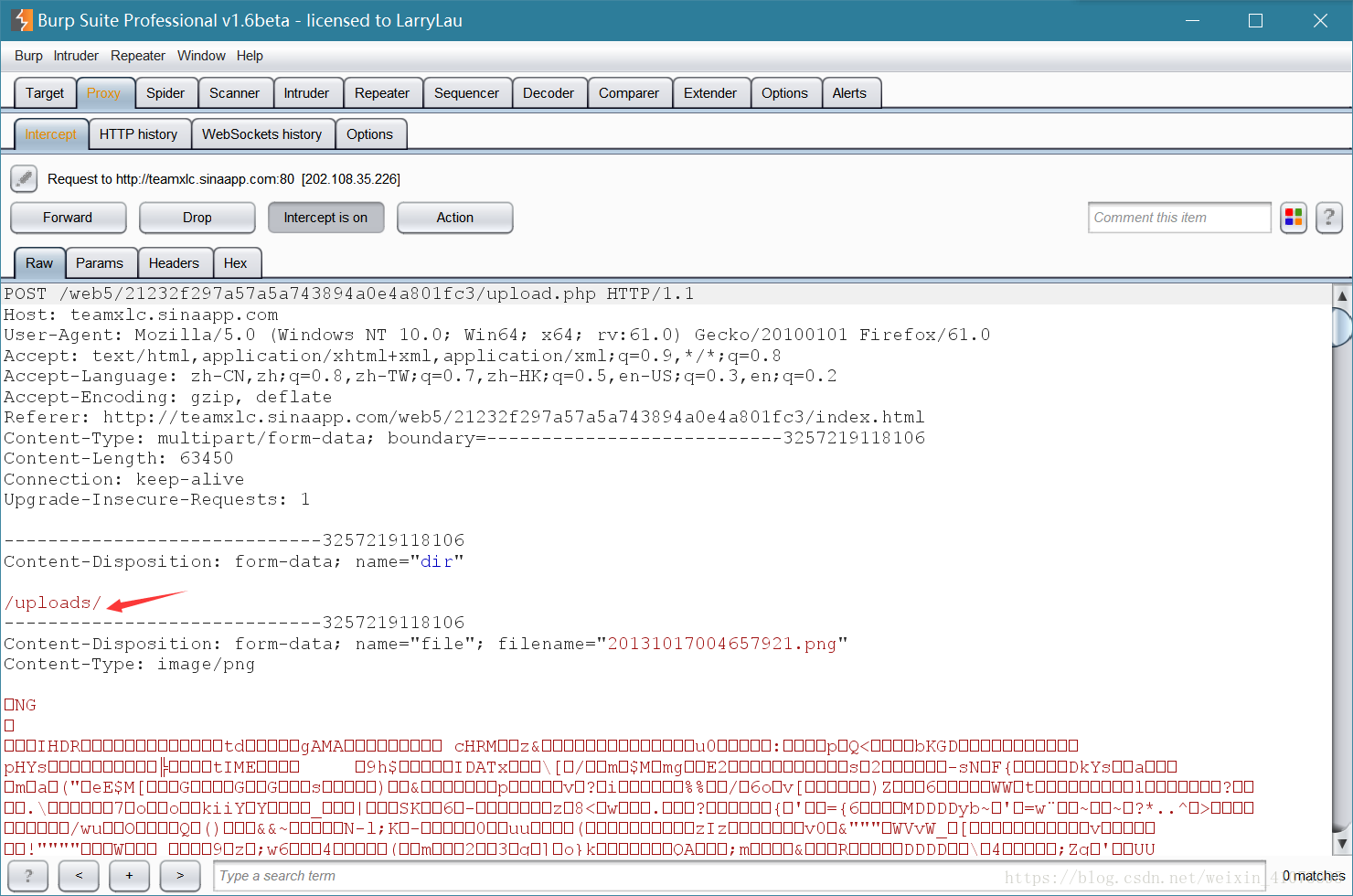

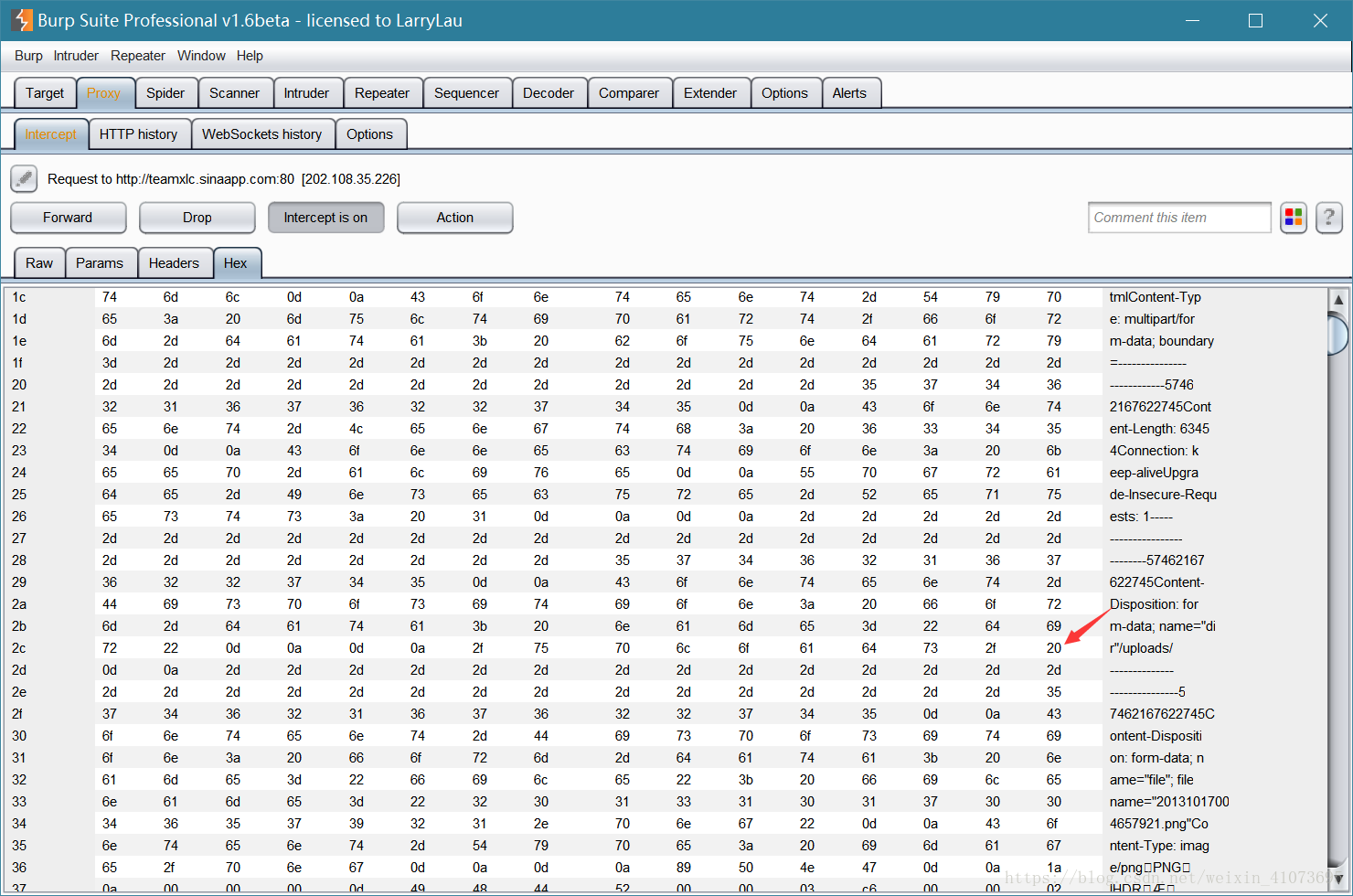

首先在上传路径后面插入一个空格即 uploads/

打开HEX,在uploads/ 这一行找到空格的十六进制编码20,并且把20改成00做到截断上传,这样一来,文件名就变成了

x.php .jpg但是由于空格之后被截断了所以不会读取,改完直接go,即可得到flag

%00截断

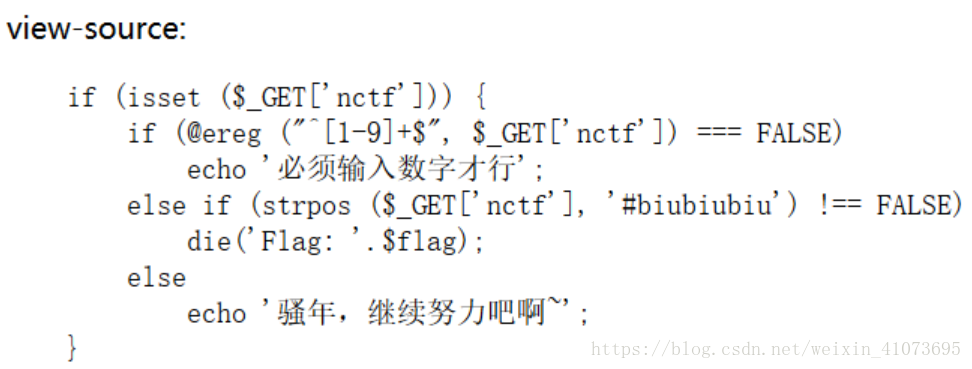

根据条件,get传入的nctf的值 经ereg验证 必须是数字1-9,但是经stropos匹配又必须含有#biubiubiu

所以nctf=1%00#biubiubiu

此时发现仍然不对,查询编码#=%23,所以在URL编码后加上nctf=1%00%23biubiubiu

验证正确

本文介绍了一种通过上传截断技巧绕过文件上传限制的方法。以特定挑战为例,展示了如何利用%00截断上传非预期类型的文件,并结合URL编码绕过进一步的限制。

本文介绍了一种通过上传截断技巧绕过文件上传限制的方法。以特定挑战为例,展示了如何利用%00截断上传非预期类型的文件,并结合URL编码绕过进一步的限制。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?