IIS曝高危漏洞,安全狗紧急响应,第一时间更新防护规则,以防御该漏洞攻击,为服务器和网站用户提供实时保护。

在微软发布的2015年4月安全补丁中,修复了HTTP.sys 中一处允许远程执行代码漏洞(CVE-2015-1635)。而这个高危漏洞也掀起了网络世界的攻击风暴。据悉,该漏洞利用代码已在国外技术网站Pastebin上公开,黑客只要发送恶意数据包直打安装IIS的服务器,就可导致系统蓝屏崩溃。

这个安全漏洞对服务器系统产生的影响不小,所有安装了IIS 6.0以上版本的Windows Server 2008 R2/Server 2012/Server 2012 R2以及Windows 7/8/8.1的操作系统均受到该漏洞影响。

特别是现在攻击代码已被攻击者公开,如不及时进行补丁更新,并进行相关防护,恐对服务器、网站产生较大的杀伤力。因此安全狗提醒广大企业、开发者、服务器管理员等用户尽快安装微软官方补丁,以免成为攻击者破坏的目标造成损失。但是由于安装此漏洞补丁需要重启生效,需要些时间,导致很多服务器很难立刻打好补丁,因此也建议用户尽快为防火墙配置好漏洞拦截规则,或使用安全狗等服务器安全产品,以免遭到漏洞攻击危害。

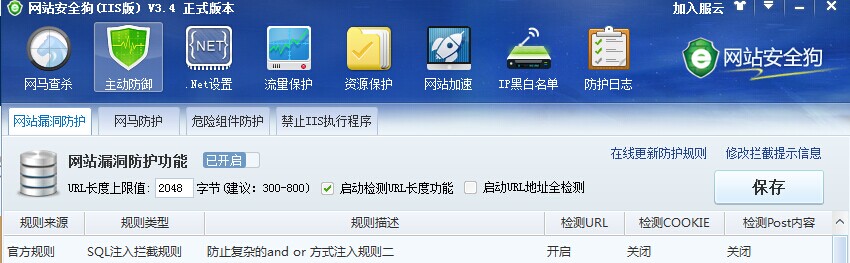

漏洞曝光后,安全狗紧急响应,第一时间更新了防护规则,以防御该漏洞攻击,为服务器和网站用户提供实时保护。

同时在得知该IIS高危漏洞信息后,安全狗安全研究团队也对其进行了深入挖掘研究,详情:http://bbs.safedog.cn/thread-78756-1-1.html

此次漏洞,可以被黑客利用远程读取IIS服务器的内存数据,或使服务器系统蓝屏崩溃。服务器崩溃会对服务器和网站的运营造成严重影响。安全狗再次提醒广大用户们尽快更新微软官方补丁,并开启实时防护功能,保护服务器和网站安全。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?