Cross Site Request Forgery (跨站请求伪造):

File Inclusion(文件包含)

本地文件包含:

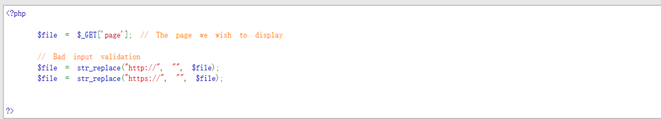

等级为low时代码为如下

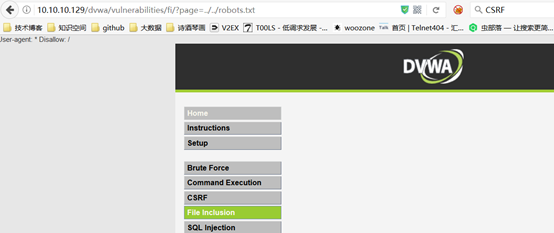

直接../../robots.txt读取robots.txt文件

在linux下可访问/etc/passwd

远程文件包含:

本漏洞需要 php 开启

allow_url_fopen on

allow_url_include on

这两个函数,并且 magic_quotes_gpc = Off

尝试访问本地的一个phpinfo.php失败

等级为medium时代码为如下

在medium里面加了对http://和https://的过滤也就是防止对外部链接的文件包含对/etc/passwd的读取并不影响

本文详细介绍了CrossSiteRequestForgery(CSRF,跨站请求伪造)与文件包含(FileInclusion)两种常见的Web安全漏洞。具体包括本地文件包含与远程文件包含的不同方式,以及在不同安全设置下的影响。

本文详细介绍了CrossSiteRequestForgery(CSRF,跨站请求伪造)与文件包含(FileInclusion)两种常见的Web安全漏洞。具体包括本地文件包含与远程文件包含的不同方式,以及在不同安全设置下的影响。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?