对于在Cisco ASA防火墙上面配置Remote ×××时,很多初学者不知道如何来进行配置,前段时间在博客中发表了一篇《图解Cisco ASA防火墙上面配置Remote ***》很多朋友在照这个配置了之后还是不能拨号成功,或者有的拨号成功了没有办法访问内部网络资源,为解决各位这一系列的问题,简化对Cisco ASA Remote ×××的配置,我写了一个关于Cisco ASA Remote ×××的命令配置向导,通过该向导你只需要填入你的相关信息,点击“生成命令”即全在记事本中生成Remote ×××的配置命令,只需要通过SecureCRT软件登录你的ASA防火墙上,将该命令粘贴进去就能够很轻松的配置好Cisco ASA Remote ×××了。下面我们来看看该软件具体如何使用。

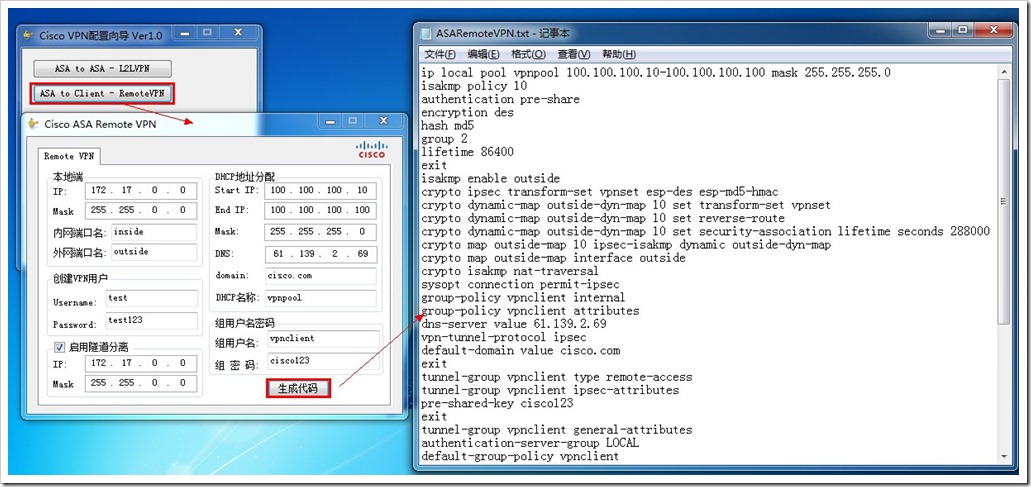

该软件的全貌如下图:

该软件共两个文件,如下:

双击运行“Cisco ×××配置命令向导.exe”打开该向导。

该命令工具中目前具有两个功能,一个是点到点的×××,另一个是Remote×××。而我们今天主要介绍的是Remote×××,因此点击“ASA to Client - Remote×××”按钮。

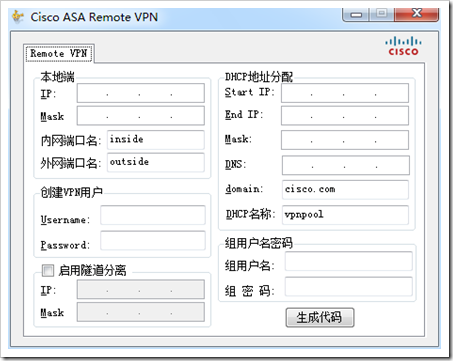

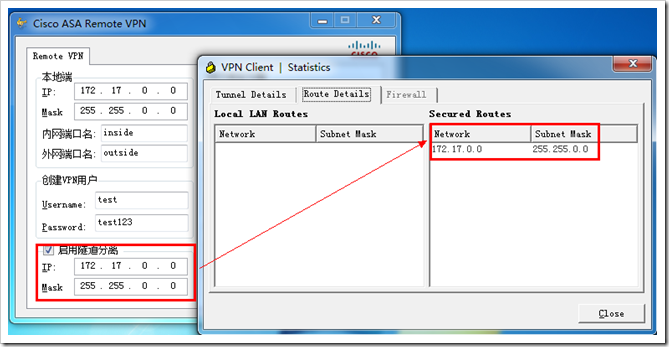

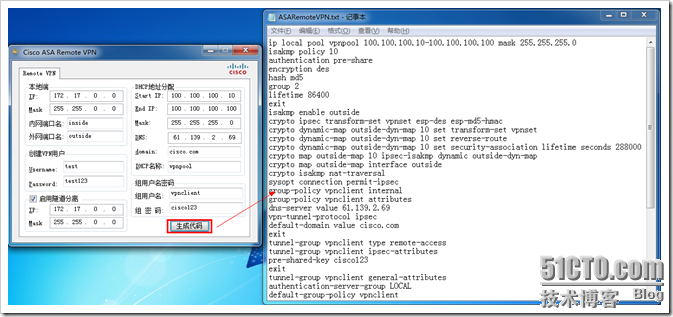

在这里面我们需要填写的内容分配以下几个大版块:

1、本地端的配置,也就是我们×××拨上来之后需要访问内网的那些网段。如我的实例中我内网使用的是172.17.0.0/16,

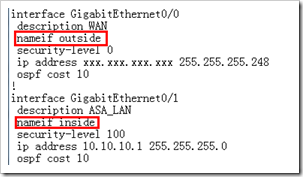

而内网端口名与外网端口名需要与你ASA防火墙的nameif必须一至。

这里如果不注意的话很有可能导入配置的时候会报错哦。

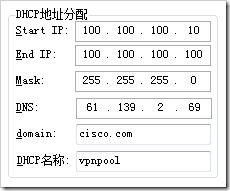

2、DHCP地址分配:该地址分配是针对客户端×××拨号成功之后所分配给客户端的地址。

而在这里需要注意的是DHCP分配的地址最好不要与内网的IP地址有冲突,否则也有可能导至×××有问题。

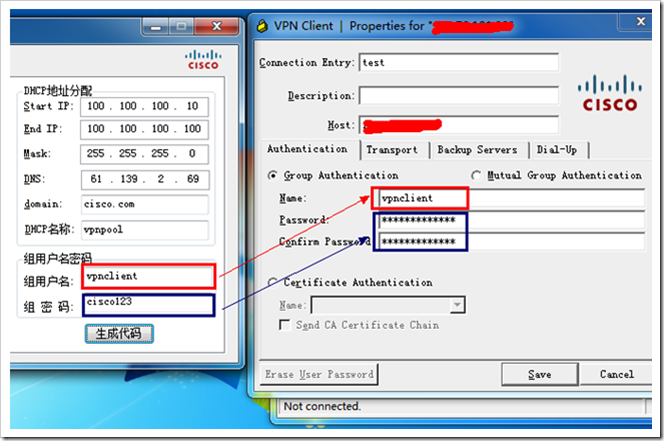

3、组用户名密码

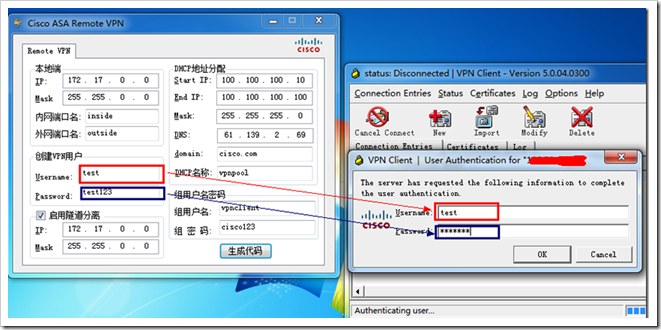

4、创建×××用户

5、启用隧道分离

将这些配置设置完之后,点击“生成命令”即将Remote ×××的配置命令生成在记事本中。

将记事本中的命令贴到ASA防火墙中即可。

到现在为止我们的Remote ×××就已经配置完成了。现在我们可以通过×××客户端软件来测试。

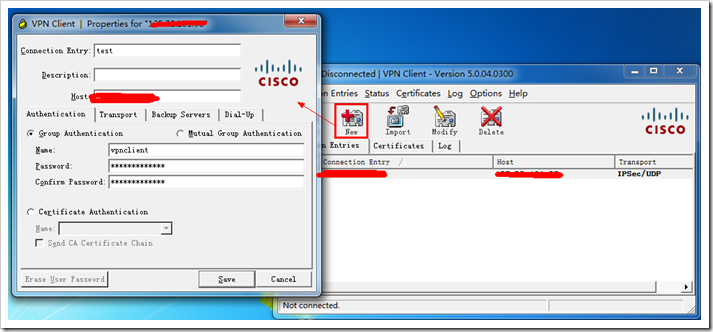

点击“New”来新增一条×××策略,在这里面填写你相关的外网IP地址,×××组用户名及组密码,设置好之后点击“Save”保存。

选择刚才建立的这条策略,点击“Cancel Connect”进入连接,当连接成功之后,提示我们输入用户名密码,填入完成之后,点击OK

从这里我们可以看见×××图标已经锁上了,即表示×××连接成功了。

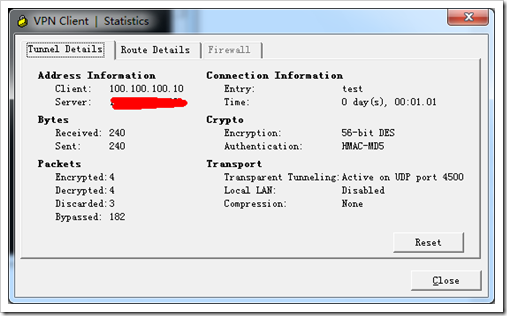

下面我们来查看一下该×××的状态

从上图我们可以看见,我们采用的是DES加密,客户端的地址为100.100.100.10。

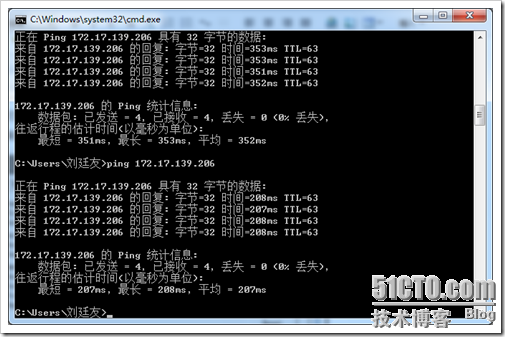

现在我们来测试看看:

通过这里可以看见,我们可以访问企业内部的服务器。

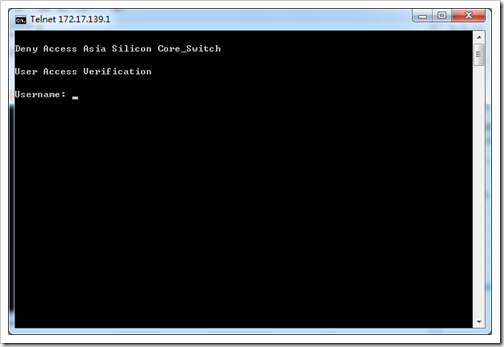

通过Telnet也能名连接到核心交换机,通过对核心交换机进行管理。

到止我们的Remote×××配置完成了。

希望通过该小工具能够帮助大家简化Remote×××配置。

软件下载地址:点击下载

转载于:https://blog.51cto.com/ltyluck/743133

本文介绍了一个简化Cisco ASA防火墙Remote×××配置过程的工具,包括本地端配置、DHCP地址分配、组用户名密码、创建×××用户和启用隧道分离等步骤,并提供详细的操作指南和测试方法。

本文介绍了一个简化Cisco ASA防火墙Remote×××配置过程的工具,包括本地端配置、DHCP地址分配、组用户名密码、创建×××用户和启用隧道分离等步骤,并提供详细的操作指南和测试方法。

1423

1423

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?