【实验二】

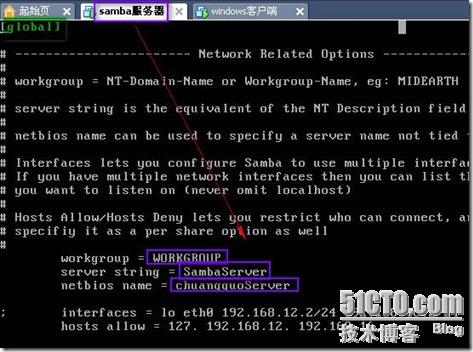

配置

Windows

客户端访问再

linux

平台上搭建的

Samba

服务器;

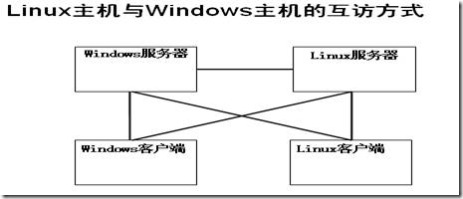

实验拓扑图:

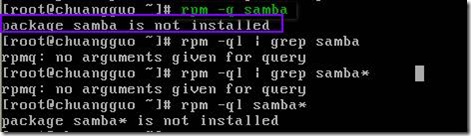

【实验具体步骤】

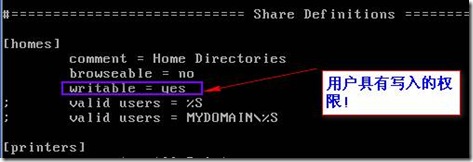

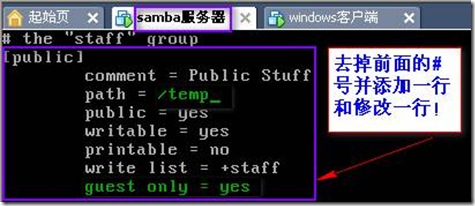

下图中的

comments

用于设置共享的说明信息,

browseable

——设置为

not

时表示所有

samba

用户的宿主目录不能被看到,只有登陆用户才能看到自己的宿主目录共享;这样设置可以加强

samba

服务器的安全性;

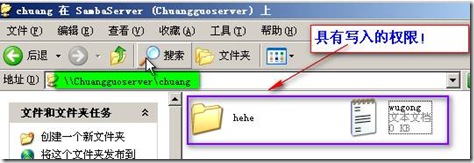

writable

——设置为

yes

表示用户对该共享目录写入,设置用户对自己的宿主目录具有写权限;

Path

—用于设置共享目录对应的

linux

系统目录;

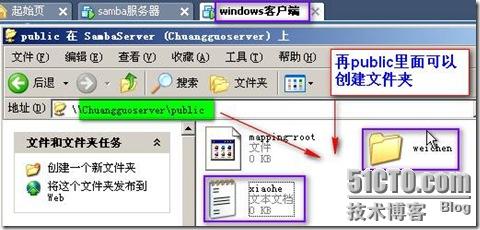

public

—设置为

yes

表示该共享的目录对于所有的

samba

用户可见;

writable

——设置为

yes

时表示该共享的目录对于用户可写;

only guest

——设置为

yes

时表示所有用户在使用该共享目录时的用户身份都时

guest

,即

linux

系统用户

nobody

;

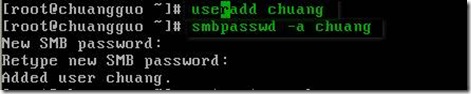

Samba

服务器中的用户帐号应该具有与其同名的

Linux

系统用户帐号,因为

Samba

用户是使用同名的系统帐号身份访问

Linux

系统资源(文件和目录)的;

Samba

用户的口令和同名系统用户的口令是独立的,可以相同或不同,需要分别进行维护和更改

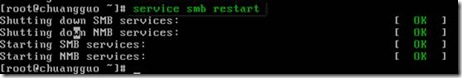

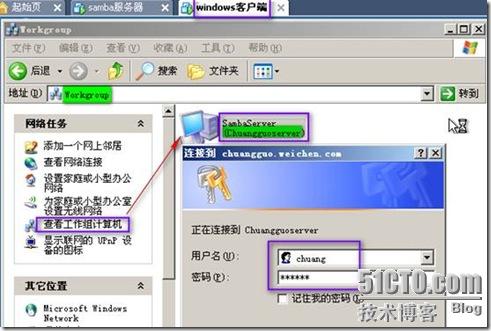

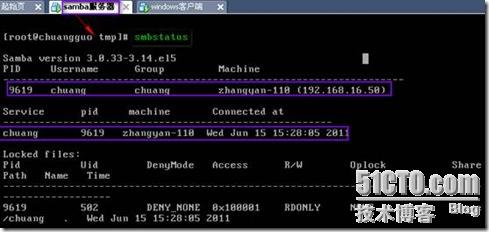

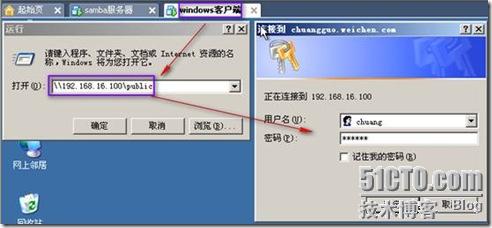

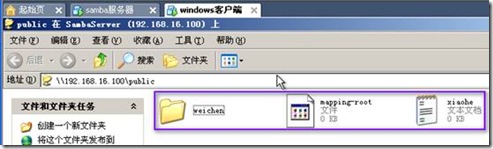

第四步:现在我们可以再上面搭建的简单的

samba

服务器上验证一些基本的客户端命令;

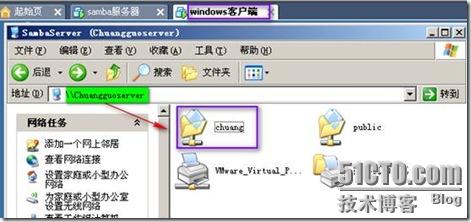

A.

访问方式除了有网上邻居访问还以通过运行进行

url

路径进行访问;

【实验总结】

A.

启动

Samba

服务器的脚本文件;

————

/etc/init.d/smb

B.

启动服务命令:————

service smb start

C.

查询服务状态:————

service smb status

D.

停止服务命令:

————

service smb stop

E.

测试

smb.conf

文件的内容;——

testparm load smb config file from /etc/samba/smb.conf

F.

添加

Samba

用户端的帐户:——

samba –a sambauser

G.

禁用

Samba

用户帐户:————

smbpasswd –d sambauser

H.

启用

Samba

用户端的帐户:————

smbpasswd –e sambauser

I.

删除

Samba

的帐户:——

sabpasswd –x sambauser

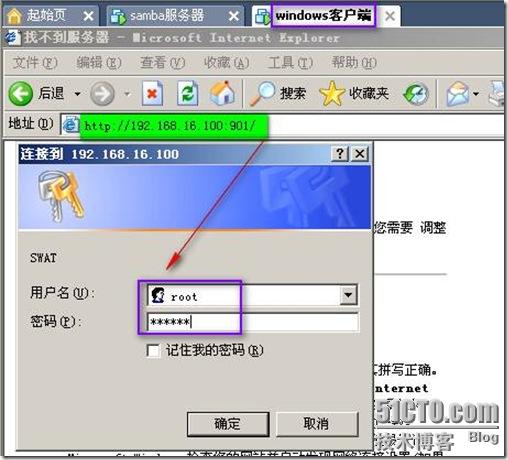

【实验三】

使用

swat

软件远程管理和配置

Samba

服务器

实验说明:

Swat

管理工具以

web

界面的形式提供了对

samba

服务器的管理功能!

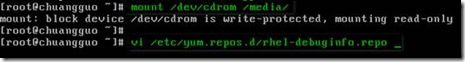

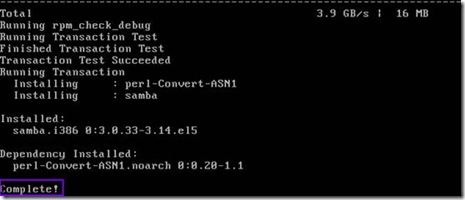

【实验具体步骤】

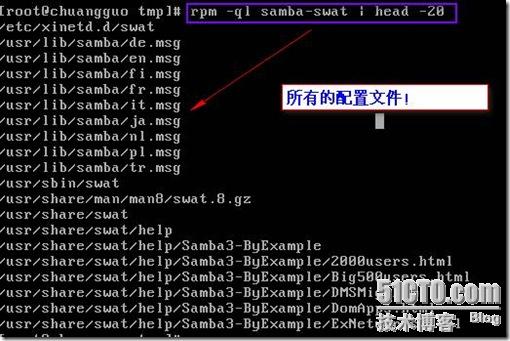

需要我们安装一个独立的第三方软件包;

rpm –ivh /media/Server/samba-swat-3.0.33-3.14.el5.i386.rpm

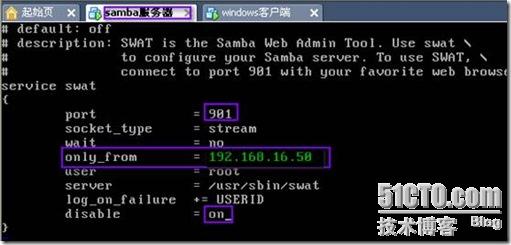

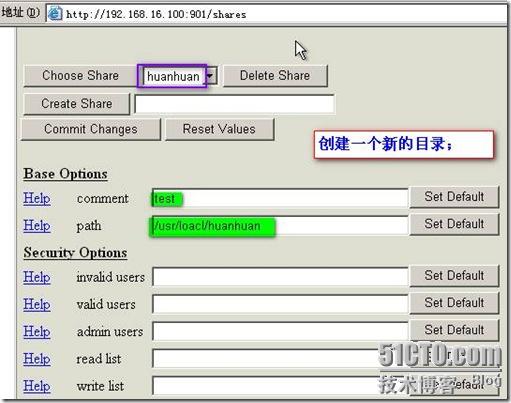

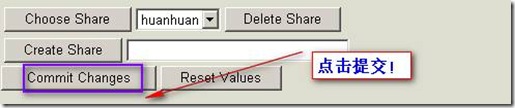

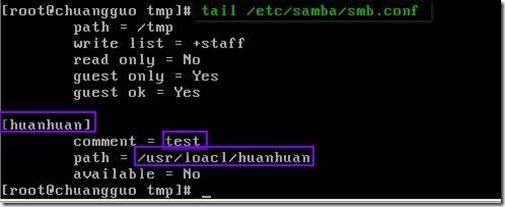

上图中配置

swat

的主配置文件的时候;最后一项的

disable=yes

时,还可以使用命令:

Chkconfig swat on

进行启动!

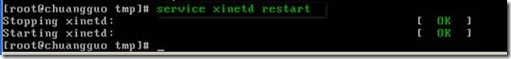

启动

swat

服务;

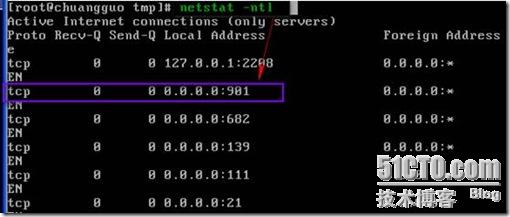

C.

检查

901

端口的启动状况;

因为只有重启之后我们的

901

端口才可以启动;他只接受我们

windows

真机的访问!

然后在使用的客户端进行访问验证;

这时我们在服务器上就会自动生成一个文件

huanhuan

;

【实验总结】

A. swat

中进行的操作会及时的生效,不需要手工执行启动脚本;而且

swat

界面中的进行的操作将会自动保存在

smb

。

Conf

配置文件中;

转载于:https://blog.51cto.com/weichen/596314

本文介绍了如何配置Windows客户端访问Linux平台上的Samba服务器,并详细解释了共享目录的设置参数。此外,还介绍了使用Swat软件远程管理和配置Samba服务器的方法。

本文介绍了如何配置Windows客户端访问Linux平台上的Samba服务器,并详细解释了共享目录的设置参数。此外,还介绍了使用Swat软件远程管理和配置Samba服务器的方法。

![clip_p_w_picpath017[1] clip_p_w_picpath017[1]](https://i-blog.csdnimg.cn/blog_migrate/5ec2b45109121f15b5c1579f173f01f7.jpeg)

5487

5487

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?