l I P S E C

ipsec (IP Security)----ip 安全!

-------是一种基于三层的隧道加密协议!是数据在传输的过程中提供安全保证! 在特定的方向上进行加密和数据源认证的方式;

相关的安全服务:

[1]、机密性:在发送方发送传输包之前对爆进行加密!

[2]、完整性:在接受方对发送方送来的包进行认证,以确保数据在传输过程中信息的的可靠性和完整性;

[3]、来源认证:在接受端可以认证发送报文的发送端是否是合法的;

[4]、防止重新的发放:在接受发可以检测和拒绝接受时的过时或重复的报文!

IPSEC概念:

1、SA 安全协会

ipsec在两个端点之间提供安全的通信,两个对应的端点被称为:ipsec对等体;sa是ipsec的基础,也是本质,sa是单向的,在对等体之间双向通信,所以需要两个sa来分别的对两个方向的数据进行安全保护。如果两个对等体同时使用AH或者ESP进行安全通信,则每个对等体都会针对每一种协议构建一个独立的SA

SA都是由三元组累唯一标识,包括:SPI,目的ip地址和安全的协议号(AH或者ESP)

二、封装的模式;

[1]、隧道---tunnel模式:用户把整个ip数据包被用来计算AH或者ESP头,AH或者ESP头以及ESP加密用户数据被封装在一个新的ip数据包中,通常的情况下应用在两个网关之间的通信!

[2]、传输---transport模式:只是传输数据被用来计算AH或ESP头中,AH或者ESP头以及ESP加密的用户数据被放在ip包后部,传输模式应该在两台主机之间的通信,或者一台主机和一个安全网关之间。

三、认证加密算法

有两种认证的算法:

[1]、MD5 通过输入任意长度的消息!产生128bit消息。

[2]、SHA-1 通过输入长度小于2的64bit消息,产生160bit的消息

【MD5算法计算速度比SHA算法快,而SHA算法安全强度比MD5算法高;】

加密的算法:

[1]、DES(常用的) 使用56bit密钥对一个64bit的明文块进行加密!

[2]、3DES 使用168bit密钥对明文进行加密;

[3]、AES 使用128,192或者256bit密钥对明文进行加密!

四、协商的方式:

[1]、手工方式---manual 配置比较复杂,创建SA所需的全部的信息都要手工的配置,不支持一些高级的特性(更新密钥),不依赖ike而单独实现ipsec功能!

[2]、自动协商---IKE(isakmp)方式比较单一和简单,只要配置好ike协商的安全策略,由ike自动协商来维护和创建SA

【小型静态环境中,使用手工配置;对于中大型动态环境,推荐使用IKE协商建立SA】

前四种为了构建安全隧道而存在的:

安全隧道是建立在本端和对端之间的一个通道,它有一个或者多对SA组成。

IPSEC配置任务的流程:

[1]、配置访问控制列表

[2]、安全提议

[3]、配置安全策略

[4]、在接口上应用安全策略

[2]、安全提议:

ipsec proposal name -----创建安全提议并进入安全提议视

图;

transform ah|ah-esp|esp------安全提议采用的安全协议;

esp encryption-algorithm [3des|aes|des]-------加密算法;

esp authentication-algorithm [md5|sha1]----认证算法;

encapsulation-mode [transport|tunnel]----协议封装;

[3]、安全策略:

ipsec policy name 创建一条安全策略并进入;

security acl name 策略引用的访问控制列表;

proposal name 引用的安全提议;

tunnel local ip地址 隧道起点;

tunnel remote ip地址 隧道终点;

sa spi {inbound|outbound} {ah|esp} spi-number----安全参数引用;

sa string-key {inbound|outbound} esp key ----安全密钥;

案例:

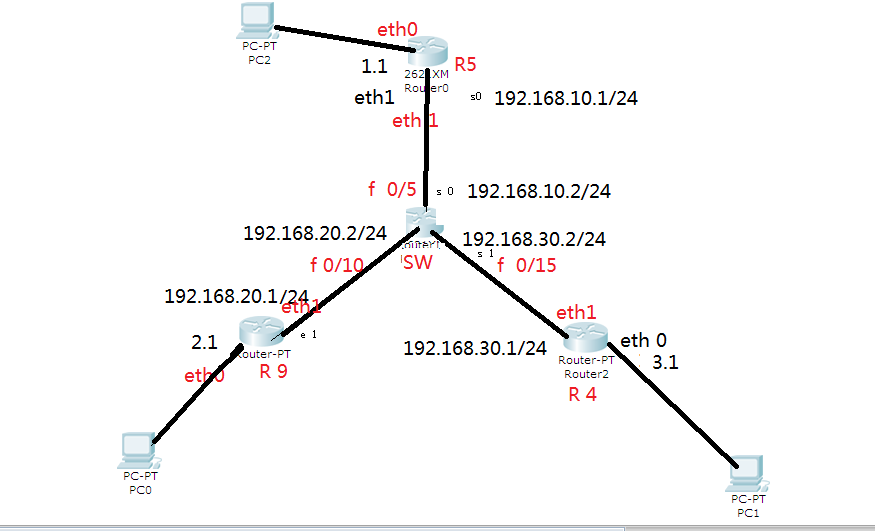

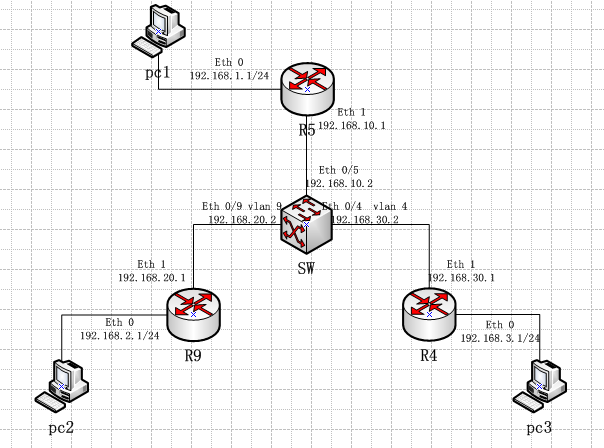

拓扑图:

转载于:https://blog.51cto.com/dchanyu/817965

IPSEC原理与配置详解

IPSEC原理与配置详解

本文深入探讨了IPSEC的概念、安全服务、封装模式、认证加密算法及协商方式,并提供了IPSEC配置流程与实例,旨在为读者提供全面的IPSEC理解与实践指导。

本文深入探讨了IPSEC的概念、安全服务、封装模式、认证加密算法及协商方式,并提供了IPSEC配置流程与实例,旨在为读者提供全面的IPSEC理解与实践指导。

1521

1521

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?