* firewalld(动态防火墙后台程序) 提供了一个 动态管理的防火墙,用以支持网络 “ zones” ,以分配对一个网络及其相关链接和界面一定程度的信任。它具备对 IP v4 和 IP v6 防火墙设置的支持。它支持以太网桥,并有分离运行时间和永久性配置选择。它还具备一个通向服务或者应用程序以直接增加防火墙规则的接口。

* 系统提供了图像化的配置工具firewall-config、system-config-firewall, 提供命令行客户

端firewall-cmd, 用于配置 firewalld永久性或非永久性运行时间的改变:它依次用 iptables工具与执行数据包筛选的内核中的 Netfilter通信。

* firewalld和iptables service 之间最本质的不同是:

1.iptables service 在 /etc/sysconfig/iptables 中储存配置,而 firewalld将配置储存在/usr/lib/firewalld/ 和 /etc/firewalld/ 中的各种XML文件里.

2 使用 iptables service每一个单独更改意味着清除所有旧有的规则和从/etc/sysconfig/iptables里读取所有新的规则,然而使用 firewalld却不会再创建任何新的规则;仅仅运行规则中的不同之处。因此,firewalld可以在运行时间内,改变设置而不丢失现行连接。

1.配置firewalld

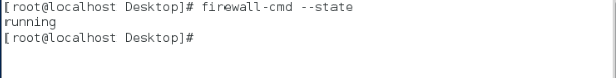

firewall-cmd --state ##查看firewalld状态

firewall-cmd --get-active-zones ##查看当前活动的区域,并附带一个目前分配给它们的接 口列表

firewall-cmd --get-default-zone ##查看默认区域

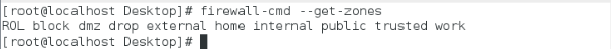

firewall-cmd --get-zones ##查看所有可用区域

**

trusted( 信任 ) 可接受所有的网络连接

home( 家庭 ) 用于家庭网络,仅接受ssh、mdns、ipp-client、samba-client、或dhcpv6- client服务连接

internal( 内部 ) 用于内部网络,仅接受ssh、mdns、ipp-client、samba-client、dhcpv6client 服务连接

work( 工作 ) 用于工作区,仅接受ssh、ipp-client或dhcpv6-client服务连接

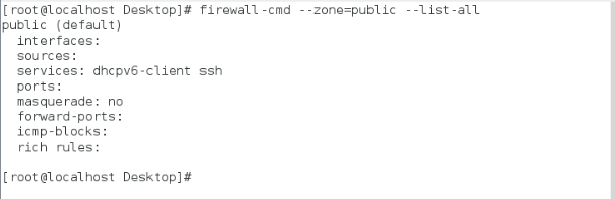

public( 公共 ) 在公共区域内使用,仅接受ssh或dhcpv6-client服务连接,为firewalld的默认 区域

external( 外部 ) 出去的ipv4网络连接通过此区域伪装和转发,仅接受ssh服务连接

dmz( 非军事区 ) 仅接受ssh服务接连

block( 限制 ) 拒绝所有网络连接

drop( 丢弃 ) 任何接收的网络数据包都被丢弃,没有任何回复

firewall-cmd --zone=public --list-all ##列出指定域的所有设置

firewall-cmd --get-services ##列出所有预设服务

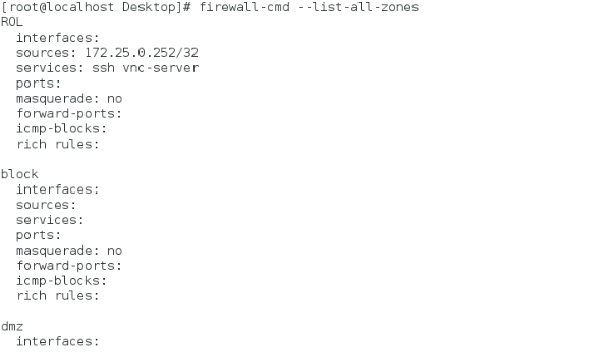

firewall-cmd --list-all-zones ##列出所有区域

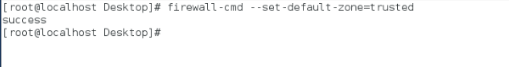

firewall-cmd --set-default-zone=trusted ##设置默认区域为trusted

**测试

firewall-cmd --permanent --add-source=172.25.254.74 ##设置网络地址到指定的区域,默认 是public,--permanent表示永久

firewall-cmd --reload ##重新加载服务,不中断服务

firewall-cmd -complete--reload ##重新加载服务,中断服务

firewall-cmd --permanent --remove-source=172.25.254.74 ##移除指定区域的网络地址

firewall-cmd --permanent --zone=trusted --add-source=172.25.254.74

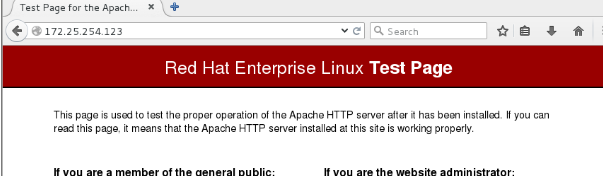

**测试

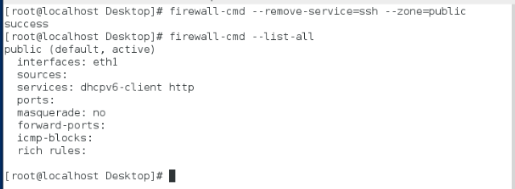

firewall-cmd --remove-interface=eth0 --zone=public ##从public区域移除eth0端口

firewall-cmd --add-interface=eth0 --zone=trusted ##添加eth0端口到trusted

**测试

可以访问eth0端口,不可以访问eth1端口

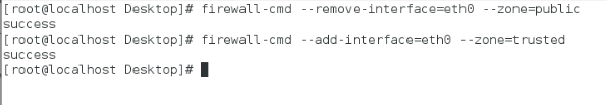

firewall-cmd --add-service=http --zone=public ##添加http服务

firewall-cmd --remove-service=ssh --zone=public ##删除ssh服务

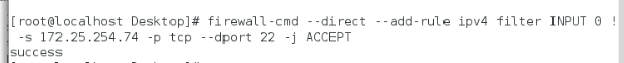

firewall-cmd --direct --add-rule ipv4 filter INPUT 0 ! -s 172.25.254.74 -p tcp --dport 22 -j ACCEPT ##设置除了74主机22端口不可访问,其他主机22端口都可以访问

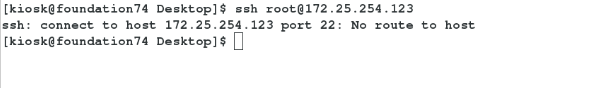

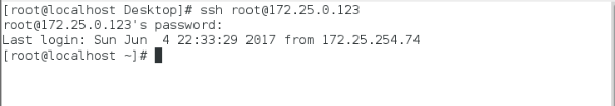

**测试

74主机

其他主机

2.rich rules

* 通过“ rich language”语法,可以用比直接接口方式更易理解的方法建立复杂防火墙规则。此外,还能永久保留设置。这种语言使用关键词值,是 iptables 工具的抽象表示。这种语言可以用来配置分 区,也仍然支持现行的配置方式。

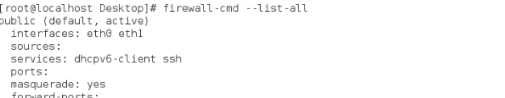

3.伪装和端口转发

实验之前打开地址伪装

firewall-cmd --permanent --zone=public --add-masquerade

** masquerade : yes

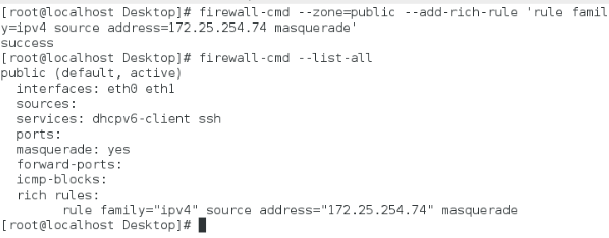

firewall-cmd --zone=public --add-rich-rule 'rule family=ipv4 source address=172.25.254.74 masquerade' ##伪装

**测试

不同网段的IP可以连接

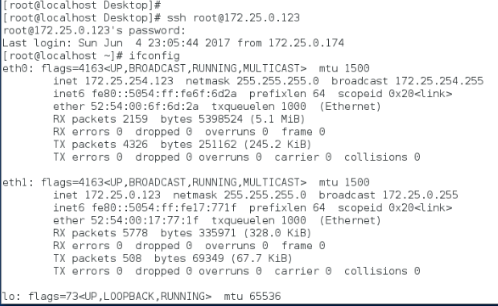

firewall-cmd --zone=public --add-forward-port=port=22:proto=tcp:toport=22:toaddr=172.25.254.74

##端口转发

**测试

ssh连接123主机,实际连接74主机

本文转自 red777 51CTO博客,原文链接:http://blog.51cto.com/12314711/1932489

firewalld配置详解

firewalld配置详解

本文详细介绍了firewalld防火墙的配置方法,包括查看状态、设置信任级别、配置服务及端口、设置富规则等。firewalld支持IPv4和IPv6,并允许动态管理防火墙设置,无需重启即可生效。

本文详细介绍了firewalld防火墙的配置方法,包括查看状态、设置信任级别、配置服务及端口、设置富规则等。firewalld支持IPv4和IPv6,并允许动态管理防火墙设置,无需重启即可生效。

![SZ80%4Q6]W5{CEWW1}7[JSB.png wKiom1k1DX3jA5W_AAA0kmYyJ00714.png](https://i-blog.csdnimg.cn/blog_migrate/22679fedb03cd9062248853863ef4d25.png)

![GM7AI4~X84]~J4PBEVG5I(H.png wKiom1k1DnvDjs8wAAAsfVZ2N8k163.png](https://i-blog.csdnimg.cn/blog_migrate/9238e81530057f6e69728bc427920423.png)

![5JO[]17E]8NC9`KF[SFE30C.png wKiom1k1NdzCHttrAADmWX4UuL8715.png](https://i-blog.csdnimg.cn/blog_migrate/1b5d40426435ca0725327684586795e2.png)

![A(5SRRB2]@108GH[66OO4DS.png wKioL1k1NumA8oeTAAA3dffEics390.png](https://i-blog.csdnimg.cn/blog_migrate/71b68f490e332d340e33bc1700a4e44f.png)

![U5V7[B`8Y2%CCQXP6{A]ZRH.png wKiom1k1NwqQ2CpNAADhLrbsBpI814.png](https://i-blog.csdnimg.cn/blog_migrate/9ef17dbb7b736a9a599f24704a035ffd.png)

![U5V7[B`8Y2%CCQXP6{A]ZRH.png wKiom1k1N_LS2jZ2AADhLrbsBpI793.png](https://i-blog.csdnimg.cn/blog_migrate/7c88d28435b4fca4bd6f5930a00155f6.png)

![IWH5EARJ]7CP5FNA0%B_G(N.png wKioL1k1OA6SU-ytAACKdkA8OIo725.png](https://i-blog.csdnimg.cn/blog_migrate/7700438688459ae5d28f36ab74e01c50.png)

![J_]UW19UK~KZR5O8H[3NDYF.png wKioL1k1PIOzcOa6AACkLV9yiCM563.png](https://i-blog.csdnimg.cn/blog_migrate/0d7eb00606a57fc01ba161bbb4f3fcf7.png)

![L[4AQ1TPK5V}~[X(W~1]L)2.png wKiom1k1PMXxjegqAAGGHMiiY-c974.png](https://i-blog.csdnimg.cn/blog_migrate/65ec3cb210235baf8daee1c7be083bf7.png)

1133

1133

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?