日前知名在线支付公司PayPal被曝存在严重的远程代码执行漏洞,攻击者可以利用该漏洞在PayPal的web应用服务器上执行恶意命令,最终获得服务器控制权限。

漏洞描述

这个远程代码执行漏洞由独立安全研究员Milan A Solanki发现,被Vulnerability Lab评为严重,通用漏洞评分系统(CVSS)分数达到了9.3,漏洞影响了PayPal的在线营销web应用服务器。

该漏洞存在于服务器中的Java调试线协议(Java Debug Wire Protocol, JDWP),攻击者可以在未授权的情况下执行系统命令,从而获得目标服务器的控制权。

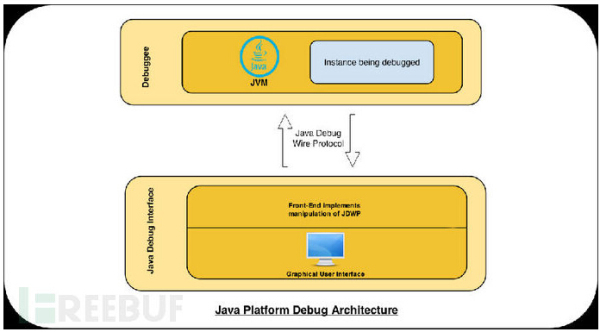

JDWP是用于调试器和被调试的 Java 虚拟机之间通信的一种协议。它是Java平台调试体系结构(Java Platform Debugger Architecture, JPDA)的第一层。

由于JDWP并不需要任何授权,这就会被黑客们利用,在Web服务器上远程执行恶意代码。

演示视频

安全研究人员提供了漏洞概念验证(POC)视频,他先使用Github上的jdwp-shellifier工具扫描网站,然后找到了开放8000端口的服务器。8000端口让他能够在未经授权的情况下连接PayPal服务,然后以Root权限在服务器端执行代码。

目前PayPal已修复了该漏洞。

作者:Sphinx

来源:51CTO

知名在线支付公司PayPal被曝存在远程代码执行漏洞,该漏洞位于其在线营销web应用服务器中,允许攻击者通过Java调试线协议在未授权情况下执行系统命令并控制服务器。目前该漏洞已被修复。

知名在线支付公司PayPal被曝存在远程代码执行漏洞,该漏洞位于其在线营销web应用服务器中,允许攻击者通过Java调试线协议在未授权情况下执行系统命令并控制服务器。目前该漏洞已被修复。

17

17

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?