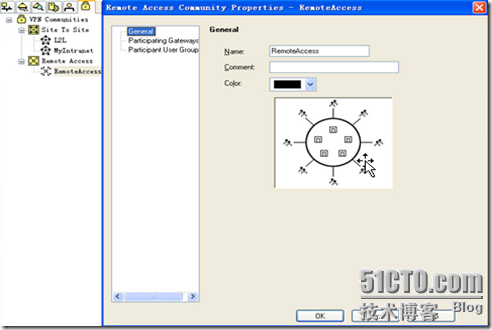

1.更改××× Communities(不能像L2L一样新建,只能更改默认的远程访问×××)

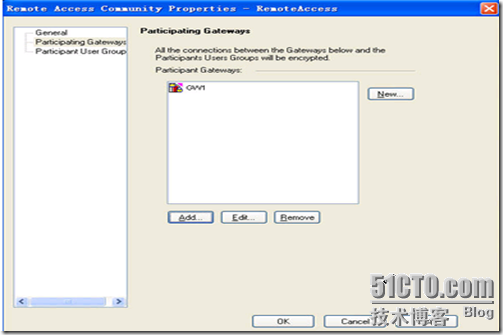

添加网关

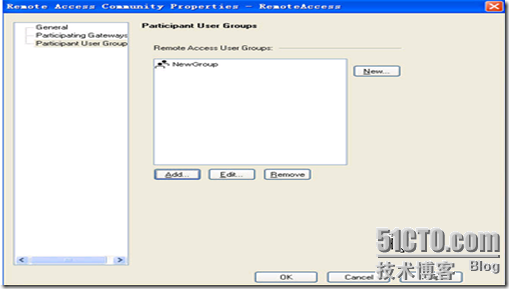

添加用户

2.创建Security Policy

A.Source :NewGroup@anv

B.Destination :Inside

C.××× :RemoteAccess

D.Service :Any

E.Action :accept

F.Track :Log

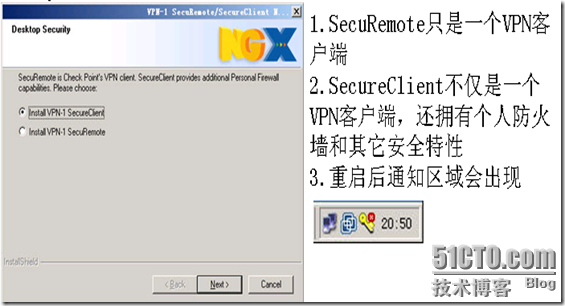

3.客户端获取路径,www.checkpoint.com|support下的×××-1 SecuRemote/SecureClient进入寻找合适的客户端下载(msi格式)

4.安装客户端

5.配置客户端

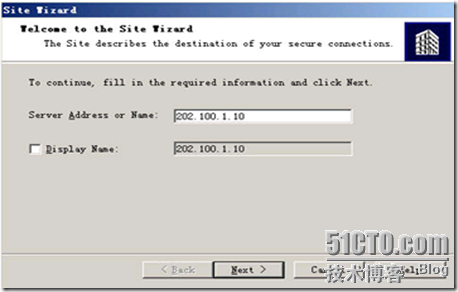

创建Site向导.1(×××拨号拨到哪里)

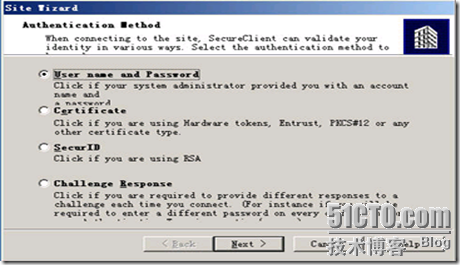

创建Site向导.2(认证方式)

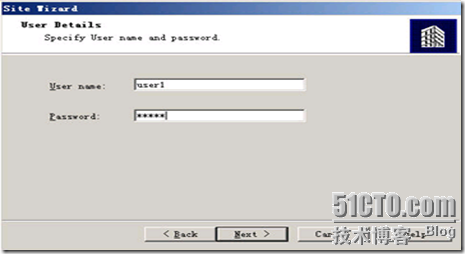

创建Site向导.3(输入相应认证选项)

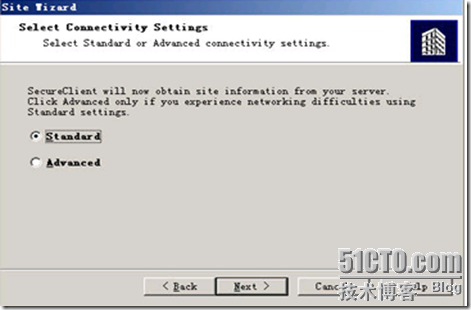

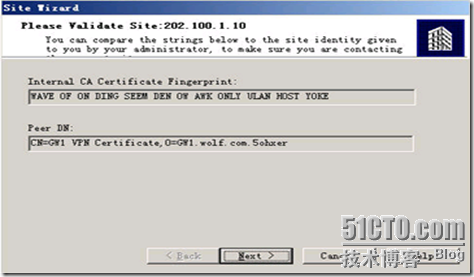

创建Site向导.4

创建Site向导.5

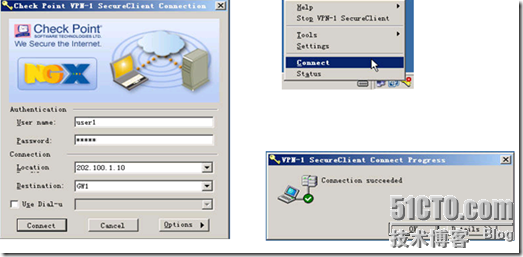

6.初始化客户端

7.测试

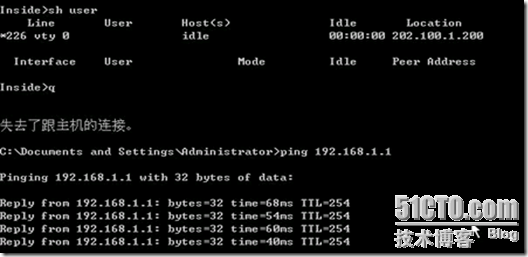

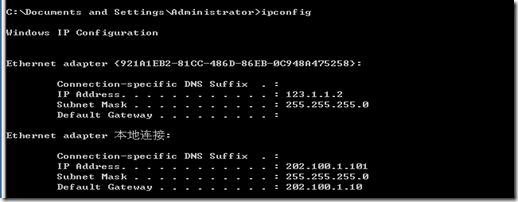

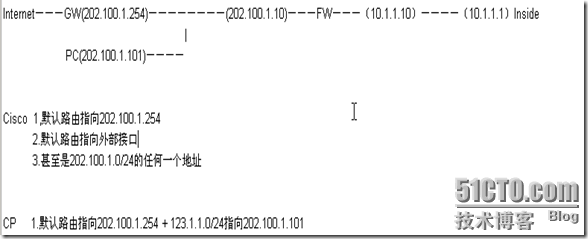

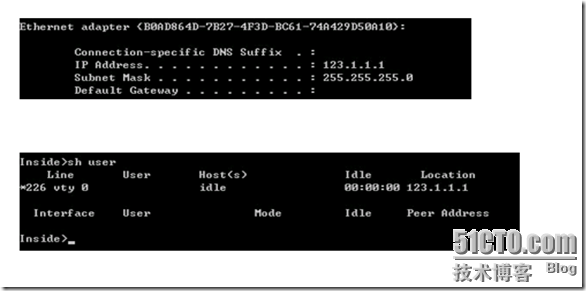

通过上图可以看出,虽然ping和Telnet都通,了解cisco remote ×××的朋友都知道它和cisco的室友区别的,GW1并没有分配任何地址给客户端,客户端是通过自己的公网地址访问内部的。

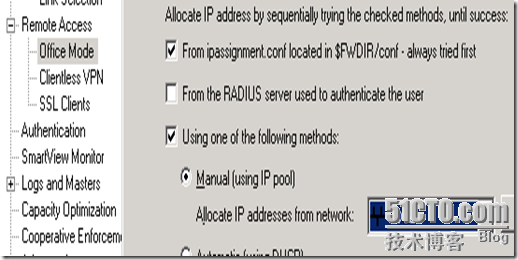

如果想和cisco一样分配一个地址可以进行如下步骤:

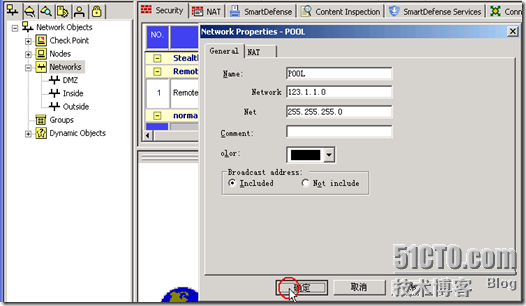

A.先定义一个POOL

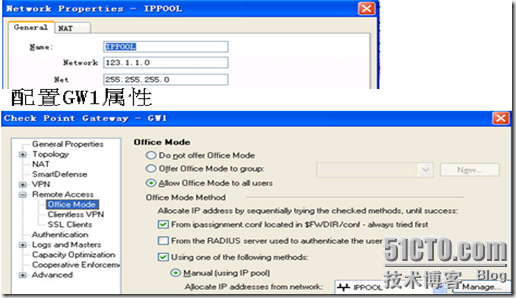

B.双击GW,office mode为指定用户指定pool

C.测试

----------------------------------------------------------------------------------------------------------------------

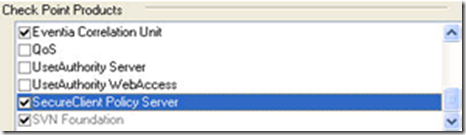

桌面的安全策略(准入功能)

先选上产品组件

为拨号用户推送访问控制策略,保证拨号用户的安全

1.配置桌面安全

是选择所有用户还是选择指定用户有很大的区别

所有用户:无论用户是否拨上来策略都有效果

指定用户:拨上来有效,没有拨上来策略无效。

Inbound策略:任何时候都不允许Inbound流量

Outbound策略:一旦连接成功

允许访问Outside.×××的Telnet

允许访问(加密)Inside网络

其他任何Outbound流量Block

2.Office Mode配置

创建pool

GW需要有去往pool的路由

3.Office Mode测试

4.CP ×××的其他特性

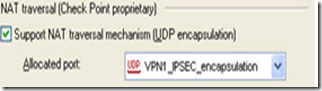

A.NAT-traversal(UDP encapsulation)

GW属性

B.IKE Over TCP

Global属性

C.Visitor Mode

GW属性

D.IKE DOS Protection

Global属性

转载于:https://blog.51cto.com/yuntaoliu/533157

本文介绍了如何配置 Checkpoint 的远程访问,包括更改 Communities、创建安全策略、客户端配置及测试等步骤。此外还讨论了 OfficeMode 配置及 Checkpoint 远程访问的其他特性。

本文介绍了如何配置 Checkpoint 的远程访问,包括更改 Communities、创建安全策略、客户端配置及测试等步骤。此外还讨论了 OfficeMode 配置及 Checkpoint 远程访问的其他特性。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?