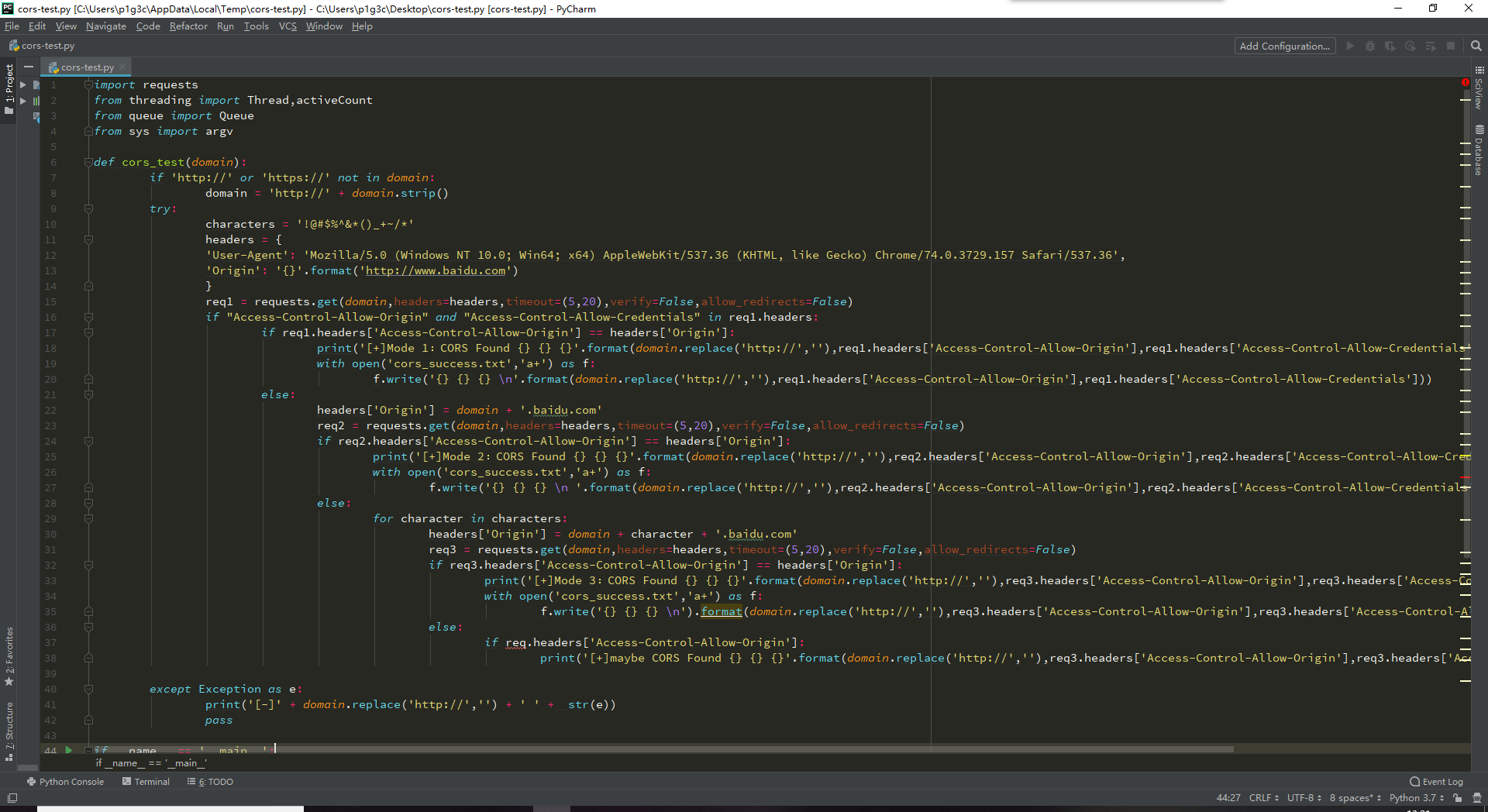

该脚本用于批量测试是否存在CORS劫持,只有当Access-Control-Allow-Origin为baidu.com时才存在,否则需要在Access-Control-Allow-Origin域下才可劫持。

环境:Python3

使用:python3 cors_test.py url.txt

漏洞存在的会放入当前目录下的cors_success.txt。

缺点:无爬虫,无法测试api,只能测试网站是否存在CORS劫持,但无法准确找到信息泄露点。

#5.21更新

1.添加多线程

2.由文章添加了新的两种测试模式。

参考文章:https://xz.aliyun.com/t/5169

由于cnblogs排版问题,就不在cnblog上放代码了,上传到网盘了,有需要的师傅可以自行下载。

链接: https://pan.baidu.com/s/1Ex0XOfHXx1L4stPoOBpouA 提取码: 4zvn

本文介绍了一款Python脚本,用于批量测试Web站点是否存在CORS劫持漏洞,仅当Access-Control-Allow-Origin设置为特定域时生效。脚本支持多线程,并提供了三种测试模式,测试结果将保存在本地文件中。

本文介绍了一款Python脚本,用于批量测试Web站点是否存在CORS劫持漏洞,仅当Access-Control-Allow-Origin设置为特定域时生效。脚本支持多线程,并提供了三种测试模式,测试结果将保存在本地文件中。

2010

2010

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?