ssh(secure shell安全外壳协议)

SSH 为建立在应用层基础上的安全协议。SSH 是目前较可靠,专为远程登录会话和其他网络服务提供安全性的协议。利用 SSH 协议可以有效防止远程管理过程中的信息泄露问题。SSH最初是UNIX系统上的一个程序,后来又迅速扩展到其他操作平台。SSH在正确使用时可弥补网络中的漏洞。SSH客户端适用于多种平台。几乎所有UNIX平台—包括HP-UX、Linux、AIX、Solaris、Digital UNIX、Irix,以及其他平台,都可运行SSH。

目的:实现远程管理和自动化运维。

远程登录需要用户名和密码登录,怎么才能免密码登录呢?

用ssh实现多机互信免密登录

生成密钥:ssh-keygen

传公钥:ssh-copy-id IP地址

我的理解:

在客户机中生成钥匙和锁(即生成密钥):ssh-keygen

客户机端的 .ssh目录下会生成:

私钥:id_rsa

公钥:id_rsa.pub

指纹信息:known_hosts

授权文件:authorized_keys文件是实现真正无密码连接,

装锁(给服务器(中某个用户)装锁):ssh-copy-id root@服务器的IP地址

(公钥信息保存在ssh服务器的/home/node1/.ssh/authorized_keys)

测试客户端连接服务端不需要密码:ssh root@服务器IP

SSH多机互信实战

实现目的,因为node11经常需要登录node12和node13,多次输入密码非常繁琐,所以做成node11登录node12和node13不需要密码(实现各主机相互之间登录不需要密码)

环境如下:

node11ip:192.168.11.11

node12ip:192.168.11.12

node13ip:192.168.11.13

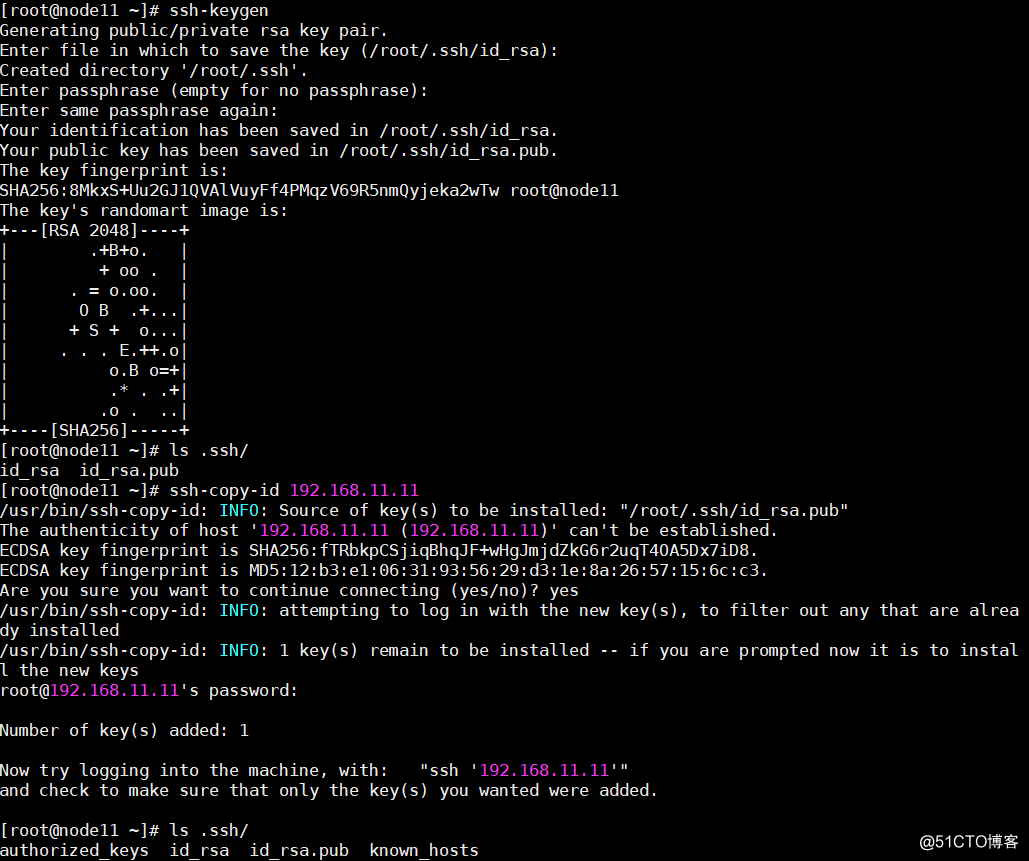

node11:

ssh-keygen (一直回车即可)

ssh-copy-id 192.168.11.11

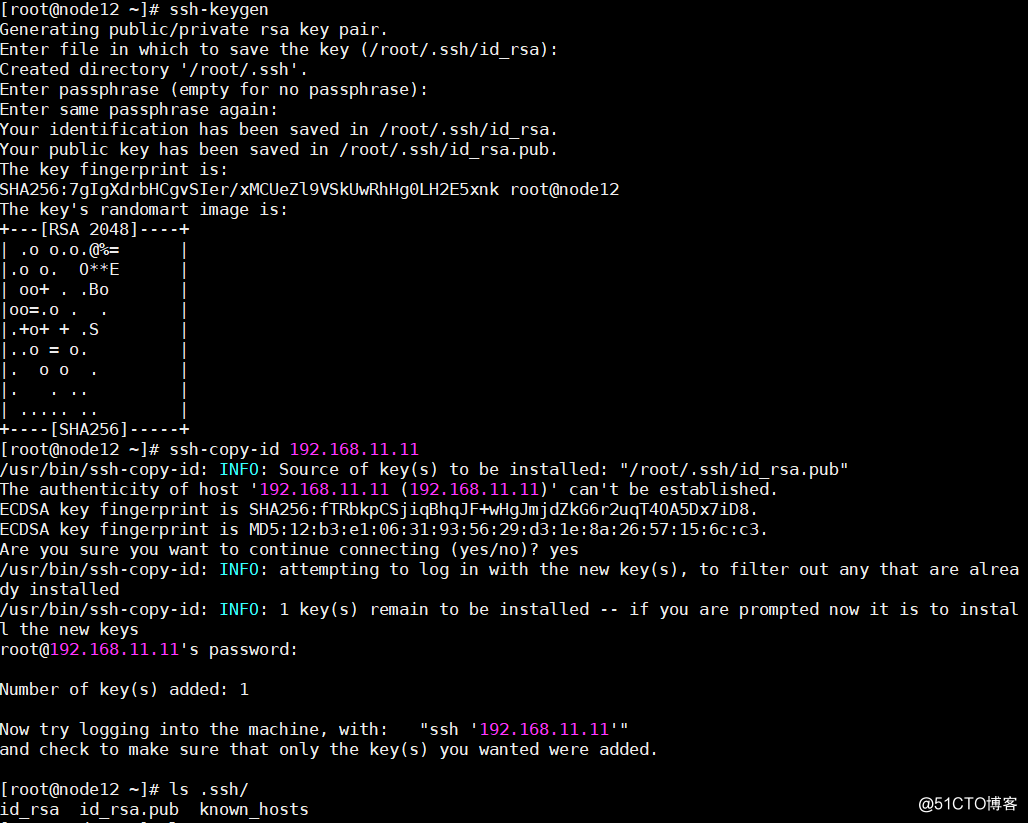

node12:

ssh-keygen

ssh-copy-id 192.168.11.11

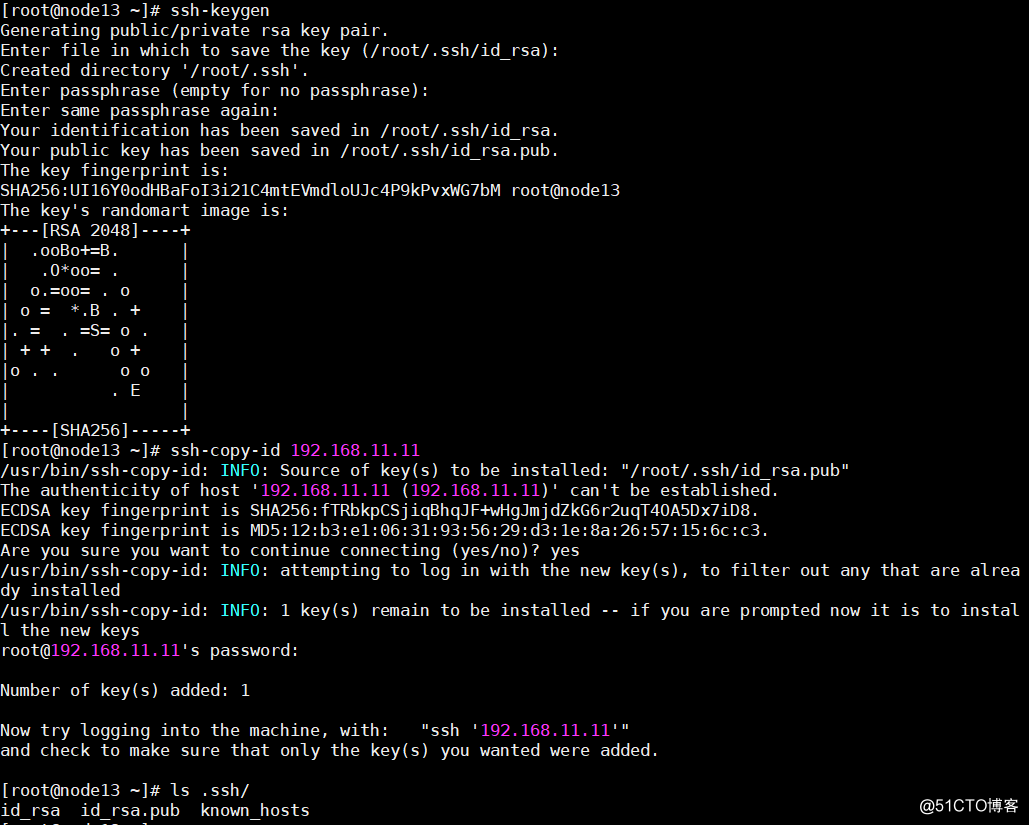

node13:

ssh-keygen

ssh-copy-id 192.168.11.11

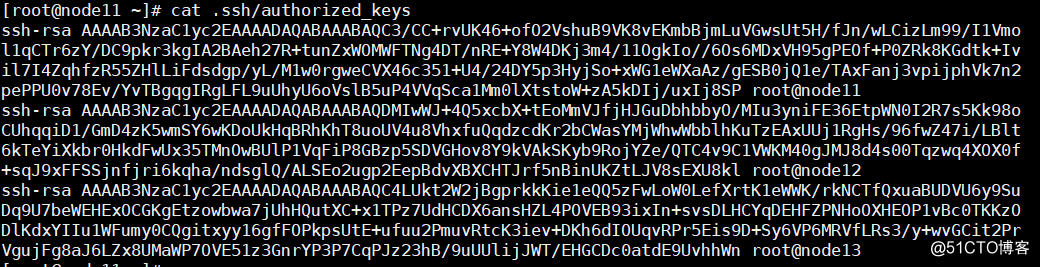

node11:

cat .ssh/authorized_keys

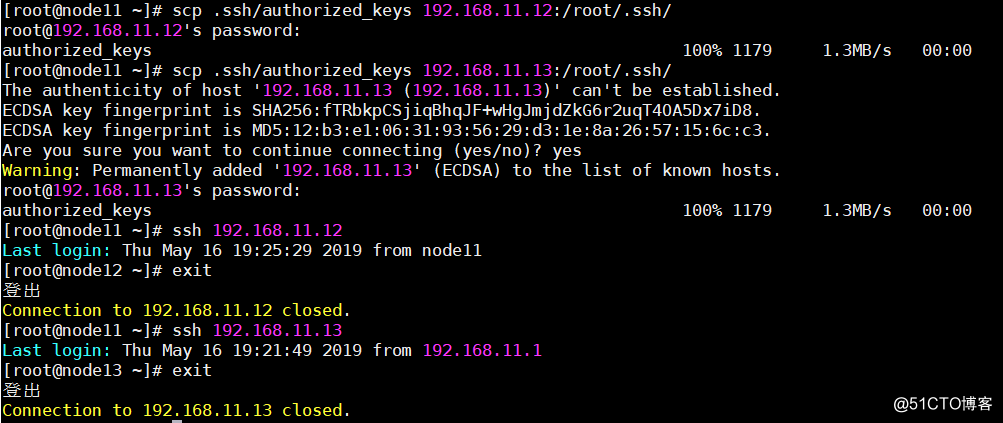

scp .ssh/authorized_keys 192.168.11.12:/root/.ssh/

scp .ssh/authorized_keys 192.168.11.13:/root/.ssh/

登录测试:

ssh 192.168.11.12

ssh 192.168.11.13

注:第一次登录要输密码

转载于:https://blog.51cto.com/14237756/2395970

322

322

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?