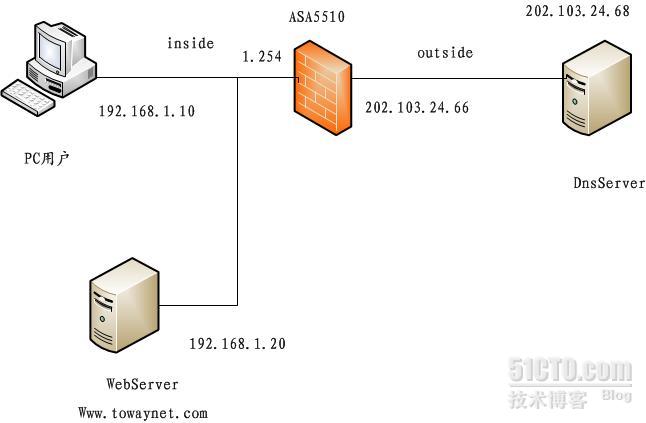

公司服务器在内网,而dns服务器在外网,pc用户使用域名访问公司内部服务器

若没有dns doctoring,数据包的走向如下表所示:

| 步骤 | 源地址 | 目的地址 | Payload |

| 1 | 192.168.1.10 | 202.103.24.68 | Dns请求www.toway.net |

| 2 | 202.103.24.66 | 202.103.24.68 | Dns请求www.toway.net |

| 3 | 202.103.24.68 | 202.103.24.66 | Dns响应www.toway.net=202.103.24.66 |

| 4 | 202.103.24.68 | 192.168.1.10 | Dns响应www.toway.net=202.103.24.66 |

| 5 | 192.168.1.10 | 202.103.24.66 | http |

| 6 | 防火墙丢包 | ||

到第六步会丢包,防火墙会丢掉该数据包,因为服务器在自己内网里面,防火墙是知道的,而数据包的目的地址却是其公网地址!

加了dns doctoring以后,数据包的走向如下:

Static(inside,outside) 202.103.24.66 192.168.1.20 netmask 255.255.255.255 dns

| 步骤 | 源地址 | 目的地址 | Payload |

| 1 | 192.168.1.10 | 202.103.24.68 | Dns请求www.toway.net |

| 2 | 202.103.24.66 | 202.103.24.68 | Dns请求www.toway.net |

| 3 | 202.103.24.68 | 202.103.24.66 | Dns响应www.toway.net=202.103.24.66 |

| 4 | 202.103.24.68 | 192.168.1.10 | Dns响应www.toway.net=192.168.1.20 |

| 5 | 192.168.1.10 | 192.168.1.20 | http |

| 6 |

|

|

|

如果服务器在外网,流量就直接转换出去了,但要是希望在内部看是以内部地址体现,用外部nat实现:

Static(outside,inside) 192.168.1.20 202.103.24.66 netmask 255.255.255.255 dns

转载于:https://blog.51cto.com/leonc/653359

本文探讨了在公司服务器位于内网而DNS服务器位于外网的情况下,通过DNSDoctoring技术优化DNS查询路径,使得PC用户能够有效访问公司内部服务器的方法。详细解释了在未使用DNSDoctoring和使用DNSDoctoring时数据包的走向差异,并提供了在服务器位于外网时使用外部NAT的解决方案。

本文探讨了在公司服务器位于内网而DNS服务器位于外网的情况下,通过DNSDoctoring技术优化DNS查询路径,使得PC用户能够有效访问公司内部服务器的方法。详细解释了在未使用DNSDoctoring和使用DNSDoctoring时数据包的走向差异,并提供了在服务器位于外网时使用外部NAT的解决方案。

4829

4829

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?