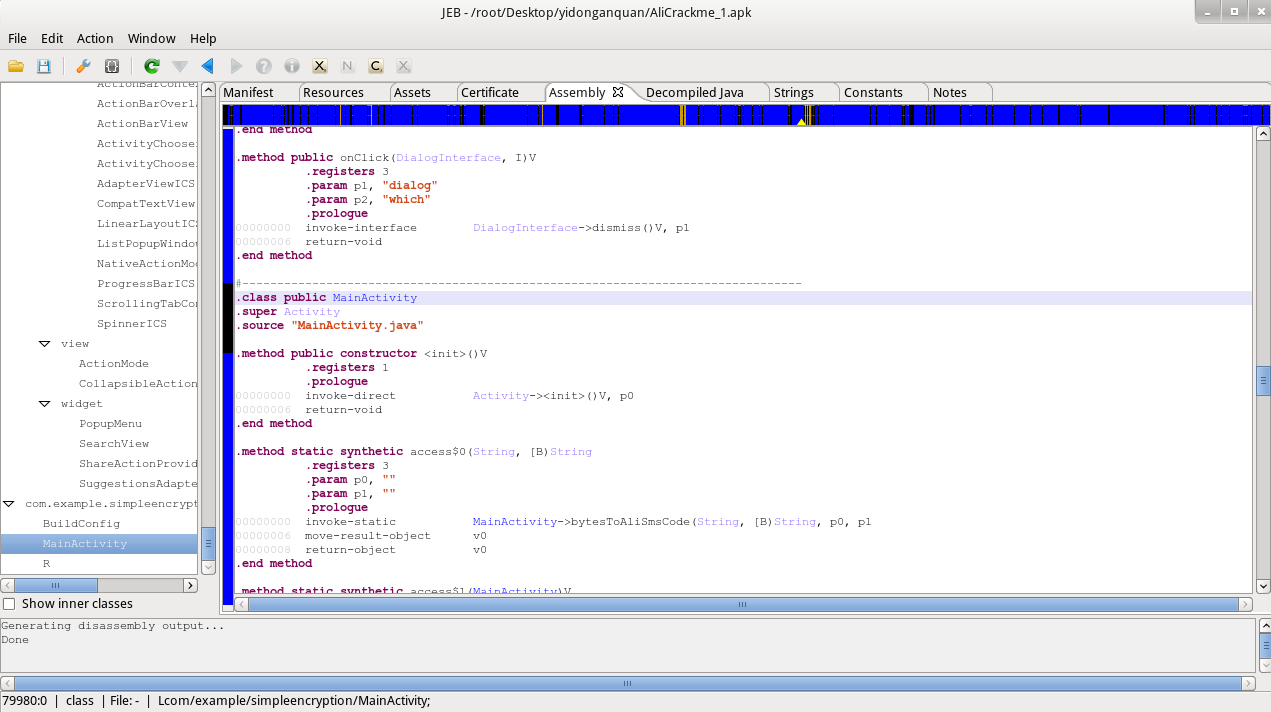

JEB 打开apk

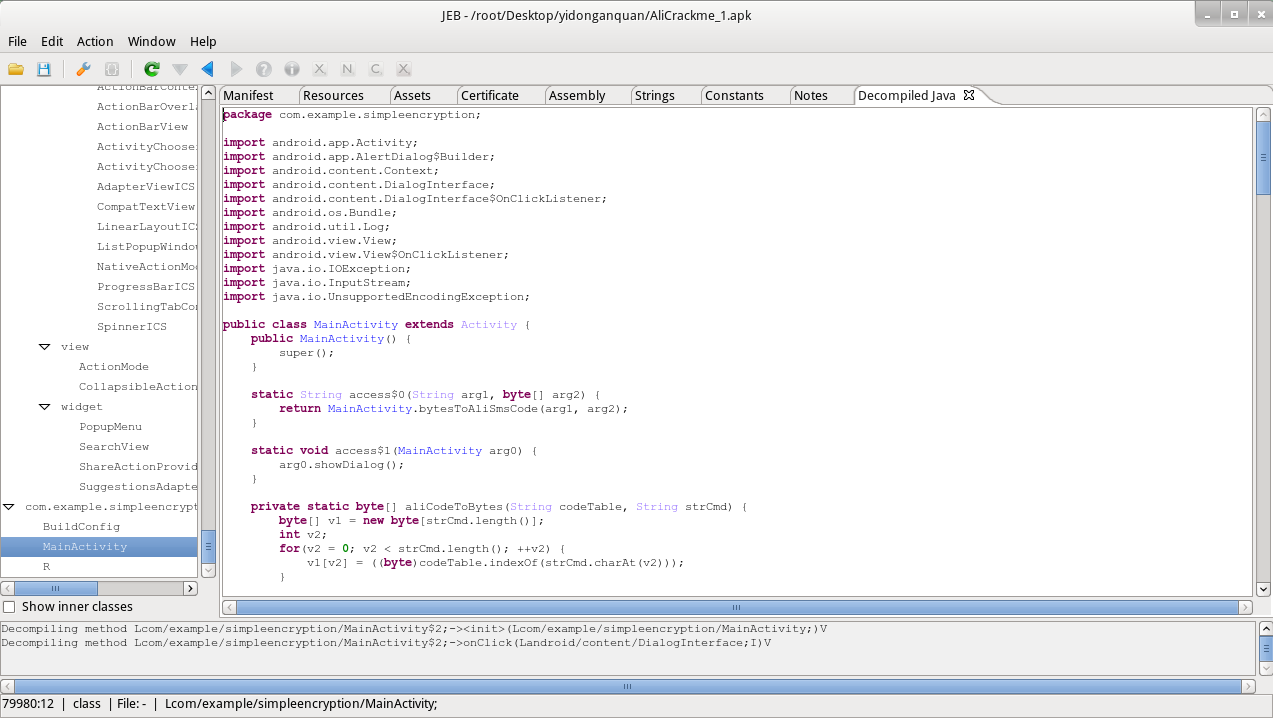

找到MainActivity,按table 反编译出来源码

看看看,然后写出解密程序

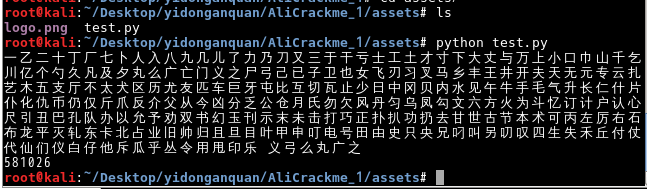

1 def getCodesFromPic(): 2 3 with open('logo.png','r') as f: 4 v0 = f.read() 5 return v0[89473:89473+768].decode('u8'),v0[91265:91265+18].decode('u8') 6 7 def aliCodeToBytes(codeTable,strCmd): 8 pwd = '' 9 for i in strCmd: 10 pwd += chr(codeTable.find(i)) 11 return pwd 12 13 if __name__=="__main__": 14 table, pwdCode = getCodesFromPic() 15 print table, pwdCode 16 pwd = aliCodeToBytes(table, pwdCode) 17 print pwd

运行得到密码

附件

破解Apk密码

破解Apk密码

本文介绍了一种使用JEB工具打开并反编译apk文件的方法,通过解析MainActivity获取源码,并从图片中读取隐藏的密码信息,最终实现密码的解密。

本文介绍了一种使用JEB工具打开并反编译apk文件的方法,通过解析MainActivity获取源码,并从图片中读取隐藏的密码信息,最终实现密码的解密。

1964

1964

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?