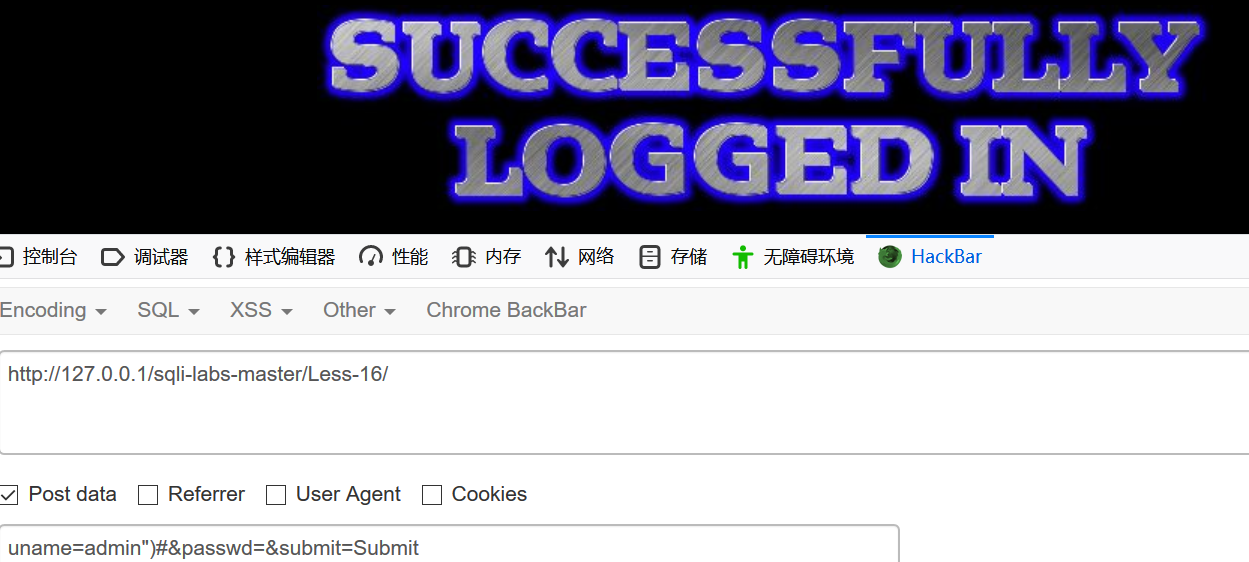

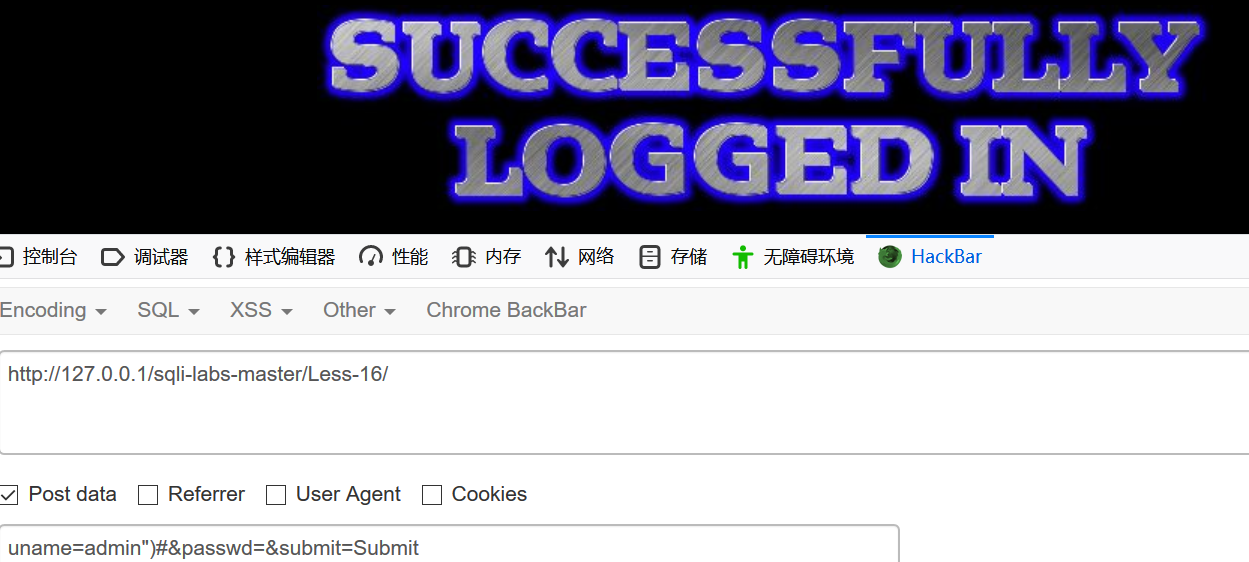

(1)无论怎么输入,都没有回显,但当输入 admin")#时,显示登录成功。若通过其他方法获取数据库的用户名,可通过这个方法登录成功。

(2)获取其他信息可用考虑时间延迟注入。方法同15。

(1)无论怎么输入,都没有回显,但当输入 admin")#时,显示登录成功。若通过其他方法获取数据库的用户名,可通过这个方法登录成功。

(2)获取其他信息可用考虑时间延迟注入。方法同15。

转载于:https://www.cnblogs.com/momoli/p/10705374.html

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?