前言:

先了解第一方和第三方cookie概念

Cookie是一个域服务器存储在浏览器中的一小段数据块,只能被这个域访问,谁设置则谁访问。

第一方Cookie:

比如,访问www.a.com这个网站,这个网站设置了一个Cookie,这个Cookie也只能被www.a.com这个域下的网页读取。

第三方Cookie:

比如,访问www.a.com这个网站,网页里有用到www.b.com网站的一张图片,浏览器在www.b.com请求图片的时候,www.b.com设置了一个Cookie,那这个Cookie只能被www.b.com这个域访问,反而不能被www.a.com这个域访问,因为对我们来说,我们实际是在访问www.a.com这个网站被设置了一个www.b.com这个域下的Cookie,所以叫第三方Cookie。

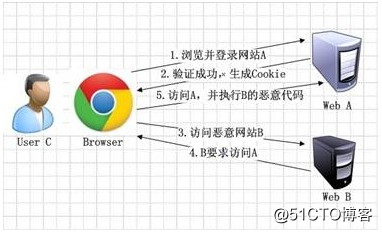

一、CSRF***原理:

1.用户C打开浏览器,访问受信任网站A,输入用户名和密码请求登录网站A;

2.在用户信息通过验证后,网站A产生Cookie信息并返回给浏览器,此时用户登录网站A成功,可以正常发送请求到网站A;

3.用户未退出网站A之前,在同一浏览器中,打开一个TAB页访问网站B;

4.网站B接收到用户请求后,返回一些***性代码,并发出一个请求要求访问第三方站点A;

5.浏览器在接收到这些***性代码后,根据网站B的请求,在用户不知情的情况下携带Cookie信息,向网站A发出请求。网站A并不知道该请求其实是由B发起的,所以会根据用户C的Cookie信息以C的权限处理该请求,导致来自网站B的恶意代码被执行。

简而言之: 通过访问恶意网址,恶意网址返回来js自动执行访问你之前登陆的网址,因为你已经登录了,所以再

次访问将会携带cookie,因为服务器只认有没有cookie,无法区分是不是用户正常的访问,所以会欺骗服务器,造

成伤害

二、CSRF***防御

CSRF***防御的重点是利用cookie的值只能被第一方读取,无法读取第三方的cookie值。

防御方法:

预防csrf***简单可行的方法就是在客户端网页上再次添加一个cookie,保存一个随机数,而用户访问的时候,先读

取这个cookie的值,hash一下这个cookie值并发送给服务器,服务器接收到用户的hash之后的值,同时取出之前设

置在用户端的cookie的值,用同样的算法hash这个cookie值,比较这两个hash值,相同则是合法。(如果用户访问

了病毒网站,也想带这个cookie去访问的时候,此时,因为病毒网站无法获取第三方cookie的值,所以他也就无法

hash这个随机数,所以也就会被服务器校验的过滤掉)转载于:https://blog.51cto.com/13126942/2045351

本文详细阐述了CSRF***的工作原理,包括用户如何在不知情的情况下被利用,以及***者如何通过恶意代码利用用户的登录状态对目标网站进行操作。此外,还介绍了有效的防御措施,如使用随机数进行校验等。

本文详细阐述了CSRF***的工作原理,包括用户如何在不知情的情况下被利用,以及***者如何通过恶意代码利用用户的登录状态对目标网站进行操作。此外,还介绍了有效的防御措施,如使用随机数进行校验等。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?