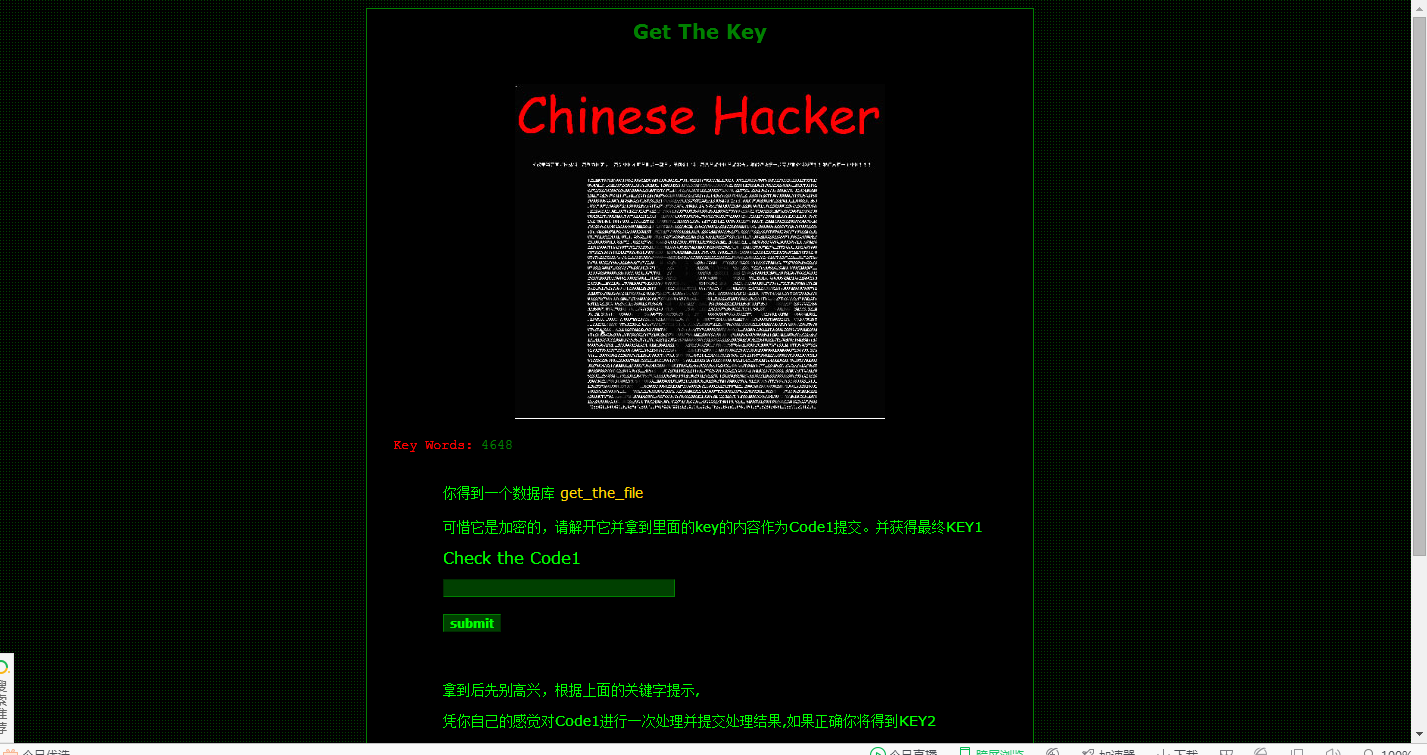

原题地址:http://ctf5.shiyanbar.com/web/2/

提示下载一个数据库

下载下来后发现是加密的 有密码,但发现密码不是4648

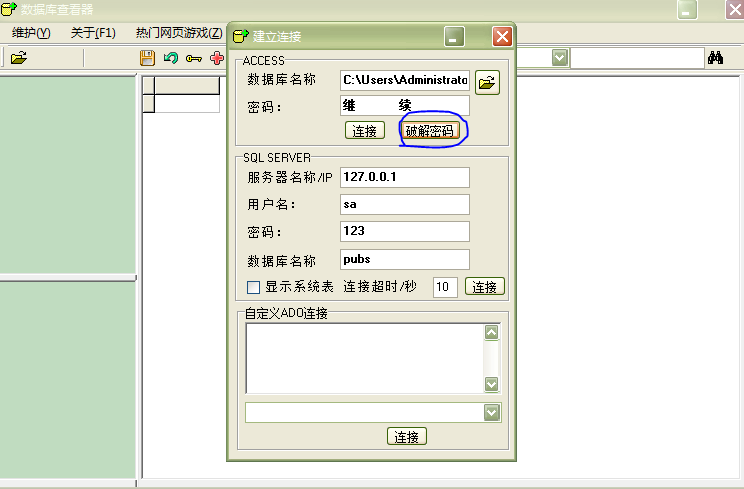

这里用到“DbView”

直接破解密码进入

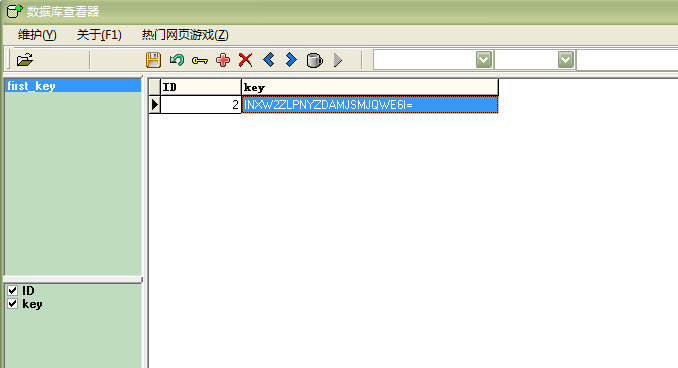

发现密码

Code1 :INXW2ZLPNYZDAMJSMJQWE6I=

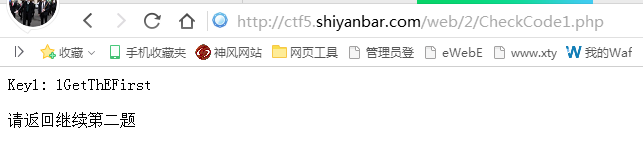

解开后得到key1 :1GetThEFirst

然后Code2说让我们回过头看看Code1的值

这时候就知道肯定是base加密

但是解密后发现不是base64加密

想起之前提示的Key Words: 4648

顿时想起rfc4648

关于rfc4648的介绍:http://www.ietf.org/rfc/rfc4648.txt

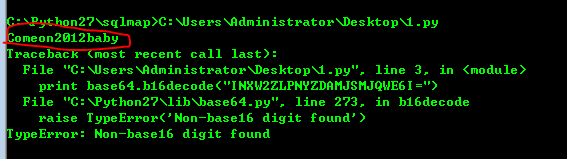

写了个Python脚本(因为具体不知道是base32 还是base16加密 就两个都试试)

import base64 print base64.b32decode("INXW2ZLPNYZDAMJSMJQWE6I=") print base64.b16decode("INXW2ZLPNYZDAMJSMJQWE6I=")

base16加密报错了 说明密文是base32加密的

得到最终flag:1GetThEFirst+2tHEWinNer

本文介绍了通过使用DbView破解加密数据库的过程,并利用Python脚本解密Base32编码的flag值。从提示中获得线索并成功解密,最终得到正确的密钥。

本文介绍了通过使用DbView破解加密数据库的过程,并利用Python脚本解密Base32编码的flag值。从提示中获得线索并成功解密,最终得到正确的密钥。

518

518

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?