1

抓包

2

要求两秒内算出答案并提交,只有用代码。在控制台中粘贴。刷新页面后回车。

var fun = function(){ var str = document.forms[0].innerText; var st = str.substring(str.indexOf('\n')+1 , str.length-2); var num = eval(st); document.forms[0].v.value = num; document.forms[0].submit(); }()

3

null

4

查看源码,将相应函数放入控制台。执行后去14个字符。

5

验证码发布流程:

请求网页时访问验证码的url,获得答案并将其放入cookie 或 session 。

提交表单时将验证码进行校对。

每次访问表单页面,验证码都会变。

但直接向post数据不会引起验证码值的变化。

暴力破解密码,在返回页面中可见key

6

暴力,请求头的vcode=空。

7

同上

8

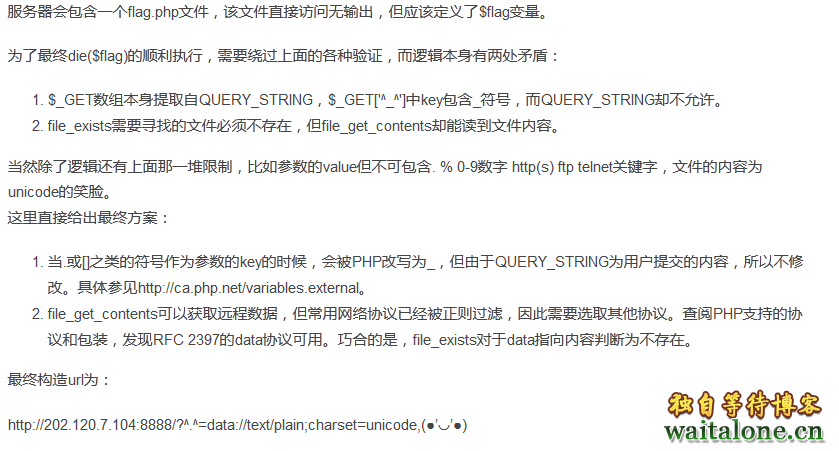

查看php源码可见要get提交一对数据。但编码起来有难度啊!

网上抄的:http://lab1.xseclab.com/base13_ead1b12e47ec7cc5390303831b779d47/?%5E.%5E=data://text/plain;charset=unicode,%28%E2%97%8F%27%E2%97%A1%27%E2%97%8F%29

9

填写验证码后登录,要求换一个手机号。返回,先获得验证码在改手机号。

10

暴力验证码

11

12

简单 xss 用 "alert(); 即可

13

无法直接用<script>, 可以用事件。"<input onmouseover="alert();">

14

value 为敏感字符串时,出现的敏感字符串反而不会被过滤,alert' οnmοuseοver=alert(HackingLab)>

博客围绕PHP相关安全测试与代码执行展开,涉及抓包、两秒内代码算答案提交、查看源码获取字符、暴力破解密码、处理验证码登录、简单XSS攻击等内容,还给出了网上抄的PHP提交数据的链接。

博客围绕PHP相关安全测试与代码执行展开,涉及抓包、两秒内代码算答案提交、查看源码获取字符、暴力破解密码、处理验证码登录、简单XSS攻击等内容,还给出了网上抄的PHP提交数据的链接。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?