本来是准备写篇关于xssi的博客的,登陆时不小心发现了博客园url跳转漏洞,很明显估计很多早就发现了,懒得提而已。

由于本人准备在之后的博客中记录一些渗透过程中的点点滴滴,这篇文章就作为引子吧。

有点鸡肋的原因是需要受害者登陆博客园才行:

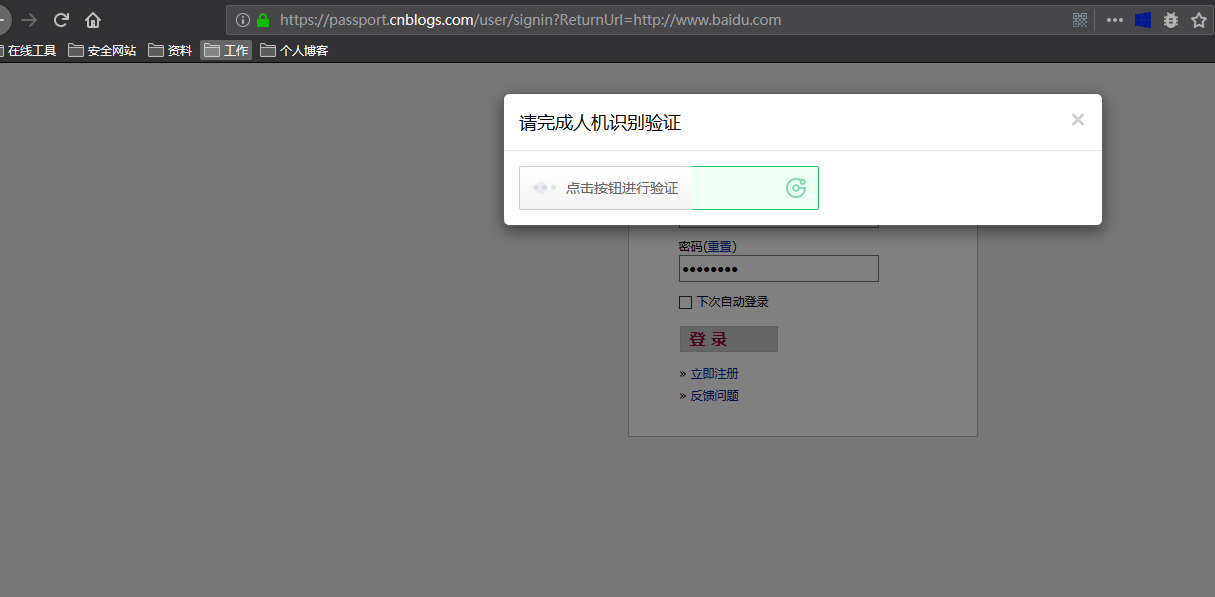

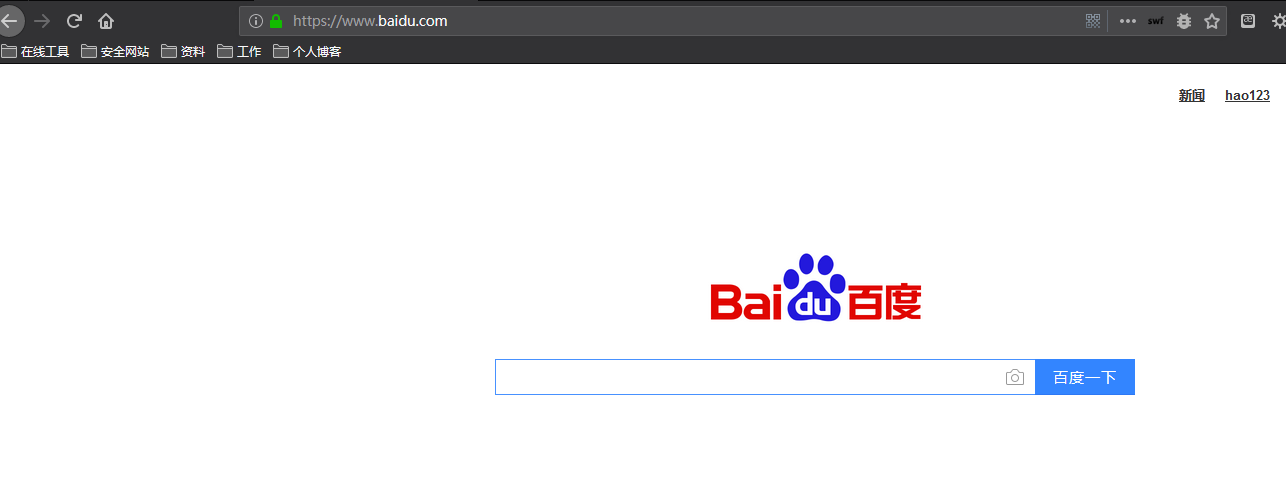

提前构造如下所示的url,将ReturnUrl参数修改为钓鱼网站,会进行跳转,下面以百度为例

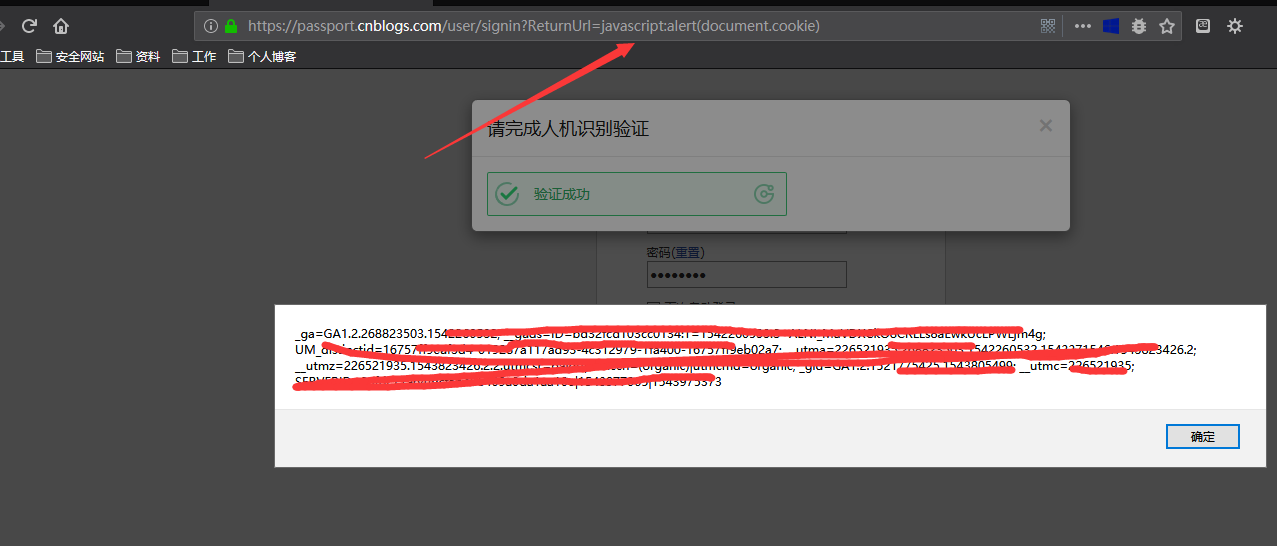

这里再将ReturnUrl参数改为javascript:alert(document.cookie)

这样的话感觉就没那么鸡肋了。。。

加上编码会隐蔽点。。

感觉也没什么好利用。。。哈哈

---------------------------------2019.3.26------------------------

重定向只能测试开放型重定向漏洞 crlf

请求转发还可以测试ssrf

两者都可以测xss

本文揭示了博客园存在的URL跳转漏洞,通过修改ReturnUrl参数至恶意站点,可能导致用户信息泄露。作者通过实例展示了如何利用此漏洞,并讨论了其局限性与潜在威胁。

本文揭示了博客园存在的URL跳转漏洞,通过修改ReturnUrl参数至恶意站点,可能导致用户信息泄露。作者通过实例展示了如何利用此漏洞,并讨论了其局限性与潜在威胁。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?