SNIFFER相关教程下载: Sniffer使用教程.pdf|Sniffer用法.ppt

具体问题解决:

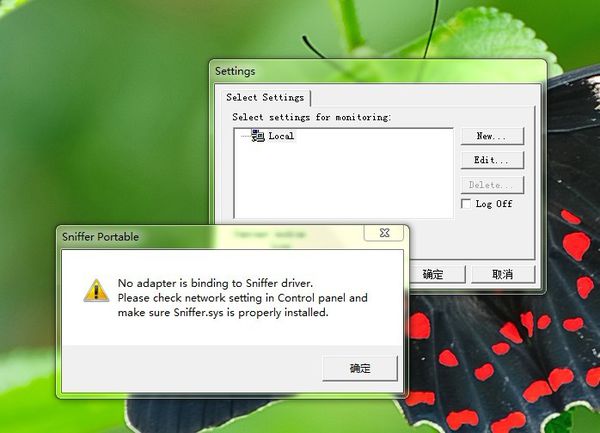

1.SNIFFER4.75无法使用,打开后提示

No adapter is binding to Sniffer driver

如下图

4.7.5 With SP5以上支持千兆以太网,一般我们从网络上下载的4.75不支持千M网卡

4.7.5 With SP5下载:

微盘: SNIFFER POR V4.7.5 SP5(中英文切换版).rar

优快云:SNIFFER POR V4.7.5 SP5汉化版

2.如何导入导出snifferPro定义的过滤器的过滤文件?

方法一、强行覆盖法

C:\Program Files\NAI\SnifferNT\Program\

下面有很多Local打头的目录,对应select settings里各个profile,

进入相应的local目录,用sniffer scan.csf 去覆盖Sniffer.csf(捕获过滤) 或者snifferdisplay.csf(显示过滤)

方法二、声东击西法

C:\Program Files\NAI\SnifferNT\Program\

下面有个文件Nxsample.csf,备份。

用Sniffer scan.csf替换nxsample.csf

启动Sniffer

新建过滤器

在新建过滤器对话框的sample选择里选择相应的过滤器,

建立新过滤。

反复新建,直到全部加入

3.sniffer的警报日志是些做什么用的??

sniffer警报日志也是sniffer专家系统的一部分,通常不正常的TCP/IP通讯会产生警报和日志.

比如: ping 的反映时间太长, 某一个会话中丢包或者重传数过多,单位时间产生的广播/多播数过多等等.

4.利用ARP检测混杂模式的节点

文章很长,PDF查看:使用ARP分组检测处于混杂模式的网络节点.pdf

5.sniffer 中,utilization是按什么计算的?

Octect就是字节的意思。

Sniffer表盘的利用率是根据你的网卡的带宽来计算的,如果要监测广域网带宽的话,需要使用Sniffer提供的相应的广域网接口设备:比如 Snifferbook用来接入E1、T1、RS/V等链路,这时它所显示出的带宽就是正确的广域网带宽(如非信道化E1它会显示2.048Mbs)。

6.octets/s单位怎么计算的?

octet=byte

7.expert分析系统分析的数据是定义capture所截取的数据呢还是分析所有流经镜像端口的数据?

sniffer的专家系统只对所捕获的数据进行分析

8.sniffer pro4.75 不现实仪表盘和alarm log 怎么回事?

请检查您的操作系统是否安装java~

9.sniffer能识别出notes协议么

需在Tools--Options--Protocol中将lotus所用端口定义进去。1352 是notes的端口

用什么软件是次要的,关键是要理解如何根据自身的实际情况进行定制

10.在sniffer中如何定义捕捉端口范围?我想捕捉端口为8000-9000的数据包,请问在sniffer中如何定义过滤器?

建议使用SNIFFER PRO 4.8及以上版本

11.[sniffer decode面板]为什么都是乱码啊?

是这样的,这次你抓的都是小包,包头的ASCII没有实际含义,如果抓一些http/ftp之类,你可能就可以看到一些明文了

12.为何sniffer dashboard不会动的

Sniffer 4.7.5 sp5以前的版本需要Java Vitual Machine和JRE1.3.02,Java VM组件必须在安装Sniffer前检查IE里是否已存在,如果没有,就要重新安装IE组件。装完Sniffer后,第一次打开Sniffer时,会提示 安装JRE1.3.02,如果你的机器之前安装过更高版本的JRE,需要卸载然后再装JRE1.3.02,如果没有安装过,请安装JRE1.3.02。满 足了这两个条件,Dashboard就没有问题了。如果因为Java的问题无法运行Dashboard的话,不会影响Sniffer其它功能的运行,大不 了不要打开Dashboard就可以了。

13.对sniffer的疑问???

Switch不是把数据包进行端口广播,它将通过自己的ARP缓存来决定数据包传输到那个端口上。因此,在交换网络上,如果把上面例子中的HUB换为Switch,B就不会接收到A发送给C的数据包,即便设置网卡为混杂模式,也不能进行嗅探?

answer:Sniffer什么都不是。。

这个自己再去想办法。。

Sniffer只负责抓包分析的事。。。其他的自己搞定

14:我这的交换机不支持端口镜像,请问我如何配置才能用sniffer pro分析网络?

交换环境下的ARP欺骗和Sniffer,就这么简单

1、准备

win2000/xp +Etherpeek 。将自己的MAC修改为一个不存在的,具体步骤不再叙述。干坏事嘛,总得伪装一下。

2、将本机的网关设为非本网段的任一IP,比如设成其他网段的网关。制作一个批处理包含以下命令:

arp -s 网关IP 本网段网关的MAC

这样做的目的是防止ARP欺骗时自己上网也困难

3、在注册表的HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters下增加:

Name:IPEnableRouter

Type:REG_DWORD

Value:0x01

重启系统即可。

目的是启用路由转发功能,以便在随后的ARP欺骗中本机充当MAN-IN-THE-MIDDLE(中间人)

4、启动Etherpeek,构造如图所示的包(图1),可以将这个包存盘,以备后用。

5、以每秒5个包的速度向外发送这个ARP欺骗包(图2)。

6、启动捕获,就可以抓到整个网段内的包。

7、注意:不要用此方法干坏事。被网管抓住别找我!

15:通过Packet Generator如何定向发包?

Q:的意思是往指定的主机发包吗?自己造包比较麻烦,你可以先截取一段数据包,然后编辑包,修改目的地址

15:在监控端口和sniffer之间,可以级联交换机吗?

可以,前提是要支持RSPAN,并且正确配置!

16:Sniffer的非正常退出

我在使用Sniffer的过程中,会发生异常错误。Sniffer进程无法杀掉。

请问该如何解决?

ntsd -c q -p PID

强制杀掉进程,pid为在任务管理器里看到的进程号

17:在sniffer 的 source address这一栏下,为什么有的显示ip地址,有的却显示mac地址?是不是因为显示mac地址的数据包没有包括ip层及以上的层的数据?

有些协议用于链路协商,分配地址等等,是没有带ip地址的包头的,比如rapr,arp协议等。

18:[原创]在Sniffer Pro中创建基于子网掩码的过滤器?

本文详细列举了Sniffer在使用过程中遇到的各种问题及其解决办法,包括Sniffer 4.7.5无法绑定适配器、导入导出过滤器、警报日志用途、ARP检测、利用率计算、Sniffer在交换网络中的应用、端口镜像、混杂模式设置、数据包过滤、协议分析、流量基准线建立等。同时,文中提到了Sniffer在交换网络环境下的局限性,如需要交换机支持端口镜像(RSPAN)以及通过ARP欺骗进行数据监听的方法。此外,还讨论了Sniffer的报警功能,如WINS无响应、端口范围过滤和Sniffer的非正常退出。文章最后提及了Sniffer的版本更新,如4.8版本引入的新特性,如去除对Java的依赖、支持子网过滤和端口范围过滤等。

本文详细列举了Sniffer在使用过程中遇到的各种问题及其解决办法,包括Sniffer 4.7.5无法绑定适配器、导入导出过滤器、警报日志用途、ARP检测、利用率计算、Sniffer在交换网络中的应用、端口镜像、混杂模式设置、数据包过滤、协议分析、流量基准线建立等。同时,文中提到了Sniffer在交换网络环境下的局限性,如需要交换机支持端口镜像(RSPAN)以及通过ARP欺骗进行数据监听的方法。此外,还讨论了Sniffer的报警功能,如WINS无响应、端口范围过滤和Sniffer的非正常退出。文章最后提及了Sniffer的版本更新,如4.8版本引入的新特性,如去除对Java的依赖、支持子网过滤和端口范围过滤等。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

472

472

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?