---恢复内容开始---

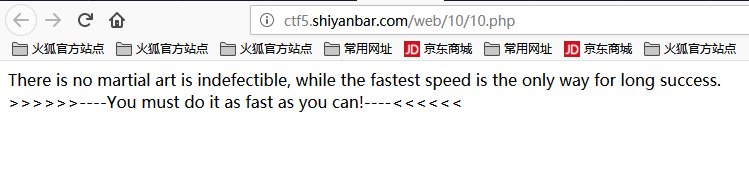

英文翻译过来嘛,就是:天下武功无快不破嘛。(出题者还是挺切题的)

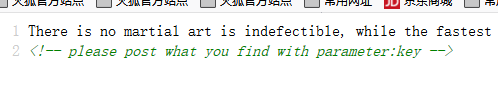

看看前端源码:

注意这里 please post what you find with parameter:key

请提交你的参数key

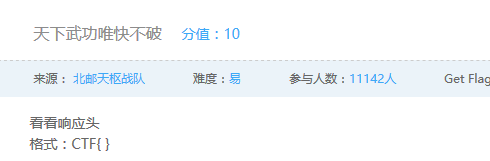

这里我们回头看看这个题目提示说,,让我看看响应头。

(ps.天枢战队才是亮点...)

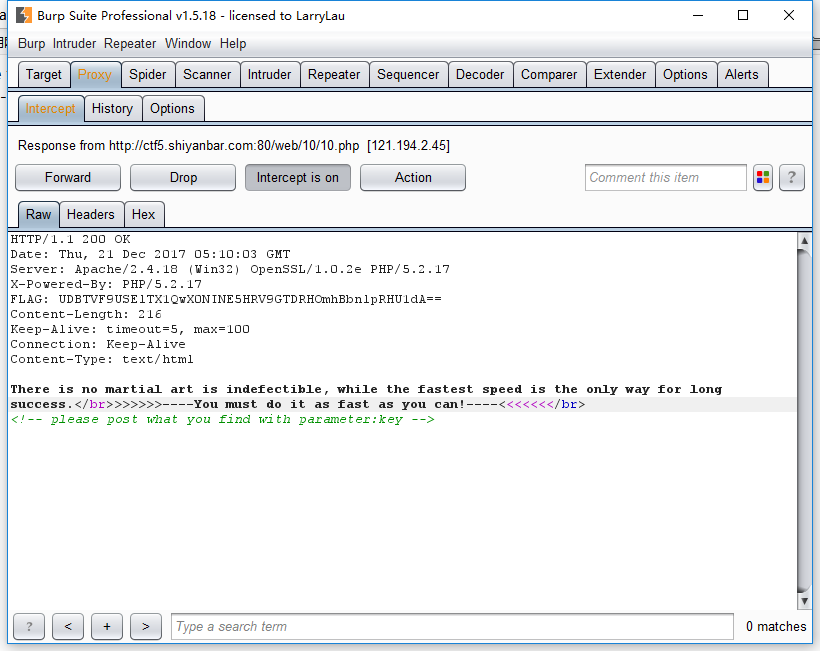

那咱们就抓个包看看呗:

哦我们这里看见了这个头文件!!!!!

FLAG: UDBTVF9USElTX1QwX0NINE5HRV9GTDRHOmhBbnlpRHU1dA==

base64无误,

解开一下

P0ST_THIS_T0_CH4NGE_FL4G: hAnyiDu5t

应该就是说让提交的这个呗。

******************************************************************************分割线**********************************************************************************************************

笔记本没电了。一会再看看.

本文通过一个具体的Web安全挑战实例,展示了如何解析前端源码提示、抓取响应头信息并使用Base64解码来找到隐藏的FLAG。最终揭示了提交参数key的重要性。

本文通过一个具体的Web安全挑战实例,展示了如何解析前端源码提示、抓取响应头信息并使用Base64解码来找到隐藏的FLAG。最终揭示了提交参数key的重要性。

2756

2756

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?