接到此漏洞之后,略微查了一下相关描述,发现漏洞影响范围很大,可能造成的影响也很严重,于是着手进行修复。

漏洞的详细信息可见如下链接:

环境:CentOS 6.x

Bind版本:9.8.2

搭建的是智能DNS bind + dlz。

一、第一个想法是:升级版本,查找到官方网站的9.9.9 P3以及9.10.x和9.11.x,编译安装,折腾,最后发现这些都是我一厢情愿。。。

二、在第一个的实践过程中发现CentOS官方的update已经对bind此次的漏洞进行了紧急修复并更新了软件,直接yum update一步到位,至此就结束了。

虽然事后看来只是一句话,一条命令就能搞定的,但是确实让我又刷新了一下下限。。。

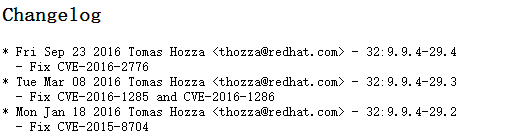

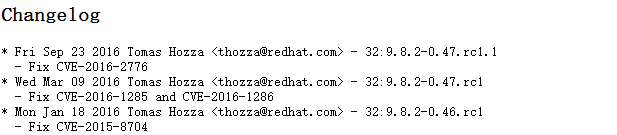

一些截图:

注:CentOS 7也可以直接通过update解决!

711

711

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?