记录下自己的复现思路

漏洞影响:

未授权获取发布过文章的其他用户的用户名、id

触发前提:wordpress配置REST API

影响版本:<= 4.7

0x01漏洞复现

复现环境:

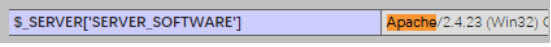

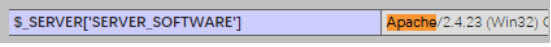

1) Apache2.4

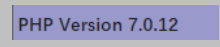

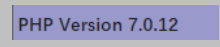

2) PHP 7.0

3) wordPress 4.7.1 https://wordpress.org/wordpress-4.7.1.tar.gz)并安装 (点击下载)

确认 Httpd-conf

本文详细介绍了WordPress 4.7.1中一个REST API内容注入漏洞,该漏洞允许未授权用户获取其他用户的信息。复现环境包括Apache2.4、PHP 7.0和WordPress 4.7.1。通过GET或POST请求,可以绕过逻辑判断,获取用户ID、文章等敏感信息。漏洞证明和利用方法也进行了说明,包括利用exploit-db上的工具。文章最后列出了相关参考链接。

本文详细介绍了WordPress 4.7.1中一个REST API内容注入漏洞,该漏洞允许未授权用户获取其他用户的信息。复现环境包括Apache2.4、PHP 7.0和WordPress 4.7.1。通过GET或POST请求,可以绕过逻辑判断,获取用户ID、文章等敏感信息。漏洞证明和利用方法也进行了说明,包括利用exploit-db上的工具。文章最后列出了相关参考链接。

记录下自己的复现思路

漏洞影响:

未授权获取发布过文章的其他用户的用户名、id

触发前提:wordpress配置REST API

影响版本:<= 4.7

0x01漏洞复现

复现环境:

1) Apache2.4

2) PHP 7.0

3) wordPress 4.7.1 https://wordpress.org/wordpress-4.7.1.tar.gz)并安装 (点击下载)

确认 Httpd-conf

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?