前面 (统一认证中心 Oauth2 认证坑user-info-uri来实现消费端的认证信息以及授权获取判断,接下来我们借助 token-info-uri 来实现认证以及授权破。具体配置见:

cas-server-url: http://cas-server

security:

path:

ignores: /,/index,/static/**,/css/**, /image/**, /favicon.ico, /js/**,/plugin/**,/avue.min.js,/img/**,/fonts/**

oauth2:

client:

client-id: rest-service

client-secret: rest-service-123

user-authorization-uri: ${cas-server-url}/oauth/authorize

access-token-uri: ${cas-server-url}/oauth/token

resource:

loadBalanced: true

id: rest-service

prefer-token-info: true

token-info-uri: ${cas-server-url}/oauth/check_token

authorization:

check-token-access: ${cas-server-url}/oauth/check_token这里的/oauth/check_token是 Oauth2 原生自带的,这里不需要封装。接下来,我们启动服务,在拿到 token 后,通过 token 请求消费端:

2021-11-03 16:40:09.057 DEBUG 24652 --- [io2-2001-exec-4] o.s.web.client.RestTemplate : HTTP POST http://cas-server/oauth/check_token

2021-11-03 16:40:09.060 DEBUG 24652 --- [io2-2001-exec-4] o.s.web.client.RestTemplate : Accept=[application/json, application/*+json]

2021-11-03 16:40:09.062 DEBUG 24652 --- [io2-2001-exec-4] o.s.web.client.RestTemplate : Writing [{token=[b34841b4-61fa-4dbb-9e2b-76496deb27b4]}] as "application/x-www-form-urlencoded"

2021-11-03 16:40:11.332 ERROR 24652 --- [io2-2001-exec-4] o.a.c.c.C.[.[.[/].[dispatcherServlet] : Servlet.service() for servlet [dispatcherServlet] in context with path [] threw exception

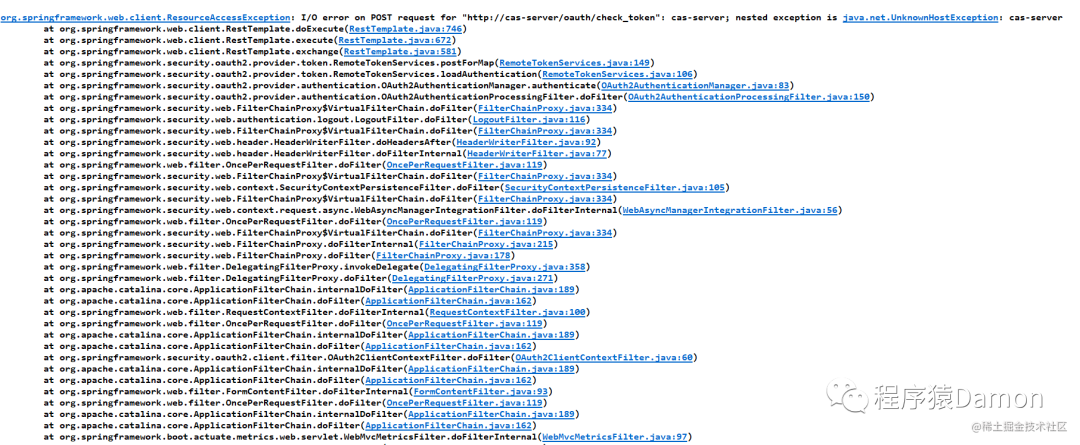

org.springframework.web.client.ResourceAccessException: I/O error on POST request for "http://cas-server/oauth/check_token": cas-server; nested exception is java.net.UnknownHostException: cas-server

at org.springframework.web.client.RestTemplate.doExecute(RestTemplate.java:746)

at org.springframework.web.client.RestTemplate.execute(RestTemplate.java:672)

at org.springframework.web.client.RestTemplate.exchange(RestTemplate.java:581)

at org.springframework.security.oauth2.provider.token.RemoteTokenServices.postForMap(RemoteTokenServices.java:149)我们从上面的日志中,可以发现系统抛出 UnknownHostException 这种异常,无法找到cas-server,但我要说的是:我们这里用到的是Nacos注册中心来实现服务的注册与发现:

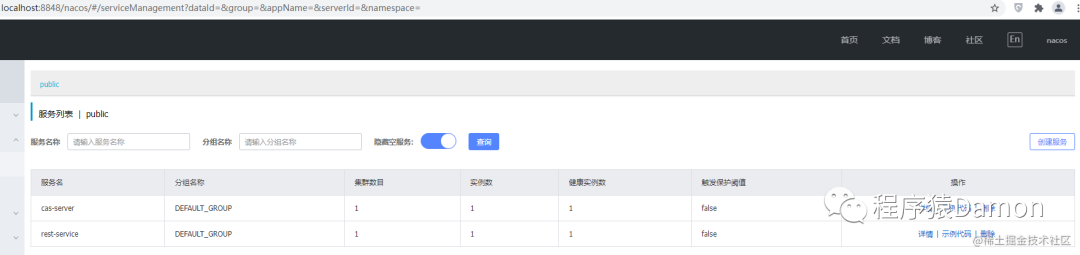

那说明注册的服务可以被发现,接下来我们看支持 LB 的几种服务消费方式:RestTemplate、WebClient、Feign。我们这里基于 Ribbon,RestTemplate,因为在Oauth2原生中,就是基于RestTemplate来调用远程服务:

private Map<String, Object> postForMap(String path, MultiValueMap<String, String> formData, HttpHeaders headers) {

if (headers.getContentType() == null) {

headers.setContentType(MediaType.APPLICATION_FORM_URLENCODED);

}

@SuppressWarnings("rawtypes")

Map map = restTemplate.exchange(path, HttpMethod.POST,

new HttpEntity<MultiValueMap<String, String>>(formData, headers), Map.class).getBody();

@SuppressWarnings("unchecked")

Map<String, Object> result = map;

return result;

}大家都知道默认的原生Ribbon,是基于 RestTemplate 的负载均衡,所以这里配置如下:

@LoadBalanced

@Bean

public RestTemplate restTemplate() {

SimpleClientHttpRequestFactory requestFactory = new SimpleClientHttpRequestFactory();

requestFactory.setReadTimeout(env.getProperty("client.http.request.readTimeout", Integer.class, 15000));

requestFactory.setConnectTimeout(env.getProperty("client.http.request.connectTimeout", Integer.class, 3000));

RestTemplate rt = new RestTemplate(requestFactory);

return rt;

}可以看到,在定义 RestTemplate 的时候,增加了@LoadBalanced注解,但其实在真正调用服务接口的时候,原来host部分是通过手工拼接ip和端口的,直接采用服务名的时候来写请求路径即可。在真正调用的时候,Spring Cloud会将请求拦截下来,然后通过负载均衡器选出节点,并替换服务名为具体的ip和端口,从而实现基于服务名的负载均衡调用。

接下来,我们再看看负载均衡的策略是否有问题,Ribbon默认的负载均衡策略是轮询,内置了多种负载均衡策略,内置的负载均衡的顶级接口为com.netflix.loadbalancer.IRule。具体的策略有:AvailabilityFilteringRule、RoundRobinRule、RetryRule、RandomRule、WeightedResponseTimeRule、BestAvailableRule等。这里直接使用默认的轮询:

@Bean

public IRule ribbonRule(IClientConfig config){

//return new AvailabilityFilteringRule();

return new RoundRobinRule();//轮询

//return new RetryRule();//重试

//return new RandomRule();//这里配置策略,和配置文件对应

//return new WeightedResponseTimeRule();//这里配置策略,和配置文件对应

//return new BestAvailableRule();//选择一个最小的并发请求的server

//return new MyProbabilityRandomRule();//自定义

}到这里,目前都还未发现问题,那么既然实现了基于RestTemplate的负载均衡,为什么还是报错呢?

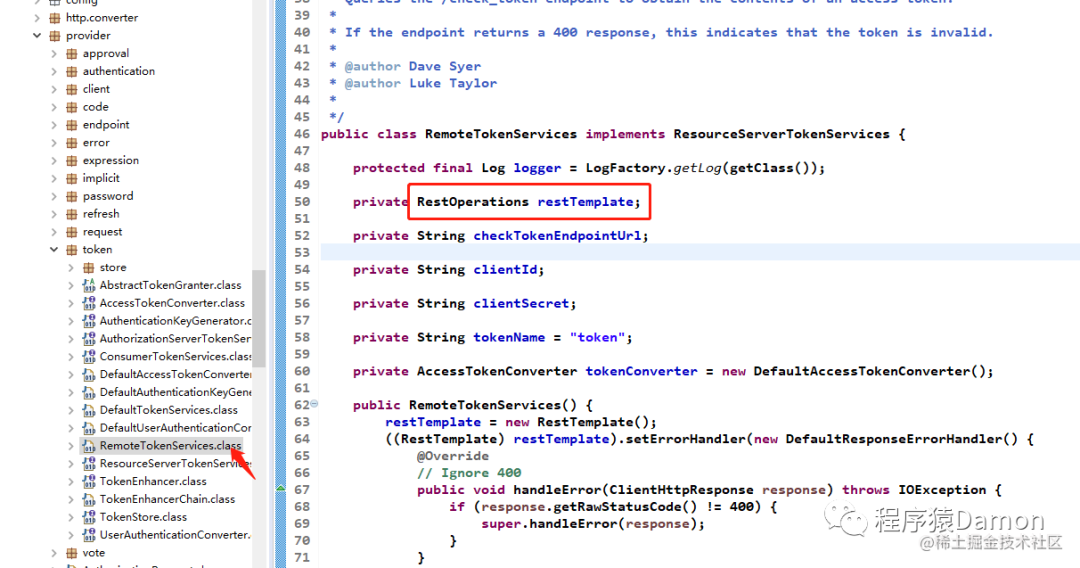

找了半天,最后发现在Oauth2源码中,注入的是这么个玩意:

这时候才发现多么的坑,于是乎,一顿猛操作:在资源检验时调用的覆盖其注入:

@Autowired(required = true)

private RemoteTokenServices remoteTokenServices;

@Autowired

RestTemplate restTemplate;其二,直接set RestTemplate:

@Override

public void configure(ResourceServerSecurityConfigurer resource) throws Exception {

super.configure(resource);

restTemplate.setErrorHandler(new DefaultResponseErrorHandler() {

@Override

// Ignore 400

public void handleError(ClientHttpResponse response) throws IOException {

if (response.getRawStatusCode() != 400) {

super.handleError(response);

}

}

});

if (Objects.nonNull(remoteTokenServices)) {

remoteTokenServices.setRestTemplate(restTemplate);

resource.tokenServices(remoteTokenServices);

}

resource

//.tokenStore(tokenStore)

//.tokenServices(tokenServices)

.authenticationEntryPoint(customAuthenticationEntryPoint)

.accessDeniedHandler(customAccessDeniedHandler)

//.tokenExtractor(new BearerTokenExtractor())

;

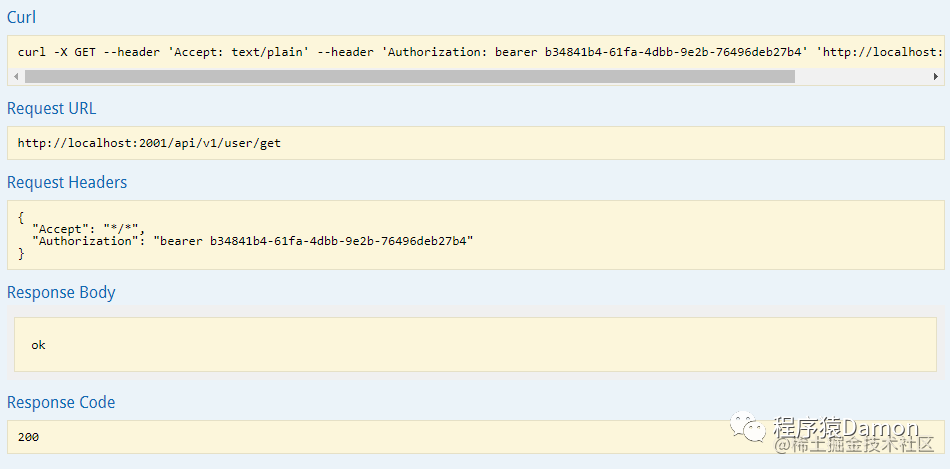

}接下来,我们重启消费端,看看效果,根据之前请求的token,直接访问消费端接口:

2021-11-03 16:57:50.476 INFO 81424 --- [io2-2001-exec-3] o.s.web.servlet.DispatcherServlet : Completed initialization in 12 ms

2021-11-03 16:57:50.522 DEBUG 81424 --- [io2-2001-exec-3] o.s.web.client.RestTemplate : HTTP POST http://cas-server/oauth/check_token

2021-11-03 16:57:50.526 DEBUG 81424 --- [io2-2001-exec-3] o.s.web.client.RestTemplate : Accept=[application/json, application/*+json]

2021-11-03 16:57:50.528 DEBUG 81424 --- [io2-2001-exec-3] o.s.web.client.RestTemplate : Writing [{token=[b34841b4-61fa-4dbb-9e2b-76496deb27b4]}] as "application/x-www-form-urlencoded"

2021-11-03 16:57:50.635 DEBUG 81424 --- [io2-2001-exec-3] o.s.web.client.RestTemplate : Response 200 OK发现ok了,返回成功200,并且有权限访问该接口:

总结

有时候自己的代码写的已经很好了,但发现还是无法实现自己想要的:于是乎,可以大胆设想是不是官网源码出了幺蛾子,就像本文一样,如果不一步步检查,怎么也不会发现原来是源码留下如此大的坑,在前面的文章中,其实发现很多源码的不合理之处之后,都在修改,并且生成一套自己的规范返回,这样对于代码本身来说,我们会更加深刻体会、理解。Oauth2源码本身可以只是一个带头的基础功能,后面基于大项目,需要自己对于一些系统的设计进行改造,例如:高可用、高并发鉴权方案、统一认证SSO等等。

开源项目

实践项目代码开源:https://gitee.com/damon_one/microservice-k8s

欢迎大家star、fork,欢迎联系我,一起学习。

云原生社区合肥站

云原生社区合肥站正式启动啦,欢迎Base合肥、关注云原生、长期从事云原生的同志们踊跃加入,云原生社区合肥站会因为你们的加入而变得更加美好~

详情参见Issue:https://github.com/cloudnativeto/community/issues/107

欢迎关注个站

往期回顾

ArrayList、LinkedList 你真的了解吗?

浅谈 Java 集合 | 底层源码解析

Spring Cloud Kubernetes之实战一配置管理

Spring Cloud Kubernetes之实战二服务注册与发现

Spring Cloud Kubernetes之实战三网关Gateway

关注公众号,回复入群,获取更多惊喜!公众号(程序猿Damon)里回复 ES、Flink、Java、Kafka、MQ、ML、监控、大数据、k8s 等关键字可以查看更多关键字对应的文章。

点击 "damon8.cn" 获取更好的阅读体验!

❤️给个「在看」,是对我最大的支持❤️

1898

1898

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?