参考:

https://blog.youkuaiyun.com/weixin_45355769/article/details/131727935

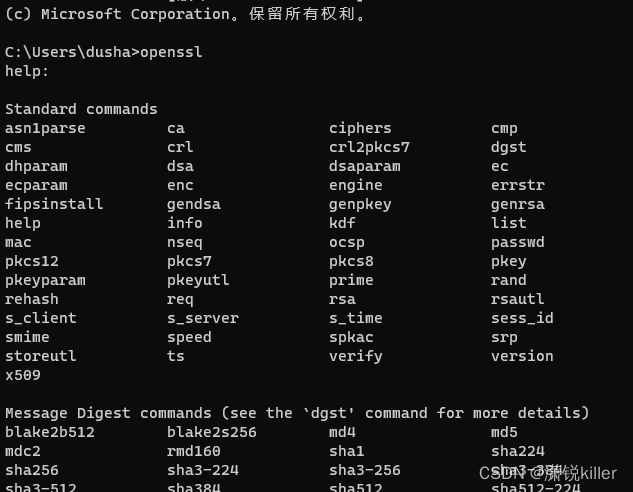

安装好openssl后,

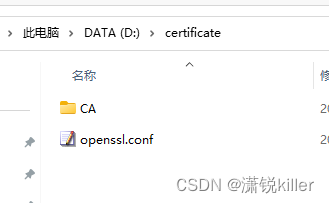

创建 D:\certificate

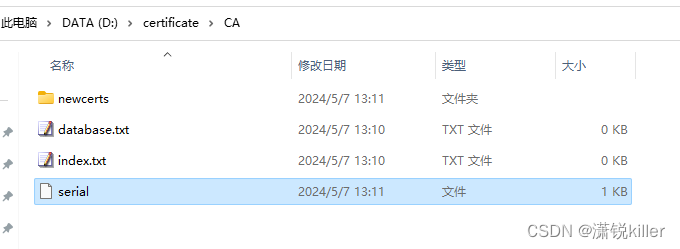

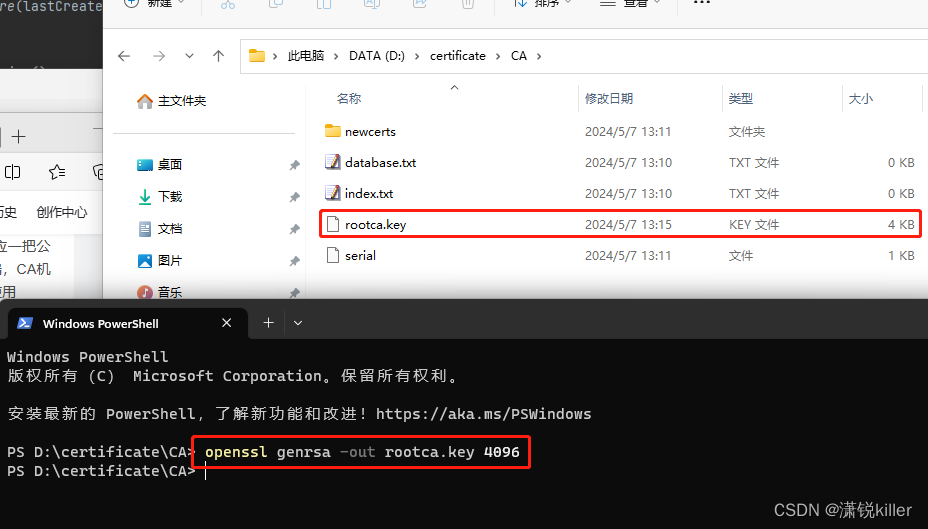

CA文件夹下包含:

- index.txt OpenSSL在创建自签证书时会向该文件里写下索引

- database.txt OpenSSL会模拟数据库将一些敏感信息写在该文件里

- serial 创建该文件后,请编辑在第一行写下 01 (注意,没有后缀)

- newcerts 文件夹

注意: 这里提到的所有文件必须补齐,并且文件名不得更改 !

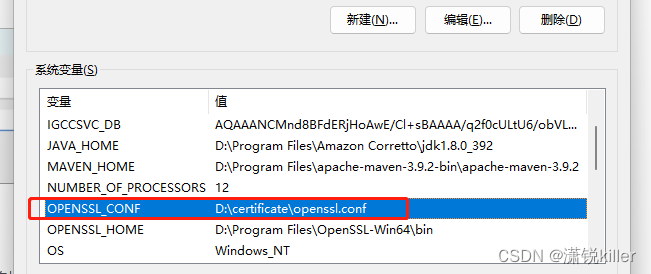

再注:在windows,没有openssl.conf默认文件夹的位置,所以需要自己配置环境变量。

1.3 生成自己的CA证书

首先,我们需要把自己先扮演成CA机构,根据非对称加密的概念,我们需要有一对密钥,对应一把公钥和一把私钥,私钥放在自己身边,公钥提供出去,这边需要注意的是不能把他看成是服务端,CA机构是在客户端和服务端两者之间的一个存在,这边理解了后,我们先来创建一把私钥,可以使用openssl来生成。

1.3.1 生成 rootca.key私钥文件

openssl genrsa -out rootca.key 4096

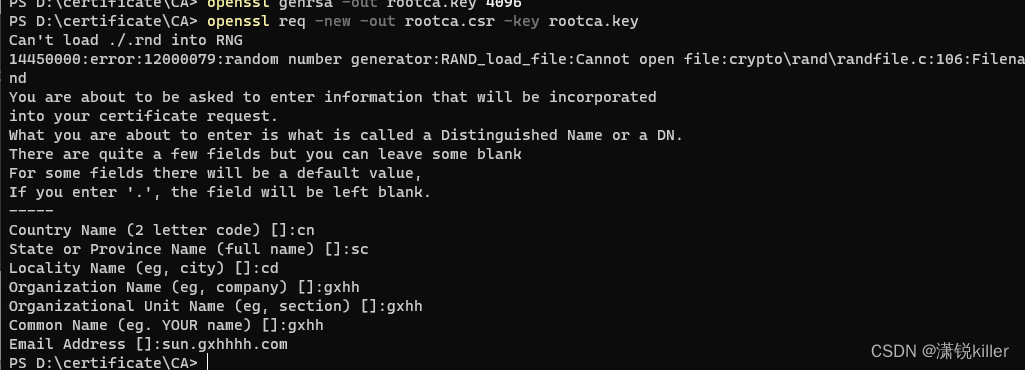

1.3.2 根据私钥文件生成req请求文件,req请求文件用来生成证书的时候使用

如果是自己使用,搭建着玩或者自己私人的网站,就使用openssl生成就好了。

1.3.3 生成X.509格式的CA根证书rootca.crt

openssl x509 -req -in rootca.csr -out rootca.crt -signkey rootca.key -days 3650

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1380

1380

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?