一、漏洞简介

智联云采是一款针对企业供应链管理难题及智能化转型升级需求而设计的解决方案,针对企业供应链管理难题,及智能化转型升级需求,智联云采依托人工智能、物联网、大数据、云等技术,通过软硬件系统化方案,帮助企业实现供应商关系管理和采购线上化、移动化、智能化,提升采购和协同效率,进而规避供需风险,强化供应链整合能力,构建企业利益共同体。

由于智联云采 SRM2.0 testService 接口可未授权执行SQL语句,存在极大的安全风险,未经身份验证的远程攻击者除了可以利用 此漏洞获取数据库中的信息(例如,管理员后台密码、站点的用户个人信息)之外,甚至在高权限的情况可向服务器中写入木马,进一步获取服务器系统权限。

二、漏洞影响

智联云采 SRM2.0

三、网络测绘:

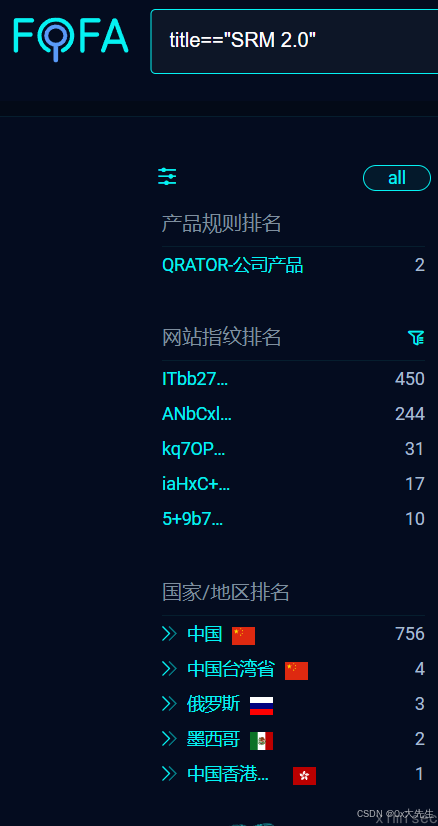

fofa:

title=="SRM 2.0"

四、复现过程

前置条件

前台

首页

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

283

283

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?