**01 **简介

【点击此处先领取282G网安资料再阅读】

在今年Blackhat的会议上,安全研究员Aaditya Purani和Max GarreG分享了议题《Pwning Popular Desktop

apps while uncovering new attack surface on Electron》,

分享了几个Electron利用的新方法和他们挖到几个Electron应用的漏洞案例。

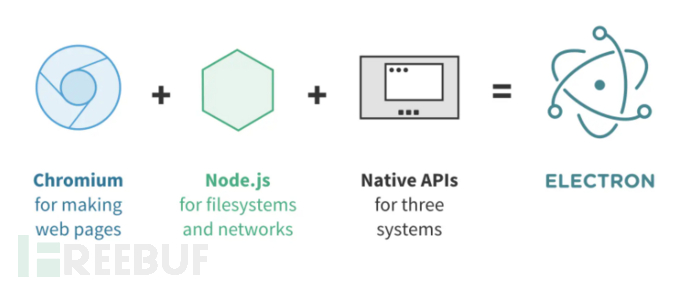

Electron是一个桌面应用程序的框架,极大的方便了跨平台应用的开发。Chromium和Node

JS是Electron的重要组成部分。因为Electron拥有直接执行Nodejs代码的能力,并且内置了Chromium内核。一个XSS漏洞,很可能就会导致RCE。

本文以安全研究员Aaditya Purani和Max

GarreG的思路为依据,简单聊一聊Electron结构,上下文进行和Electron框架XSS到RCE的攻击面。

**02 **Electron基本构架

Electron是使用JavaScript,HTML和CSS构建跨平台的桌面应用程序的框架,可构建出兼容Mac、Windows和Linux三个平台的应用程序。

Electron使用Chromium完成UI渲染, 通过内置Node.js提供原生系统的能力,如文件系统和网络的访问。

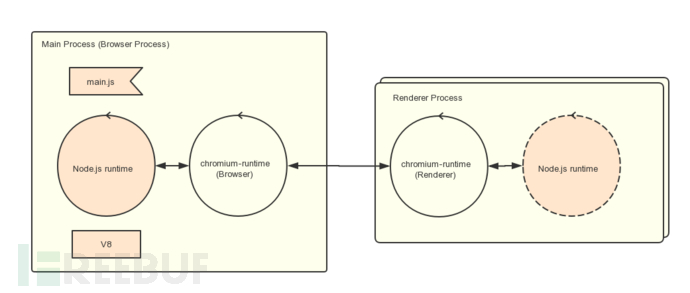

Electron继承了来自Chromium的多进程架构,每个Electron应用都有一个单一的主进程,作为应用程序的入口点。主进程在、Node.js环境中运行,这意味着它具有require模块和使用所有Node.js

API的能力。主进程的主要目标是使用BrowserWindow模块创建和管理应用程序窗口。

每个Electron应用都会为每个打开的BrowserWindow( 与每个网页嵌入 )

生成一个单独的渲染器进程。渲染器负责渲染网页内容。渲染器进程也有访问NodeJs共享库的能力,但是需要依赖系统配置。

渲染器进程和主进程直接存在隔离,通过进程IPC进行通信,一般我们通过XSS拿到的JS执行权限处于渲染进程之中。

渲染进程的上下文也可以分为两种:

Preload.js和网页上下文,preload的上下文访问权限,一般高于网页上下文 。

这时有两种思路获取权限:

利用渲染进程本身进行RCE

本文探讨Electron框架的安全性,重点分析了其基本构架、核心选项及其对安全的影响。介绍了Sandbox、Node Integration和Context Isolation选项,以及不同设置组合下的攻击路径,包括XSS到RCE的转换。通过实例展示了Electron应用如何被利用,并提出了安全注意事项。

本文探讨Electron框架的安全性,重点分析了其基本构架、核心选项及其对安全的影响。介绍了Sandbox、Node Integration和Context Isolation选项,以及不同设置组合下的攻击路径,包括XSS到RCE的转换。通过实例展示了Electron应用如何被利用,并提出了安全注意事项。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2454

2454

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?