大家好

今天这篇文章小编介绍一下Spring Cloud Gateway整合OAuth2.0实现认证授权,涉及到的知识点有点多。

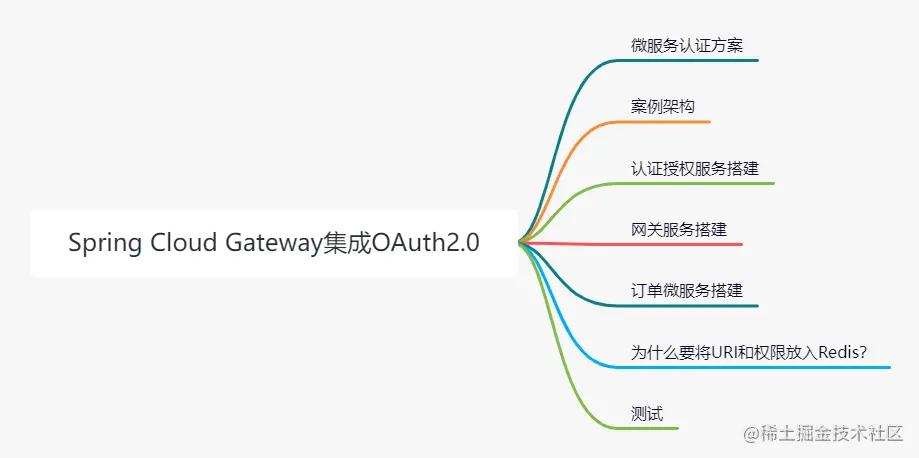

文章目录如下:

微服务认证方案

微服务认证方案目前有很多种,每个企业也是大不相同,但是总体分为两类,如下:

- 网关只负责转发请求,认证鉴权交给每个微服务控制

- 统一在网关层面认证鉴权,微服务只负责业务

你们公司目前用的哪种方案?

先来说说第一种方案,有着很大的弊端,如下:

- 代码耦合严重,每个微服务都要维护一套认证鉴权

- 无法做到统一认证鉴权,开发难度太大

第二种方案明显是比较简单的一种,优点如下:

- 实现了统一的认证鉴权,微服务只需要各司其职,专注于自身的业务

- 代码耦合性低,方便后续的扩展

下面陈某就以第二种方案为例,整合Spring Cloud Gateway+Spring Cloud Security 整合出一套统一认证鉴权案例。

案例架构

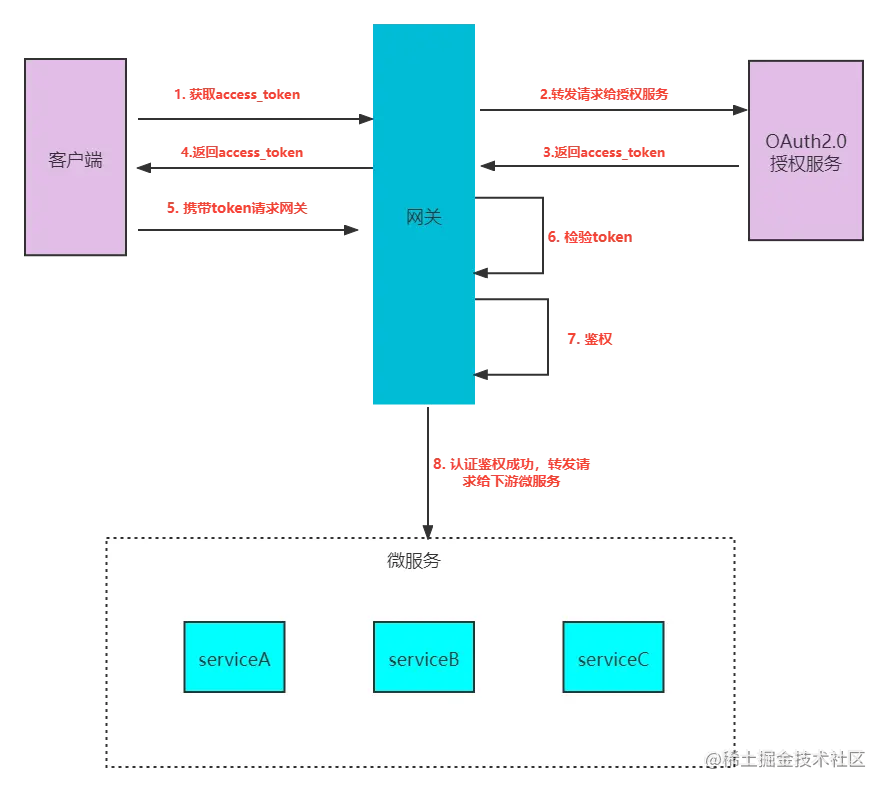

开始撸代码之前,先来说说大致的认证鉴权流程,架构如下图:

大致分为四个角色,如下:

- 客户端:需要访问微服务资源

- 网关:负责转发、认证、鉴权

- OAuth2.0授权服务:负责认证授权颁发令牌

- 微服务集合:提供资源的一系列服务。

大致流程如下:

1、客户端发出请求给网关获取令牌

2、网关收到请求,直接转发给授权服务

3、授权服务验证用户名、密码等一系列身份,通过则颁发令牌给客户端

4、客户端携带令牌请求资源,请求直接到了网关层

5、网关对令牌进行校验(验签、过期时间校验....)、鉴权(对当前令牌携带的权限)和访问资源所需的权限进行比对,如果权限有交集则通过校验,直接转发给微服务

6、微服务进行逻辑处理

针对上述架构需要新建三个服务,分别如下:

| 名称 | 功能 |

|---|---|

| oauth2-cloud-auth-server | OAuth2.0认证授权服 |

| oauth2-cloud-gateway | 网关服务 |

| oauth2-cloud-order-s |

本文介绍了如何使用Spring Cloud Gateway结合OAuth2.0实现分布式统一认证授权。文中详细讲解了微服务认证的两种方案,重点讨论了通过网关统一认证鉴权的方案,包括其优势。并给出了案例架构,展示了认证授权服务和网关服务的搭建过程,涉及JWT令牌配置、自定义认证和鉴权管理器,以及异常处理。最后讨论了URI和权限放入Redis的原因,并进行了测试验证。

本文介绍了如何使用Spring Cloud Gateway结合OAuth2.0实现分布式统一认证授权。文中详细讲解了微服务认证的两种方案,重点讨论了通过网关统一认证鉴权的方案,包括其优势。并给出了案例架构,展示了认证授权服务和网关服务的搭建过程,涉及JWT令牌配置、自定义认证和鉴权管理器,以及异常处理。最后讨论了URI和权限放入Redis的原因,并进行了测试验证。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?