[ZJCTF 2019]NiZhuanSiWei

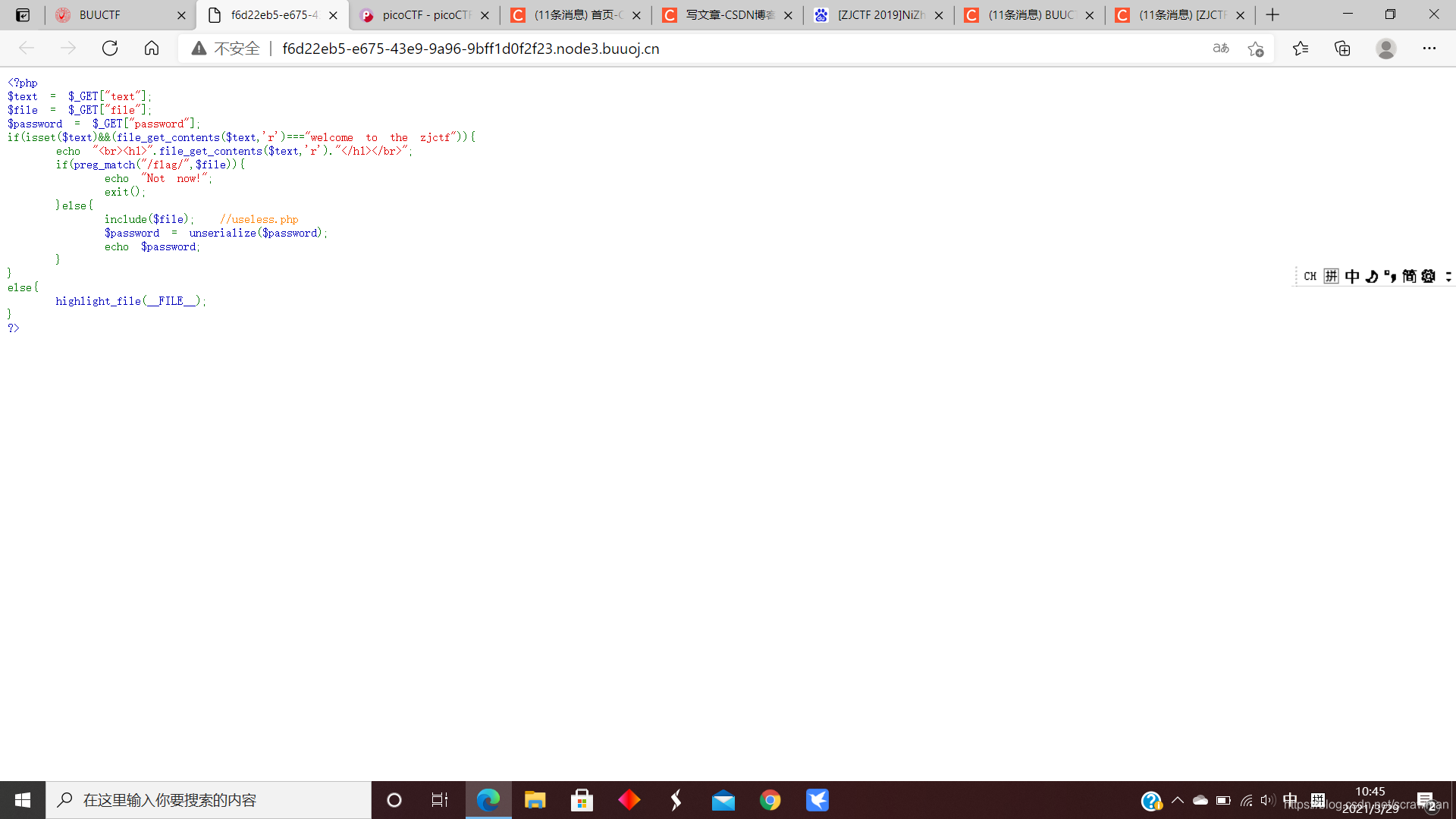

看到unserialize()函数觉得是反序列化的题,但是没有看到class的定义。作者这边提示了useless.php,那就用filter伪协议读一下看看。?file=php://filter/read=convert.base64-encode/resource=useless.php,没有反应,忘记了前面text也要绕过。

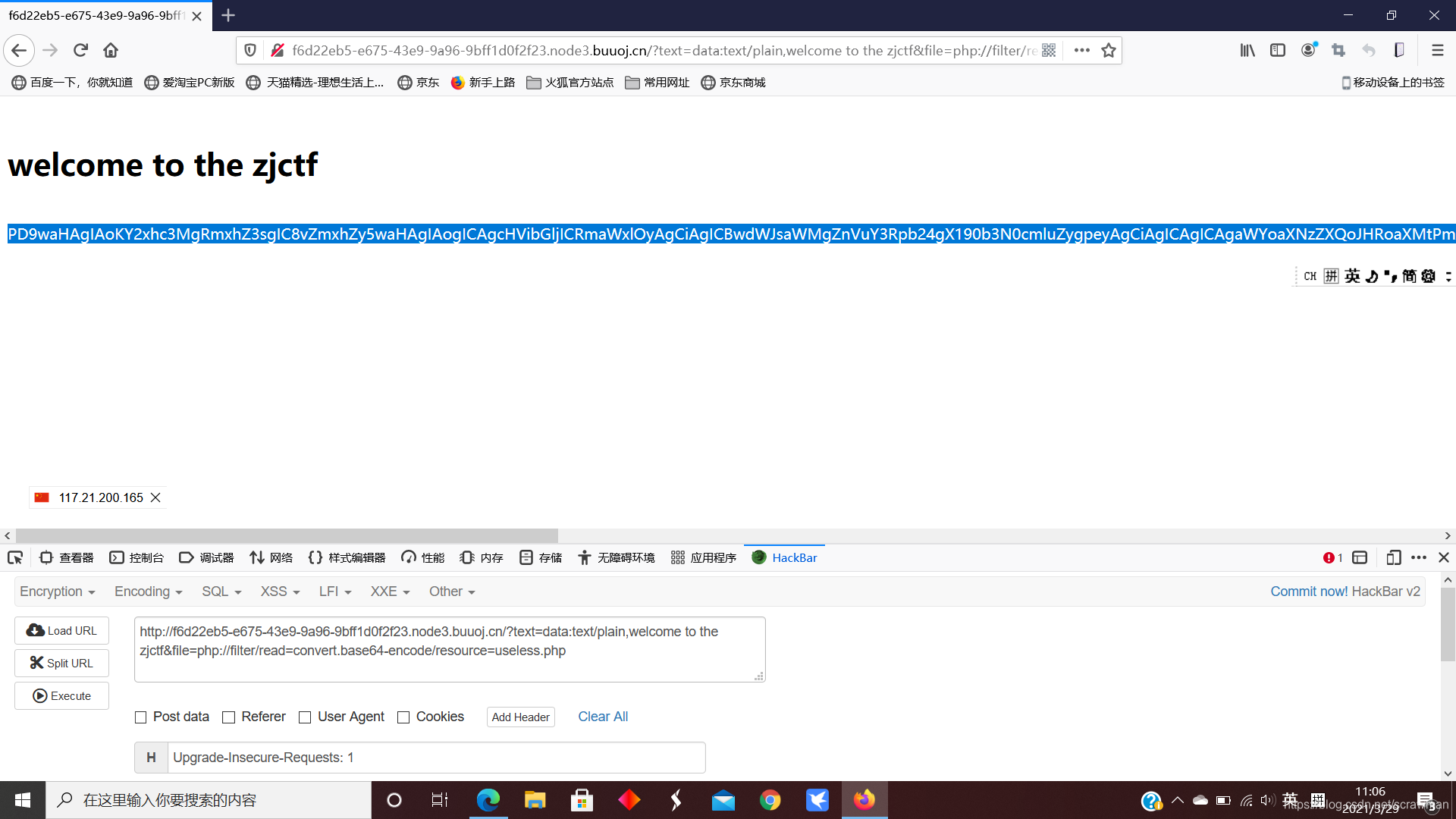

text的值可以用data伪协议输入,?text=data:text/plain,welcome to the zjctf&file=php://filter/read=convert.base64-encode/resource=useless.php

data伪协议就是把一些体量比较小的数据直接嵌入在页面里,而不使用外部链接。data:text/plain是嵌入文本,所以下图可以看到welcome to the zjctf直接显示在页面上。网上讲这个伪协议的文章很少,我只找到一篇,也不知道是不是一手的。https://www.jb51.net/css/41981.html

网上找一个base64反解码一下

<?php

class Flag{

//flag.php

public $file;

public function __tostring(){

if(isset(

本文介绍了两道CTF比赛题目,一题涉及PHP反序列化,利用filter伪协议和data伪协议读取文件解密flag。另一题是SQL注入,通过异或判断绕过过滤,利用payload获取flag。文章包含了解题过程和部分Python脚本。

本文介绍了两道CTF比赛题目,一题涉及PHP反序列化,利用filter伪协议和data伪协议读取文件解密flag。另一题是SQL注入,通过异或判断绕过过滤,利用payload获取flag。文章包含了解题过程和部分Python脚本。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

&spm=1001.2101.3001.5002&articleId=115295802&d=1&t=3&u=de73e1d31ef845fc90044975785a6962)

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?