简介

Nexus Repository Manager 3 是一款软件仓库,可以用来存储和分发Maven、NuGET等软件源仓库。其3.21.1及之前版本中,存在一处任意EL表达式注入漏洞。

影响版本

Nexus Repository Manager OSS/Pro 3.x <= 3.21.1

参考链接

- https://support.sonatype.com/hc/en-us/articles/360044882533-CVE-2020-10199-Nexus-Repository-Manager-3-Remote-Code-Execution-2020-03-31

- https://github.com/threedr3am/learnjavabug/blob/93d57c4283/nexus/CVE-2020-10199/README.md

- https://github.com/jas502n/CVE-2020-10199

环境搭建

docker环境+vulhub。

git clone https://github.com/vulhub/vulhub.git

进入对应目录:

使用docker-compose up -d启动环境。

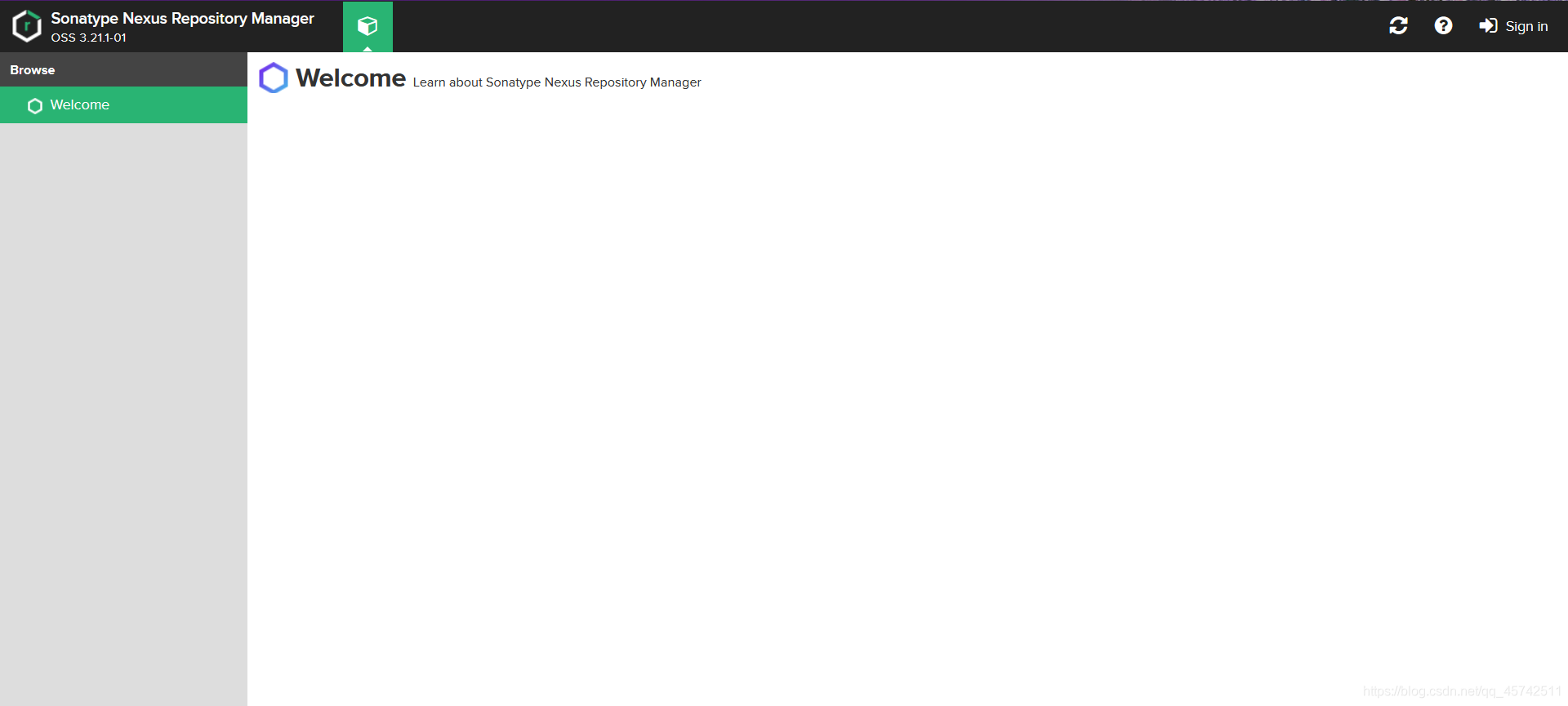

启动环境后,访问 ip:8081 :

漏洞复现

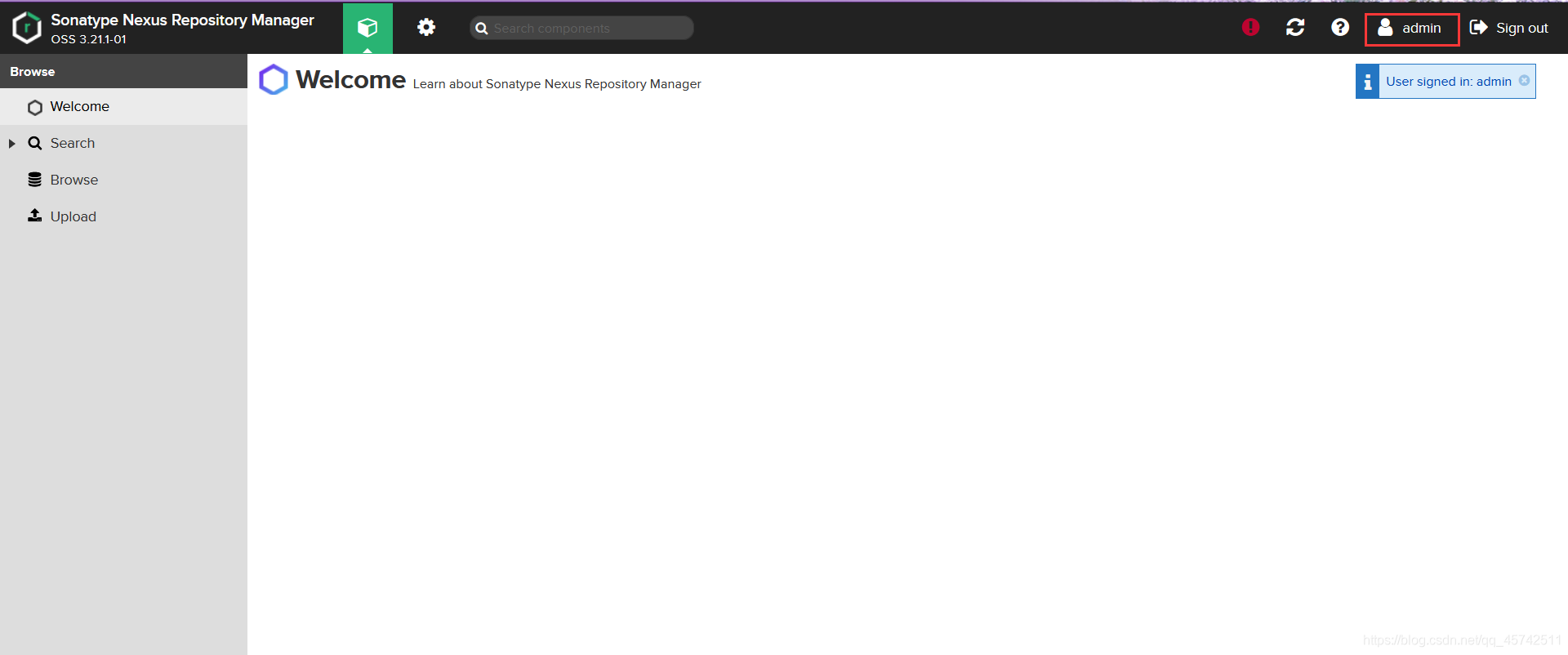

使用账号密码admin:admin登录后台。

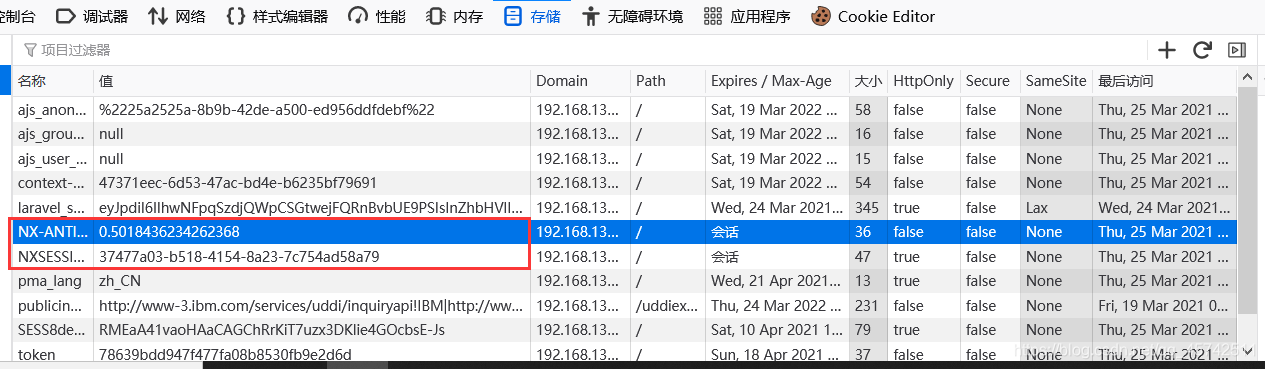

登录后,复制当前Cookie和CSRF Token,发送如下数据包,即可执行EL表达式:

数据包:

POST /service/rest/beta/repositories/go/group

本文详细介绍了Nexus Repository Manager 3在3.21.1及以前版本中存在的一个严重安全漏洞,该漏洞允许进行任意EL表达式注入。受影响的版本包括Nexus Repository Manager OSS/Pro 3.x版本小于等于3.21.1。为了复现此漏洞,作者提供了参考链接、环境搭建步骤以及具体的漏洞利用方法,包括登录后台、复制Cookie和CSRF Token,然后发送特定的数据包来执行EL表达式。

本文详细介绍了Nexus Repository Manager 3在3.21.1及以前版本中存在的一个严重安全漏洞,该漏洞允许进行任意EL表达式注入。受影响的版本包括Nexus Repository Manager OSS/Pro 3.x版本小于等于3.21.1。为了复现此漏洞,作者提供了参考链接、环境搭建步骤以及具体的漏洞利用方法,包括登录后台、复制Cookie和CSRF Token,然后发送特定的数据包来执行EL表达式。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1780

1780

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?