目录

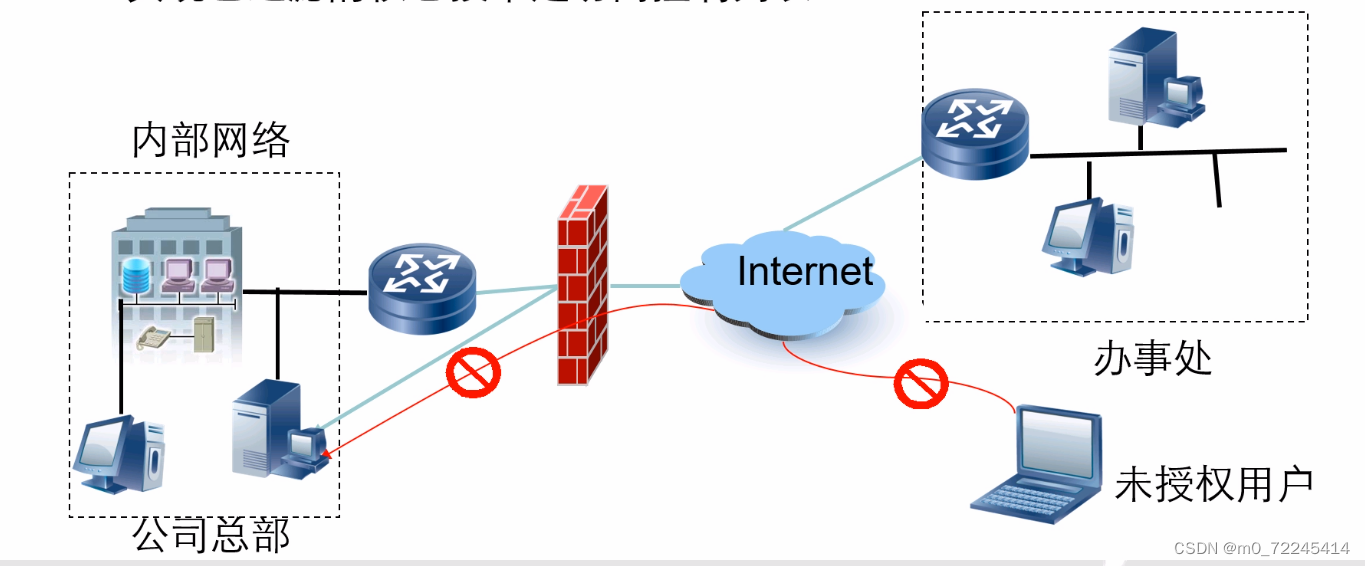

对于防火墙来说就是针对哪个方向的某些流量禁掉。

一、防火墙种类:

本身还是基于ACL对流量进行分类识别

1、包过滤防火墙

2、代理防火墙

3、状态检测防火墙

二、防火墙流量控制手段:

1、包过滤技术(传统)

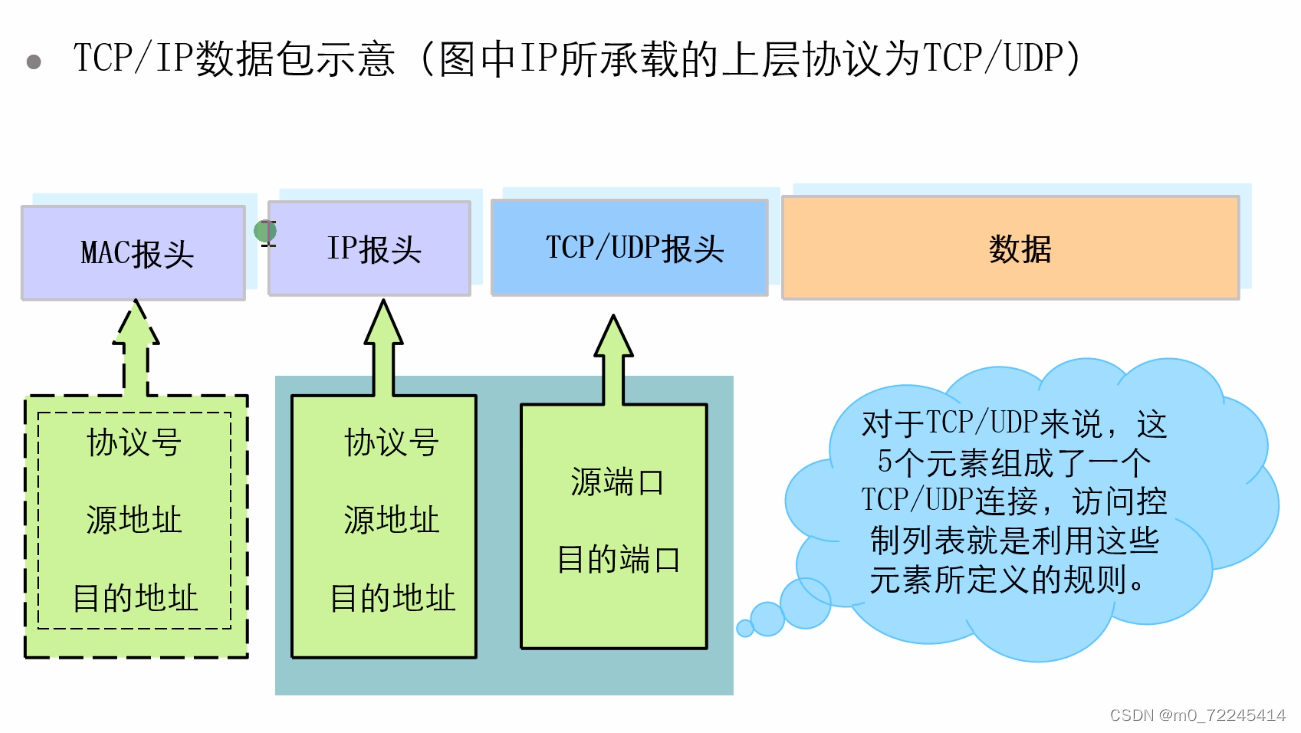

包过滤技术(传统):对于转发的数据包,先获取包头信息(网络层【源IP、目的IP】和传输层【源端口、目的端口】头部),然后和设定的规则进行比较(和本地ACL进行比较是否匹配),根据比较的结果对数据包进行转发或丢弃。

ICMP不具备传输层协议,直接封装在网络层上,没有源目端口,但是网络层IP有一个协议字段标识上层使用协议。

一个协议之上,有不同的应用,传统ACL不能精细化上层应用,包过滤的问题:

(1)、不能精细化识别上层应用,只能粗略检测匹配协议。

2、状态检测技术:

状态检测技术:除了基础的ACL,还支持多维度的条件精细策略(安全策略),安全策略就是按一定的规则控制设备对流量转发以及对流量进行内容安全一体化检测的策略,规则的本质是包过滤。

ACL是基于五元组(源IP、目的IP、源端口、目的端口、协议号)

安全策略是基于五元组,匹配流量有:

(1)、条件:源目IP、源目端口、协议号、service服务、流量区域、应用、用户、时间段

(2)、动作:允许、禁止

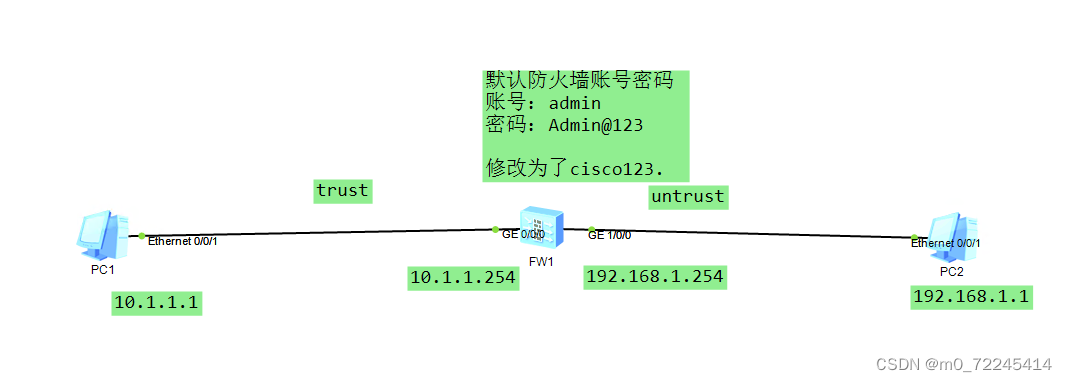

三、安全实验

1、防火墙默认规则实验

配置默认动作是拒绝所有

system-view 从用户视图进入系统视图

[USG6000V1]sysname AF 改名

接口配置IP:

[AF]interface GigabitEthernet 0/0/0</

本文详细介绍了防火墙的种类,包括包过滤、代理和状态检测防火墙,重点探讨了流量控制手段,特别是包过滤技术和状态检测技术的区别。通过安全实验展示了如何配置防火墙规则以实现不同区域间的流量控制和安全策略,如默认规则、区域间访问控制和ICMP协议处理。

本文详细介绍了防火墙的种类,包括包过滤、代理和状态检测防火墙,重点探讨了流量控制手段,特别是包过滤技术和状态检测技术的区别。通过安全实验展示了如何配置防火墙规则以实现不同区域间的流量控制和安全策略,如默认规则、区域间访问控制和ICMP协议处理。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3150

3150

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?