很简单的一个题

打开,发现弹出一串字符就没有了。

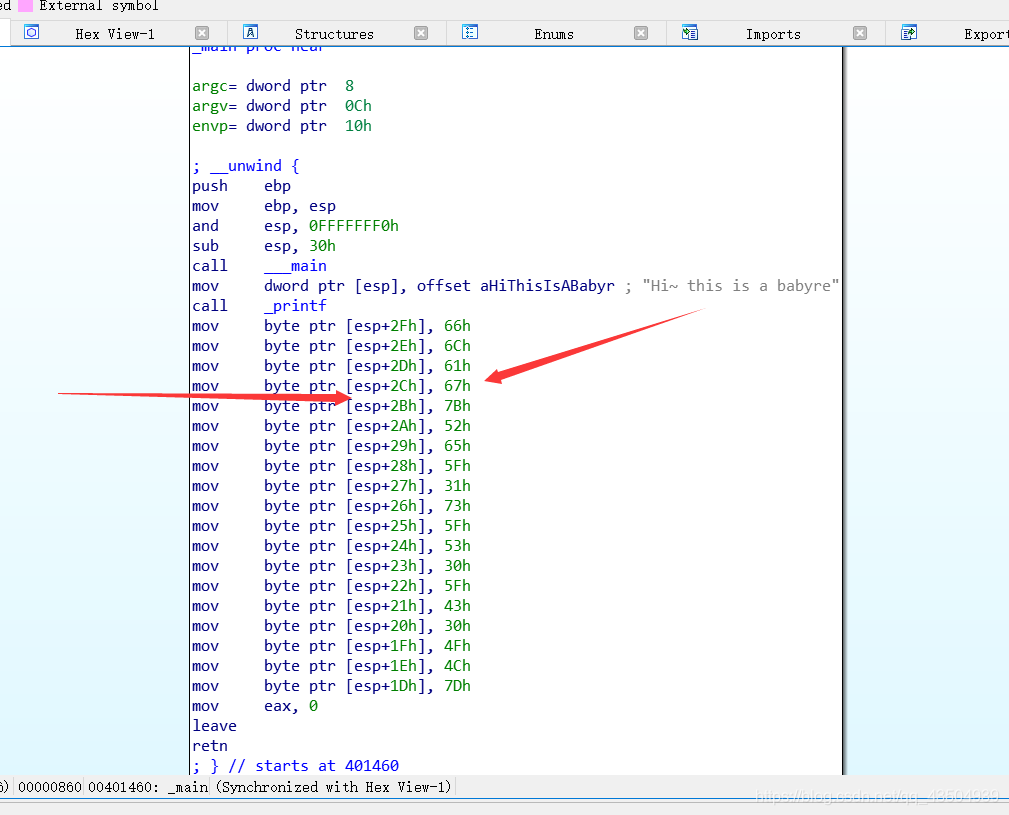

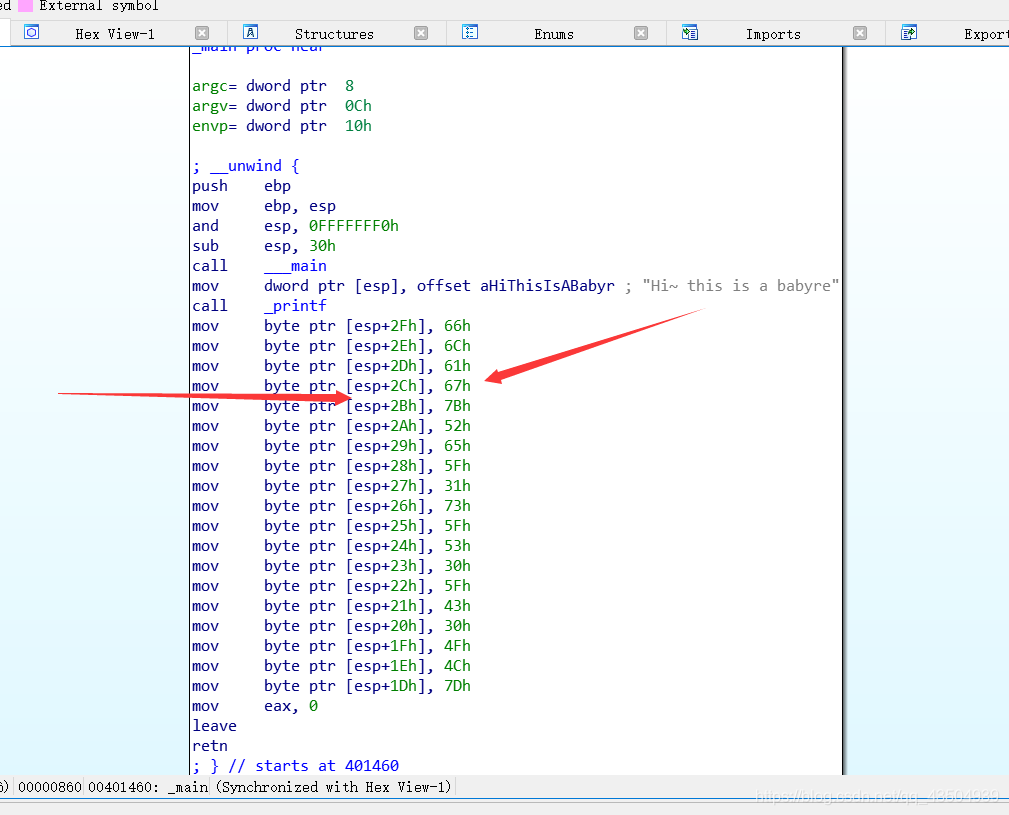

拖进ida

有一段毫无意义的东西,

大概猜想是这个了

有一个printf,然后传参。用 r 功能将里面所有的16进制转化为字符串,得到flag

按着那些十六进制就可以翻译了

flag{Re_1s_S0_C0OL}

很简单的一个题

打开,发现弹出一串字符就没有了。

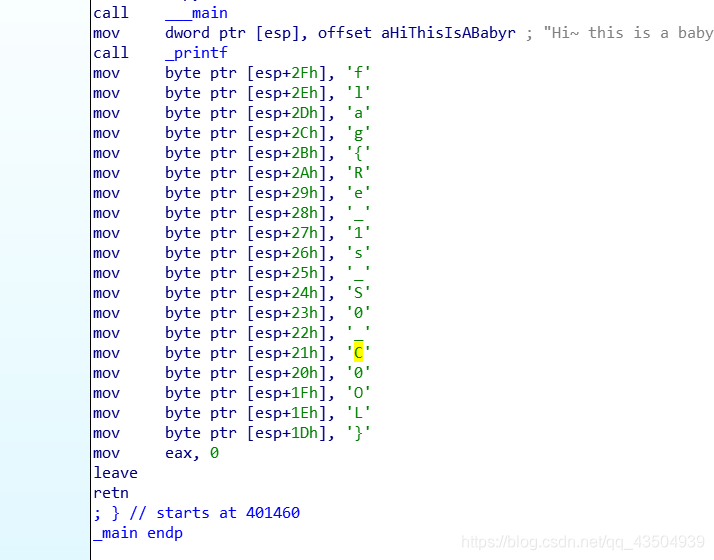

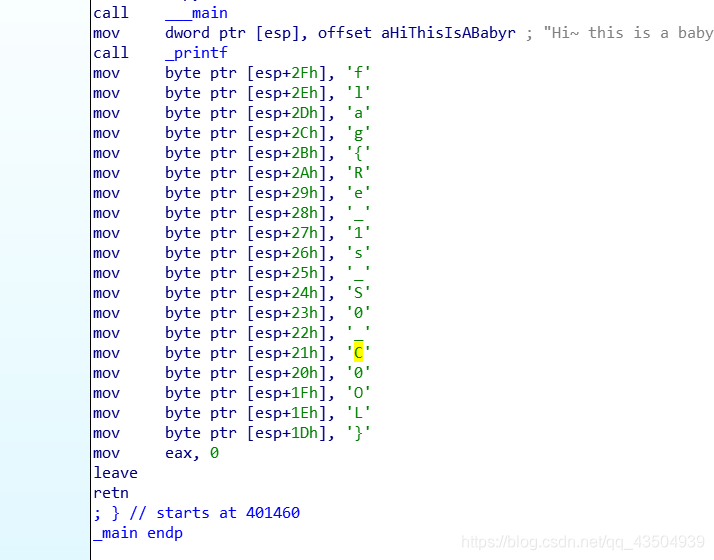

拖进ida

有一段毫无意义的东西,

大概猜想是这个了

有一个printf,然后传参。用 r 功能将里面所有的16进制转化为字符串,得到flag

按着那些十六进制就可以翻译了

flag{Re_1s_S0_C0OL}

2525

2525

6364

6364

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?